Protokollierung gelöschter Dateien auf einem Fileserver

Hallo Zusammen,

ich habe mal eine Frage. Es sind uns auf einem unserer DFS-Fileserver Daten verloren gegangen, die absichtlich nicht gesichert wurden, da es sich um eine Freigabe für einen reinen Datenaustausch gehandelt hat. Da es inzwischen sehr viel an Daten waren, würde es uns natürlich schon interessieren, wer wann wie welche Daten gelöscht hat.

Jetzt gibt es hier ja verschiedene Möglichkeiten. Was gibt es denn für praktikable Möglichkeiten, die mir z.B. spezielle Ordner "überwachen", ohne dass ich z.B. zusätzliche Hardware (bzgl. Plattenplatz) benötige?

Wir haben dies auch schon mal mit einer lokalen Sicherheitsrichtlinie (Überwachungsrichtlinie) "Objektzugriffsversuche überwachen" ausprobiert, aber hier explodiert das Log ja in Kürze der Zeit. Es würde uns ja auch ausreichen, wenn die gelöschten Dateien protokolliert werden, nicht alle Zugriffe auf irgendwelche Objektaktionen, die dann in kurzer Zeit das Log explodieren lassen.

Uns geht es also eigentlich nur darum, gelöschte Dateien in speziellen Ordner über einen Zeitraum von 2-3 Tagen protokollieren zu können.

Was gibt es hier für Möglichkeiten (Windows intern / externe Lösungen / etc.) & welche Vorgehensweisen sind zu empfehlen? Würde mich über ein kurzes Feedback sehr freuen.

Besten Dank vorab & schöne Grüße,

Volker

ich habe mal eine Frage. Es sind uns auf einem unserer DFS-Fileserver Daten verloren gegangen, die absichtlich nicht gesichert wurden, da es sich um eine Freigabe für einen reinen Datenaustausch gehandelt hat. Da es inzwischen sehr viel an Daten waren, würde es uns natürlich schon interessieren, wer wann wie welche Daten gelöscht hat.

Jetzt gibt es hier ja verschiedene Möglichkeiten. Was gibt es denn für praktikable Möglichkeiten, die mir z.B. spezielle Ordner "überwachen", ohne dass ich z.B. zusätzliche Hardware (bzgl. Plattenplatz) benötige?

Wir haben dies auch schon mal mit einer lokalen Sicherheitsrichtlinie (Überwachungsrichtlinie) "Objektzugriffsversuche überwachen" ausprobiert, aber hier explodiert das Log ja in Kürze der Zeit. Es würde uns ja auch ausreichen, wenn die gelöschten Dateien protokolliert werden, nicht alle Zugriffe auf irgendwelche Objektaktionen, die dann in kurzer Zeit das Log explodieren lassen.

Uns geht es also eigentlich nur darum, gelöschte Dateien in speziellen Ordner über einen Zeitraum von 2-3 Tagen protokollieren zu können.

Was gibt es hier für Möglichkeiten (Windows intern / externe Lösungen / etc.) & welche Vorgehensweisen sind zu empfehlen? Würde mich über ein kurzes Feedback sehr freuen.

Besten Dank vorab & schöne Grüße,

Volker

Please also mark the comments that contributed to the solution of the article

Content-Key: 244448

Url: https://administrator.de/contentid/244448

Printed on: April 20, 2024 at 05:04 o'clock

7 Comments

Latest comment

Moin Volker,

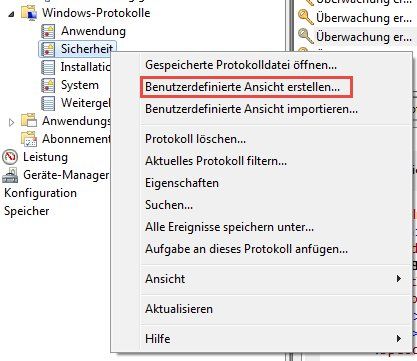

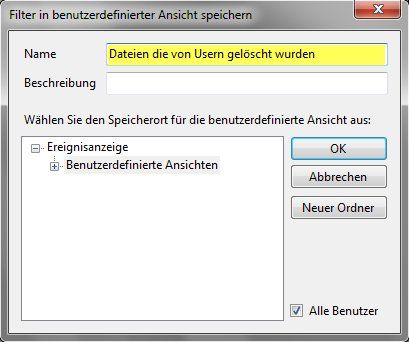

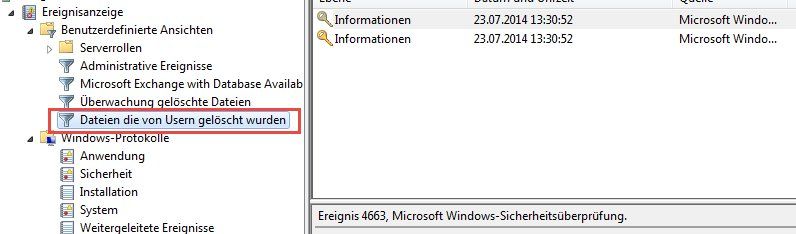

Automatische Eventlogauswertung mit Filterung

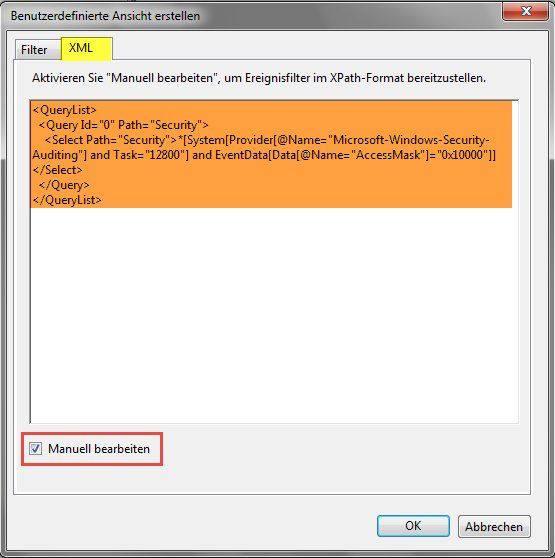

Diesen XPath Filter kann man entweder mit einem Powershell-Script verwenden welches dann die entsprechenden Events ausfiltert. Oder man baut diesen in eine benutzerdefinierte Filterung im Eventviewer ein.

Folgendes Powershell-Script filtert z.B. Löschaktionen der User aus dem Eventlog und zeigt sie in einer Liste an:

Ein Eventlog-Filter für diese Einträge könnte so aussehen:

Grüße Uwe

Wir haben dies auch schon mal mit einer lokalen Sicherheitsrichtlinie (Überwachungsrichtlinie) "Objektzugriffsversuche überwachen" ausprobiert, aber hier explodiert das Log ja in Kürze der Zeit. Es würde uns ja auch ausreichen, wenn die gelöschten Dateien protokolliert werden, nicht alle Zugriffe auf irgendwelche Objektaktionen, die dann in kurzer Zeit das Log explodieren lassen.

Die relevanten Events sich mit einem entsprechenden XPath-Filter einfach ausfiltern:Automatische Eventlogauswertung mit Filterung

Diesen XPath Filter kann man entweder mit einem Powershell-Script verwenden welches dann die entsprechenden Events ausfiltert. Oder man baut diesen in eine benutzerdefinierte Filterung im Eventviewer ein.

Folgendes Powershell-Script filtert z.B. Löschaktionen der User aus dem Eventlog und zeigt sie in einer Liste an:

$log = @()

$events = Get-WinEvent -Logname Security -FilterXPath 'Event[System[Provider[@Name="Microsoft-Windows-Security-Auditing"] and Task="12800"] and EventData[Data[@Name="AccessMask"]="0x10000"]]'

foreach($event in $events){

$object = [regex]::Match($event.Message,'Objektname:\s*(.*)').Groups[1].Value

$account = [regex]::Match($event.Message,'Kontoname:\s*(.*)').Groups[1].Value

$log += new-object PSObject -Property @{"User"=$account;"Objekt"=$object;"Datum"=$event.TimeCreated}

}

$log | select User,Objekt,DatumEin Eventlog-Filter für diese Einträge könnte so aussehen:

<QueryList>

<Query Id="0" Path="Security">

<Select Path="Security">*[System[Provider[@Name="Microsoft-Windows-Security-Auditing"] and Task="12800"] and EventData[Data[@Name="AccessMask"]="0x10000"]]</Select>

</Query>

</QueryList>Zitat von @VoDa81:

Wir haben dies auch schon mal mit einer lokalen Sicherheitsrichtlinie (Überwachungsrichtlinie) "Objektzugriffsversuche

überwachen" ausprobiert, aber hier explodiert das Log ja in Kürze der Zeit. Es würde uns ja auch ausreichen,

wenn die gelöschten Dateien protokolliert werden, nicht alle Zugriffe auf irgendwelche Objektaktionen, die dann in kurzer

Zeit das Log explodieren lassen.

Wir haben dies auch schon mal mit einer lokalen Sicherheitsrichtlinie (Überwachungsrichtlinie) "Objektzugriffsversuche

überwachen" ausprobiert, aber hier explodiert das Log ja in Kürze der Zeit. Es würde uns ja auch ausreichen,

wenn die gelöschten Dateien protokolliert werden, nicht alle Zugriffe auf irgendwelche Objektaktionen, die dann in kurzer

Zeit das Log explodieren lassen.

Vor der Log-Explosion schützt ein eigener Syslog-Server.

Hier gibt's ein paar Beispiele:

https://www.google.de/search?q=syslog+server&rls=com.microsoft:de-DE ...

Besten Dank vorab & schöne Grüße,

Volker

Viele Grüße

von

departure69