PfSense 2.2 LT2P IPSec Verbindung wird aufgebaut aber kein Zugriff auf das lokale Netz möglich

Hallo,

ich möchte mein Netzwerk umbauen und anstelle des jetzigen DSL Routers eine pfSense einsetzten, wie es aqui hier

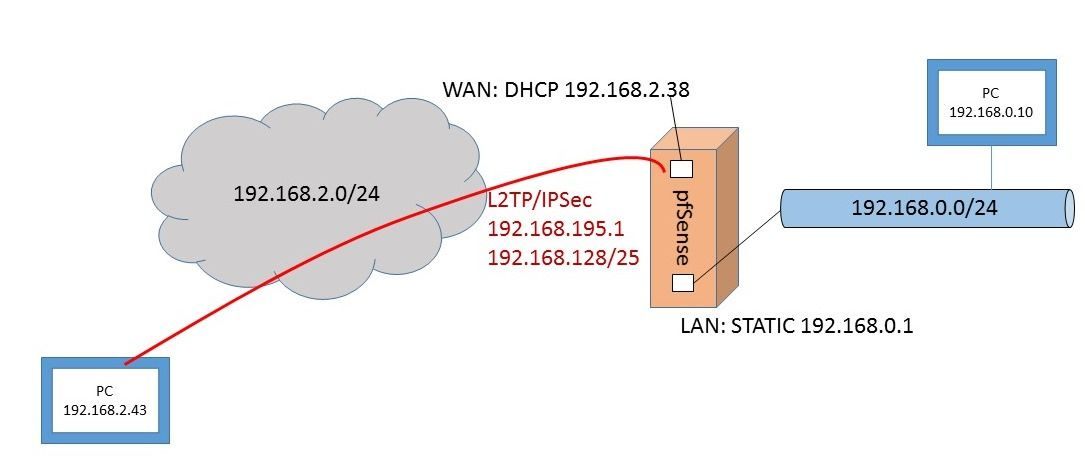

(Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät) im Forum beschrieben hat.Ich habe mir eine kleine Testumgebung aufgebaut siehe Bild und auch einiges testen können. Aus dem LAN habe ich über die pfSense Zugriff auf WAN und Internet. FW-Regel greifen und ich kann vieles so einstellen wie ich es mir vorstelle.

Die pfSense ist so konfiguriert

(LAN IP Adressbereiche hinter der pfSense sind für VPN noch nicht optimal und werden produktiv geändert!):

WAN: 192.168.2.38 DHCP

LAN: 192.168.0.10 Static

PC im LAN 192.168.0.10

Zugriff soll über einen PC erfolgen der im "WAN" mit der IP 192.168.2.43 steh und L2TP/IPSec benutzt. Ich möchte später von außen auf das lokale Netz zugreifen oder auch via VPN Tunnel über das interne LAN - Interface (hier 192.168.0.1) die pfSense konfigurieren. Ich habe die L2TP / IPSec Verbindung laut dieser Anleitung konfiguriert https://doc.pfsense.org/index.php/L2TP/IPsec#Outbound_NAT

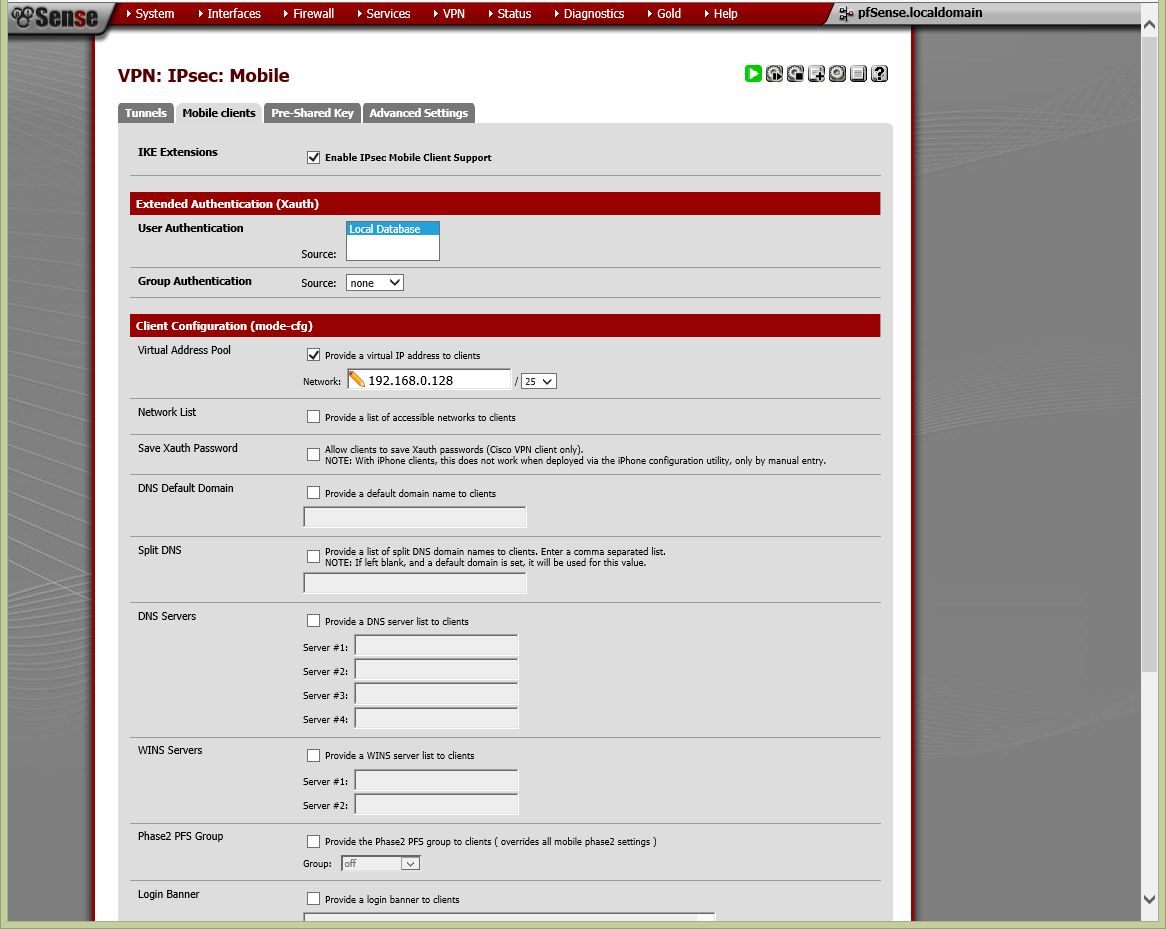

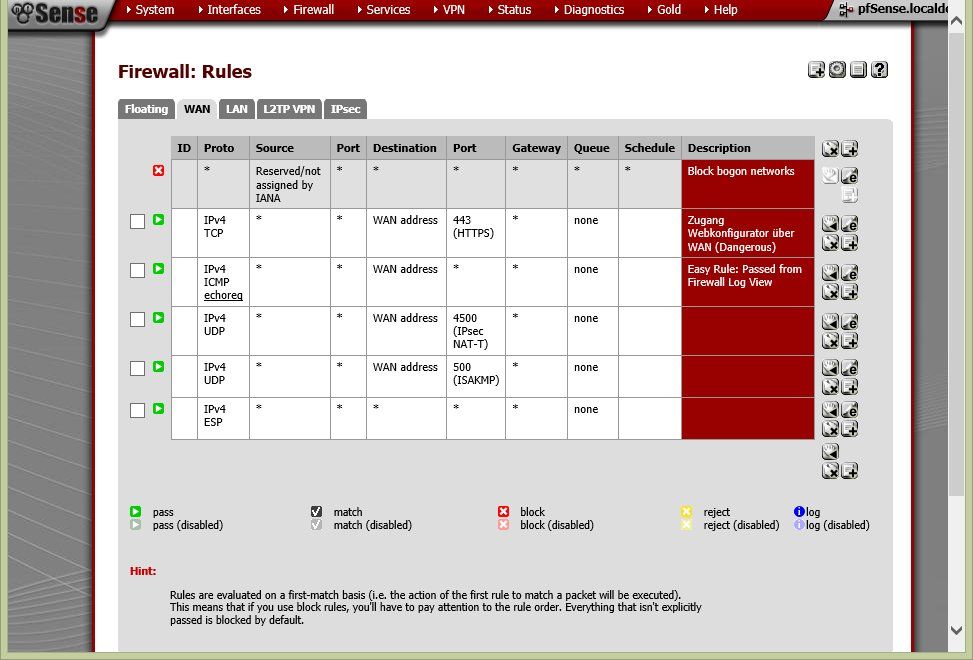

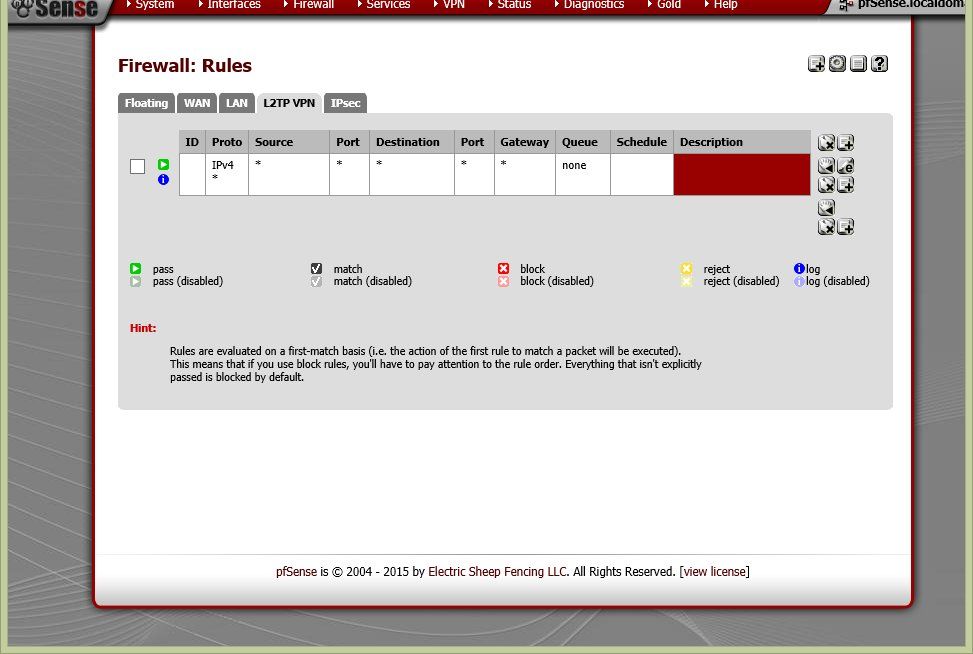

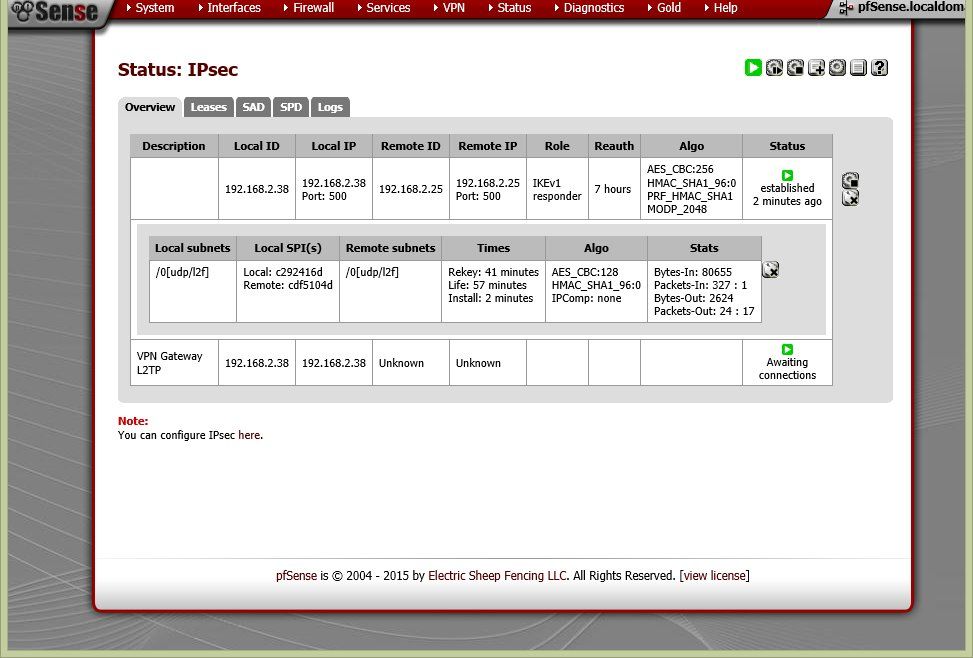

Die Verbindung stelle ich mit WIN7 Boardmitteln her. Die Einwahl klappt und ich sehe auch in der pfSense das die IPSec Verbindung steht. Ein Zugriff auf das interne Netz oder auf die webConfig der pfSense über das LAN-Interface ist nicht möglich. Ich vermute das noch irgendeine Regel fehlt oder ich noch irgendwelche Routen eintragen muss? Weiß aber hier nicht so recht weiter und brauche an dieser Stelle Eure Hilfe.

folgende Settings habe ich gemacht

pfSens Settings

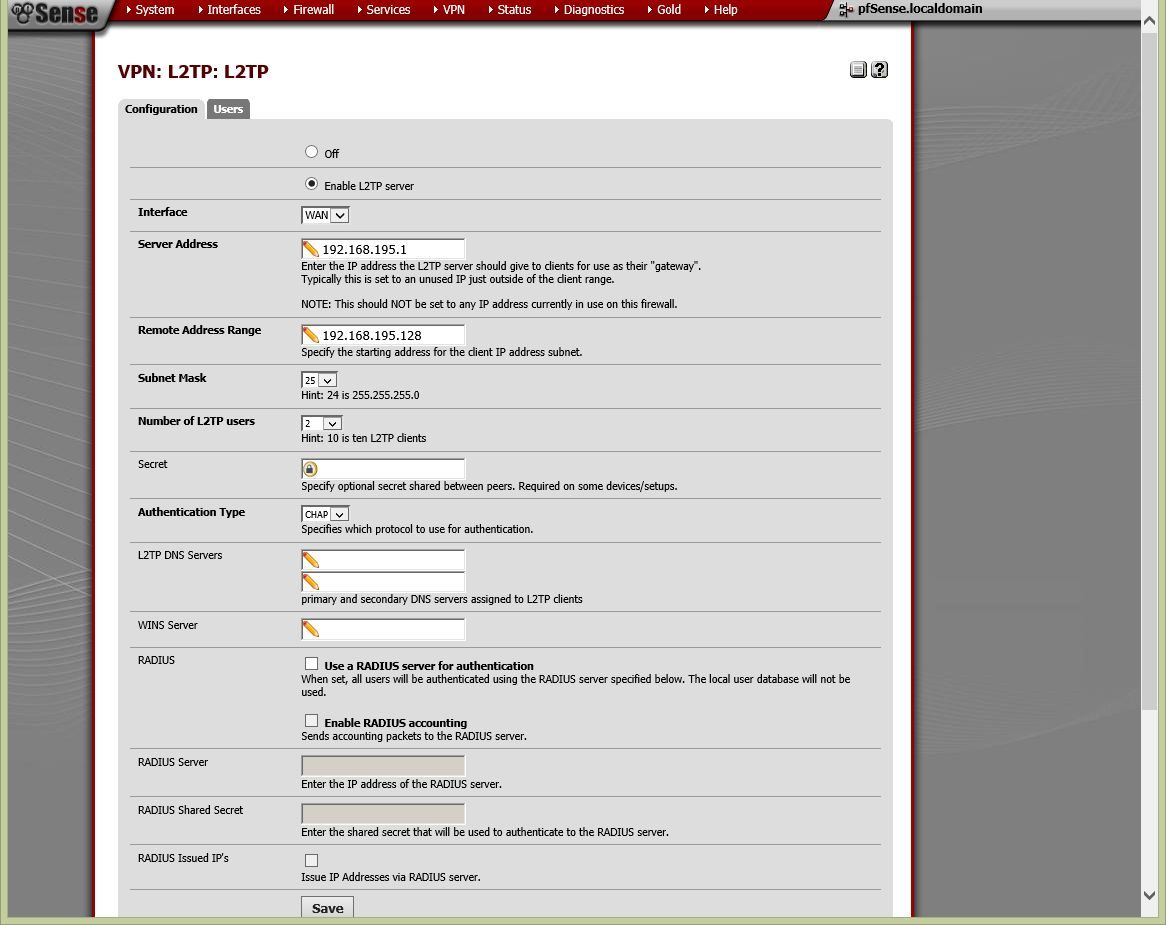

L2TP:

Ich habe hier auch schon getestet ob man als Remote Adress Range das lokale Subnetz al la 192.168.0.128/25 funktioniert. Einen Ping auf den LAN IP der pfSense habe ich bekommen aber kein Zugriff auf das webInterface. Bin mir an der Stelle auch unsicher ob man das überhaupt so machen darf/muss.

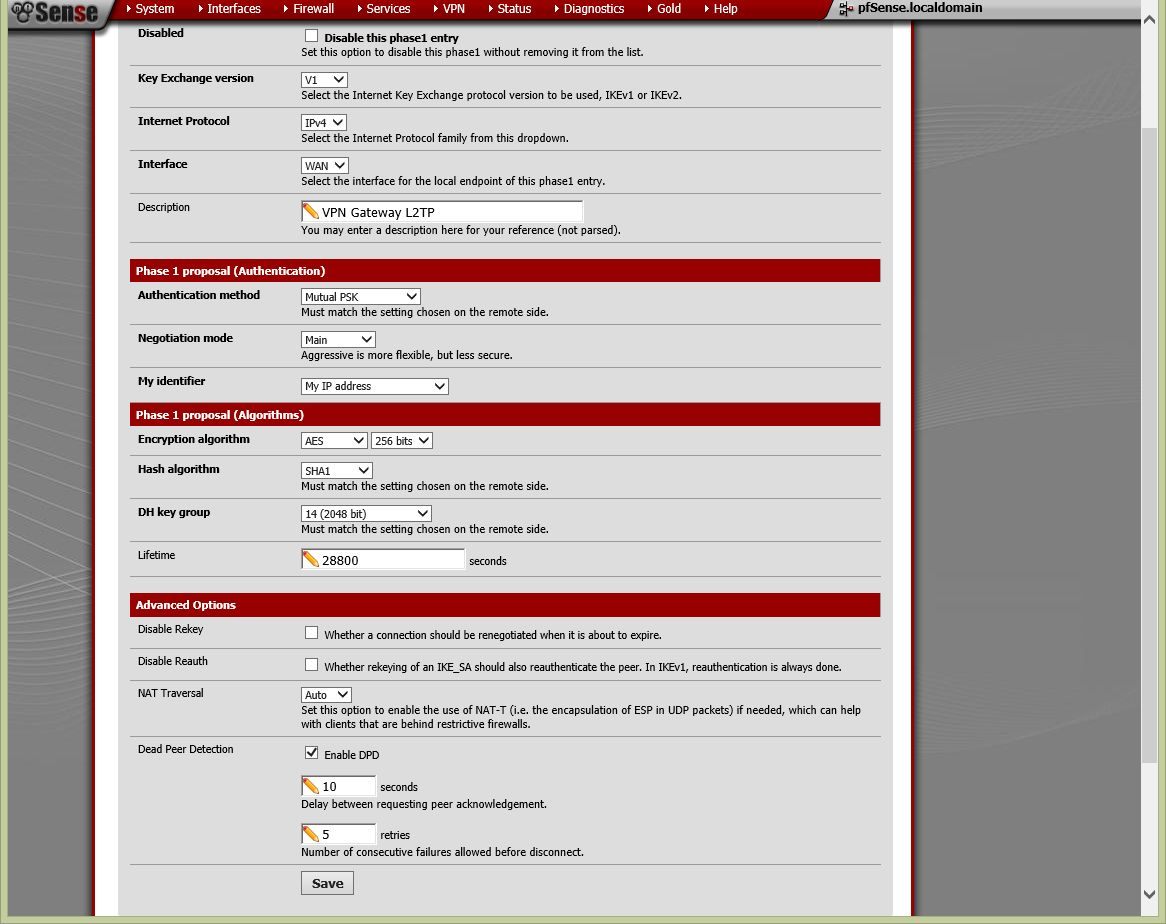

Phase1:

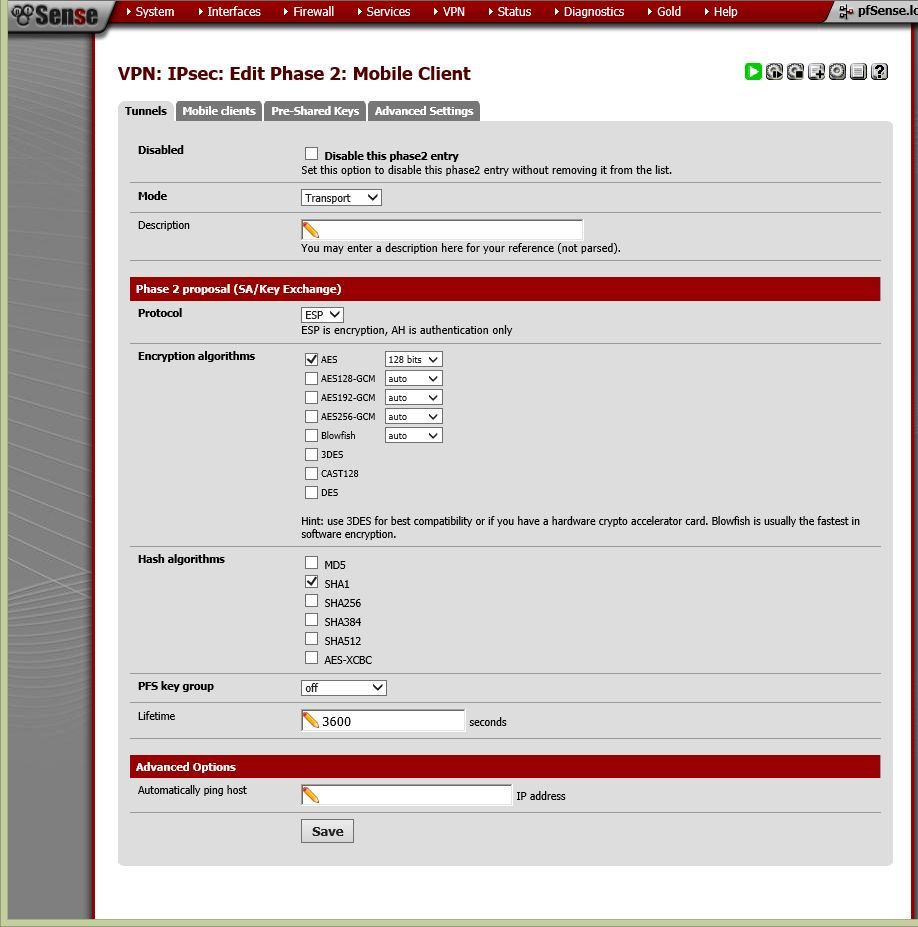

Phase2:

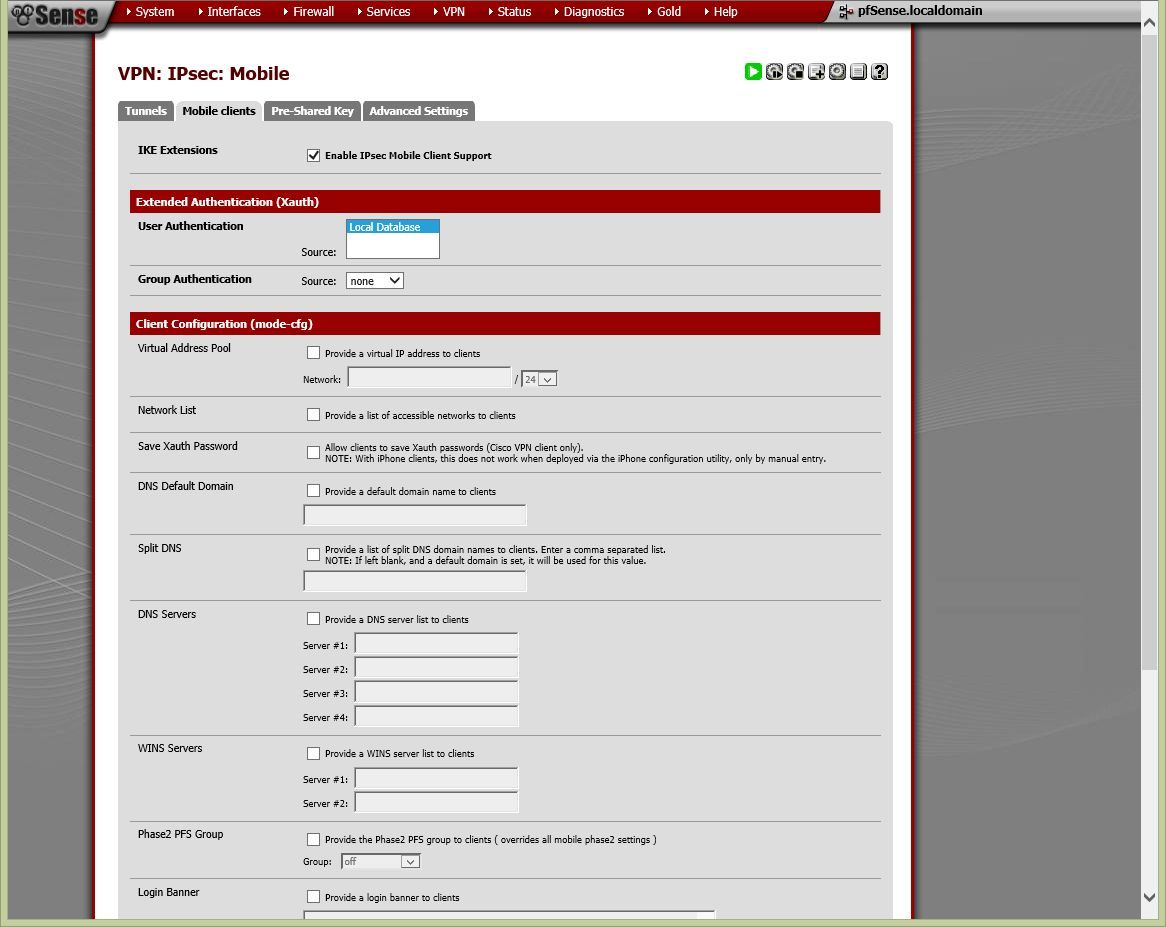

MobilClient (Verbindung von WIN7 funktioniert):

Folgende Einstellung habe ich aus lauter Verzweiflung noch getestet die aber keine Verbindung zulässt:

Ich hoffe ihr könnt mir helfen und ich habe mich einigermaßen verständlich Ausgedrückt und keine Verwirrung gestiftet.

Grüße

ich möchte mein Netzwerk umbauen und anstelle des jetzigen DSL Routers eine pfSense einsetzten, wie es aqui hier

(Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät) im Forum beschrieben hat.Ich habe mir eine kleine Testumgebung aufgebaut siehe Bild und auch einiges testen können. Aus dem LAN habe ich über die pfSense Zugriff auf WAN und Internet. FW-Regel greifen und ich kann vieles so einstellen wie ich es mir vorstelle.

Die pfSense ist so konfiguriert

(LAN IP Adressbereiche hinter der pfSense sind für VPN noch nicht optimal und werden produktiv geändert!):

WAN: 192.168.2.38 DHCP

LAN: 192.168.0.10 Static

PC im LAN 192.168.0.10

Zugriff soll über einen PC erfolgen der im "WAN" mit der IP 192.168.2.43 steh und L2TP/IPSec benutzt. Ich möchte später von außen auf das lokale Netz zugreifen oder auch via VPN Tunnel über das interne LAN - Interface (hier 192.168.0.1) die pfSense konfigurieren. Ich habe die L2TP / IPSec Verbindung laut dieser Anleitung konfiguriert https://doc.pfsense.org/index.php/L2TP/IPsec#Outbound_NAT

Die Verbindung stelle ich mit WIN7 Boardmitteln her. Die Einwahl klappt und ich sehe auch in der pfSense das die IPSec Verbindung steht. Ein Zugriff auf das interne Netz oder auf die webConfig der pfSense über das LAN-Interface ist nicht möglich. Ich vermute das noch irgendeine Regel fehlt oder ich noch irgendwelche Routen eintragen muss? Weiß aber hier nicht so recht weiter und brauche an dieser Stelle Eure Hilfe.

folgende Settings habe ich gemacht

pfSens Settings

L2TP:

Ich habe hier auch schon getestet ob man als Remote Adress Range das lokale Subnetz al la 192.168.0.128/25 funktioniert. Einen Ping auf den LAN IP der pfSense habe ich bekommen aber kein Zugriff auf das webInterface. Bin mir an der Stelle auch unsicher ob man das überhaupt so machen darf/muss.

Phase1:

Phase2:

MobilClient (Verbindung von WIN7 funktioniert):

Folgende Einstellung habe ich aus lauter Verzweiflung noch getestet die aber keine Verbindung zulässt:

Ich hoffe ihr könnt mir helfen und ich habe mich einigermaßen verständlich Ausgedrückt und keine Verwirrung gestiftet.

Grüße

Please also mark the comments that contributed to the solution of the article

Content-Key: 264505

Url: https://administrator.de/contentid/264505

Printed on: April 23, 2024 at 16:04 o'clock

11 Comments

Latest comment

Hi,

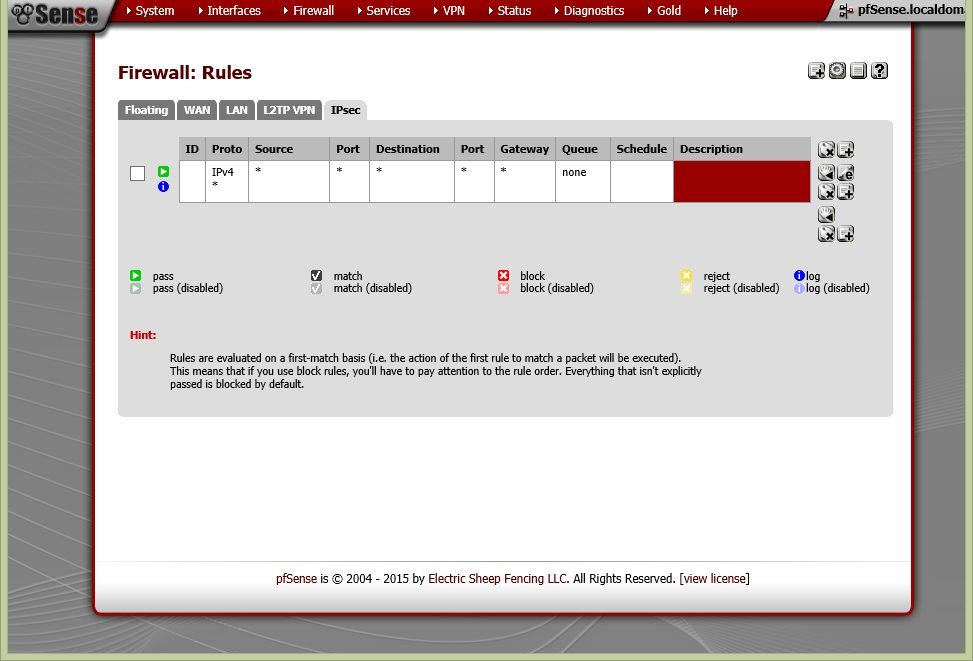

Hast Du denn für das WAN-Interface und das IPSec-Interface entsprechende Rules erstellt, die einen Zugriff ins LAN erlauben ?

Dann lies Dir das mal durch.....

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

...unter der Rubrik...

Gruß orcape

Ich vermute das noch irgendeine Regel fehlt

Dem wird wohl so sein..Hast Du denn für das WAN-Interface und das IPSec-Interface entsprechende Rules erstellt, die einen Zugriff ins LAN erlauben ?

Dann lies Dir das mal durch.....

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

...unter der Rubrik...

Anpassen der pfSense Firewall Regeln f. VPN und spez. Client Parameter

...findest Du, was Du suchst.Gruß orcape

UDP 1701 fehlt bei dir in den L2TP Ports !

http://www.serverhowto.de/Teil-6-Abschnitt-H-L2TP-Firewalls-und-NAT.50. ...

Hier noch ein paar Tips

https://blog.andregasser.net/how-to-configure-ipsec-vpn-on-pfsense-for-u ...

Du solltest aber auch das lesen:

https://redmine.pfsense.org/issues/475

Alle Versionen vor der 2.2 konnten KEIN MS spezifisches L2TP sondern nur das was rein auf ESP basiert und mit den meisten Smartphones und Linux funktionierte aber nicht mit den onboard Windows Clients.

Das mag sich ab 2.2 geändert haben und müsstest du mal sicher recherchieren.

http://www.serverhowto.de/Teil-6-Abschnitt-H-L2TP-Firewalls-und-NAT.50. ...

Hier noch ein paar Tips

https://blog.andregasser.net/how-to-configure-ipsec-vpn-on-pfsense-for-u ...

Du solltest aber auch das lesen:

https://redmine.pfsense.org/issues/475

Alle Versionen vor der 2.2 konnten KEIN MS spezifisches L2TP sondern nur das was rein auf ESP basiert und mit den meisten Smartphones und Linux funktionierte aber nicht mit den onboard Windows Clients.

Das mag sich ab 2.2 geändert haben und müsstest du mal sicher recherchieren.

Ist eh der bessere Weg, da ein SSL basierendes VPN

Alternative wäre noch IPsec mit dem Shrew Client aber OpenVPN ist da einfacher zu managene.

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Alternative wäre noch IPsec mit dem Shrew Client aber OpenVPN ist da einfacher zu managene.

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Hallo @12ha34,

bist du dir 100% sicher, dass du eine Verbindung mit diesen Einstellungen herstellen kannst?

Also findet ein l2tp Login statt?

Ich versuche seit tagen eine Verbindung mit IPSec/L2TP auf der PfSense mit was auch immer (OSx, Android, Windows 8.1) her zu bekommen, aber nichts funktioniert.

Die IPSec Verbindung findet zwar statt (laut ipsec log auf der pfsense.) Aber wenn ich die mit dem Beispiellog von der pfsense Seite hier vergleiche, wird das L2TP Interface einfach nicht aktiviert.

aber die Logs auf vpn Seite -> l2tp raw bleiben bei

stehen und die Verbindung wird nicht zu Ende aufgebaut.

Ich habe OpenVPN bereits zum laufen gebracht aber hätte aus komfortechnischen (Onboard Mittel) Gründen gerne eine IPSec/L2TP Verbindung zum laufen gebracht.

Was mich auch irritiert ist, dass ich es bei einem Ubuntu 14.04 Server bereits am laufen habe, da war das auch kein Problem.

Ich kenne mich leider mit der Materie zu wenig aus um rausfinden zu können an welchem Punkt genau die Verbindung scheitert.

Beste Grüße

bist du dir 100% sicher, dass du eine Verbindung mit diesen Einstellungen herstellen kannst?

Also findet ein l2tp Login statt?

Ich versuche seit tagen eine Verbindung mit IPSec/L2TP auf der PfSense mit was auch immer (OSx, Android, Windows 8.1) her zu bekommen, aber nichts funktioniert.

Die IPSec Verbindung findet zwar statt (laut ipsec log auf der pfsense.) Aber wenn ich die mit dem Beispiellog von der pfsense Seite hier vergleiche, wird das L2TP Interface einfach nicht aktiviert.

charon: 12[NET] received packet: from 77.119.133.116[25361] to 212.108.44.53[4500] (348 bytes)

charon: 12[ENC] parsed QUICK_MODE request 3030104493 [ HASH SA No ID ID ]

charon: 12[IKE] <con1|2> received 28800s lifetime, configured 3600s

charon: 12[IKE] received 28800s lifetime, configured 3600s

charon: 12[ENC] generating QUICK_MODE response 3030104493 [ HASH SA No ID ID NAT-OA NAT-OA ]

charon: 12[NET] sending packet: from 212.108.44.53[4500] to 77.119.133.116[25361] (204 bytes)

charon: 12[NET] received packet: from 77.119.133.116[25361] to 212.108.44.53[4500] (76 bytes)

charon: 12[ENC] parsed QUICK_MODE request 3030104493 [ HASH ]

charon: 12[IKE] <con1|2> CHILD_SA con1{1} established with SPIs c54db5d1_i 01bf6250_o and TS 212.108.44.53/32|/0[udp/l2f] === 77.119.133.116/32|/0[udp]

charon: 12[IKE] CHILD_SA con1{1} established with SPIs c54db5d1_i 01bf6250_o and TS 212.108.44.53/32|/0[udp/l2f] === 77.119.133.116/32|/0[udp]aber die Logs auf vpn Seite -> l2tp raw bleiben bei

l2tps: Label 'startup' not found

l2tps: [l2tp0] using interface l2tp0

l2tps: [l2tp1] using interface l2tp1

l2tps: [l2tp2] using interface l2tp2

l2tps: [l2tp3] using interface l2tp3

l2tps: [l2tp4] using interface l2tp4

l2tps: [l2tp5] using interface l2tp5

l2tps: L2TP: waiting for connection on 0.0.0.0 1701stehen und die Verbindung wird nicht zu Ende aufgebaut.

Ich habe OpenVPN bereits zum laufen gebracht aber hätte aus komfortechnischen (Onboard Mittel) Gründen gerne eine IPSec/L2TP Verbindung zum laufen gebracht.

Was mich auch irritiert ist, dass ich es bei einem Ubuntu 14.04 Server bereits am laufen habe, da war das auch kein Problem.

Ich kenne mich leider mit der Materie zu wenig aus um rausfinden zu können an welchem Punkt genau die Verbindung scheitert.

Beste Grüße

her zu bekommen, aber nichts funktioniert.

Bis zur Version 2.1 war das auch klar und erwartbar, da pfSense nur RAW L2TP supportet nicht aber die Variante mit IPsec und ESP !https://redmine.pfsense.org/issues/475

Ob das nun wirklich in der aktuellen 2.2 möglich ist die kein racoon mehr verwendet ist aus den pfSense Dokus nicht ganz klar....jedenfalls hab ich nix eindeutiges dazu gefunden ?!

Vielleicht mal eine Forumsfrage dort wert ?!

Ich habe OpenVPN bereits zum laufen gebracht aber hätte aus komfortechnischen (Onboard Mittel) Gründen gerne eine

IPSec/L2TP Verbindung zum laufen gebracht.

...OpenVPN ist absolut kein Thema.IPSec/L2TP Verbindung zum laufen gebracht.

Bei IPSec/L2TP scheint es nach dem Upgrade auf 2.2 massiv Probleme zu geben, was auch einigen Threads im pfSense -Forum zu entnehmen ist.