Pfsense Gästenetz und privates Netz sauber trennen

Hallo zusammen,

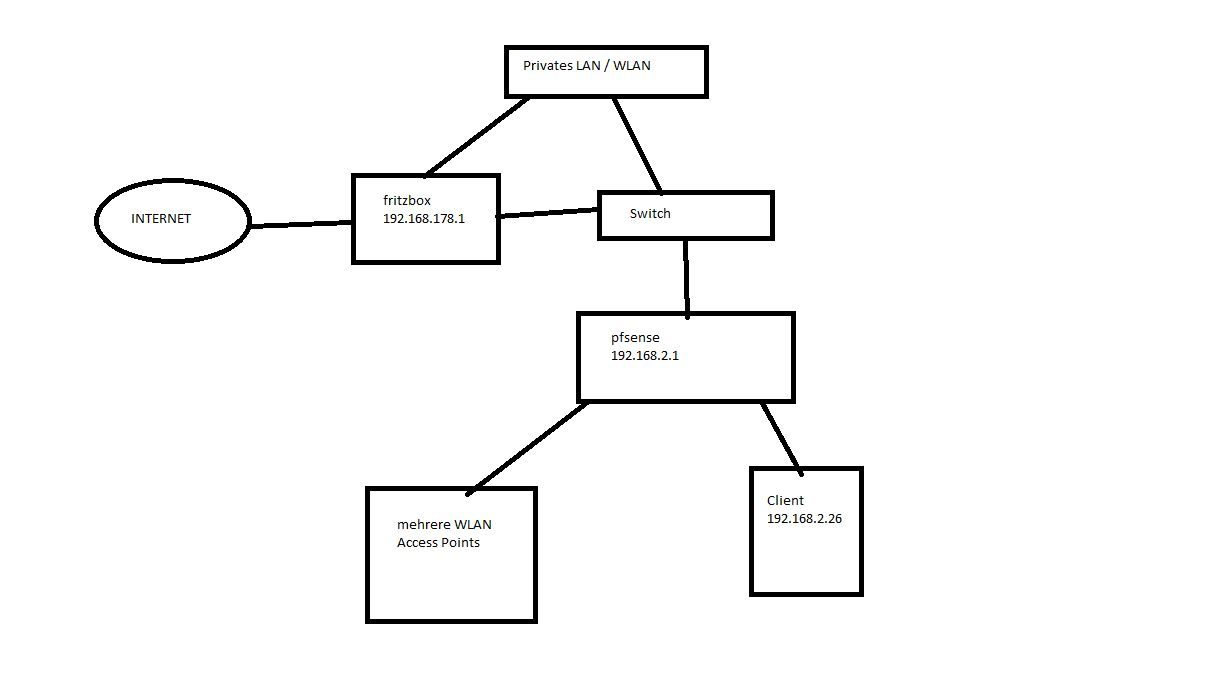

ich habe nun für unser Hotel das private Netz vom Gästenetzwerk mittels pfsense versucht zu trennen:

Leider gibt es hierbei noch folgende Probleme:

1. Vom Gästenetz kann man auf das webinterface der fritzbox zugreifen. Das ist ein indiz für mich, dass die Trennung nicht wie gewünscht funktioniert hat.

2. Umgekehrt geht es leider nicht: Ich möchte vom privaten Netz Zugriff auf alle Access Points sowie die pfsense-Box haben, um es von dort aus konfigurieren zu können.

3. Ein Client (192.168.2.26) hängt in dem Gästenetz, der eigentlich im privaten Netz sein sollte, aber bei dem es aufgrund der vorhandenen Verkabelung nicht anders ging. Dieser soll aber auch im privaten Netz erreichbar sein.

Danke schonmal für eure Hilfe und viele Grüße,

Dennis Weiß

ich habe nun für unser Hotel das private Netz vom Gästenetzwerk mittels pfsense versucht zu trennen:

Leider gibt es hierbei noch folgende Probleme:

1. Vom Gästenetz kann man auf das webinterface der fritzbox zugreifen. Das ist ein indiz für mich, dass die Trennung nicht wie gewünscht funktioniert hat.

2. Umgekehrt geht es leider nicht: Ich möchte vom privaten Netz Zugriff auf alle Access Points sowie die pfsense-Box haben, um es von dort aus konfigurieren zu können.

3. Ein Client (192.168.2.26) hängt in dem Gästenetz, der eigentlich im privaten Netz sein sollte, aber bei dem es aufgrund der vorhandenen Verkabelung nicht anders ging. Dieser soll aber auch im privaten Netz erreichbar sein.

Danke schonmal für eure Hilfe und viele Grüße,

Dennis Weiß

Please also mark the comments that contributed to the solution of the article

Content-Key: 294011

Url: https://administrator.de/contentid/294011

Printed on: April 26, 2024 at 08:04 o'clock

36 Comments

Latest comment

Moin,

beschreib die verwendete Hardware mal etwas genauer, managed Switch / VLans im Einsatz?

Ich finde in Deiner Zeichnung kein Gästenetz, wo bzw. wie realisiert?

Kannst Du bitte Punkt 3 so ausführen das auch ein aussen stehender ihn begreift? Was ging wo nicht anders zu verkabeln?

Was für Accesspoints setzt Du ein?

Die Verkabelung Fritte / ersten Switch brückt Dir das Gastnetz und das private Netz wenn Du es nicht mit einem richtig konfigurierten managed Switch verhinderst. Das heißt dann auch 2 DHCP Server für unterschiedliche Bereiche aktiv, also kurz Hüttenschnitz

-teddy

beschreib die verwendete Hardware mal etwas genauer, managed Switch / VLans im Einsatz?

Ich finde in Deiner Zeichnung kein Gästenetz, wo bzw. wie realisiert?

Kannst Du bitte Punkt 3 so ausführen das auch ein aussen stehender ihn begreift? Was ging wo nicht anders zu verkabeln?

Was für Accesspoints setzt Du ein?

Die Verkabelung Fritte / ersten Switch brückt Dir das Gastnetz und das private Netz wenn Du es nicht mit einem richtig konfigurierten managed Switch verhinderst. Das heißt dann auch 2 DHCP Server für unterschiedliche Bereiche aktiv, also kurz Hüttenschnitz

-teddy

Hallo Dennis,

kannst du die Fritzbox nicht direkt durch die pfSense ersetzen und dann mit VLANs arbeiten? Wenn du deine Asus Router mit OpenWRT flasht, kannst du auch Multi-SSID mit den verschiedenen VLANs machen und somit beide Netze überall zur Verfügung stellen, wo du sie brauchst.

Du bräuchtest dann eben einen managed Switch, den bekommst du aber auch für ca. 100 Euronen und hast dann eine gescheite Lösung...

Beste Grüße!

Berthold

P.S.: ich erinnere mich gerade an deinen vorigen Beitrag... Du solltest die Fritzbox wirklich zum Kabelmodem degradieren und die pfSense direkt dorthinter hängen...

kannst du die Fritzbox nicht direkt durch die pfSense ersetzen und dann mit VLANs arbeiten? Wenn du deine Asus Router mit OpenWRT flasht, kannst du auch Multi-SSID mit den verschiedenen VLANs machen und somit beide Netze überall zur Verfügung stellen, wo du sie brauchst.

Du bräuchtest dann eben einen managed Switch, den bekommst du aber auch für ca. 100 Euronen und hast dann eine gescheite Lösung...

Beste Grüße!

Berthold

P.S.: ich erinnere mich gerade an deinen vorigen Beitrag... Du solltest die Fritzbox wirklich zum Kabelmodem degradieren und die pfSense direkt dorthinter hängen...

Zitat von @dewebey:

Hallo Berthold,

das wollte ich nach Möglichkeit vermeiden, weil die hardware vom pfsense max. 100 Mbit erlaubt, ich aber im privaten Netz überall Gigabit einsetze.

Hallo Berthold,

das wollte ich nach Möglichkeit vermeiden, weil die hardware vom pfsense max. 100 Mbit erlaubt, ich aber im privaten Netz überall Gigabit einsetze.

Der Traffic, der im privaten Netz bleibt geht ja nicht über die pfSense, sondern nur bis zum Switch... Erst wenn es in ein anderes VLAN geht, geht es über die pfSense... Ansonsten mal über ein Upgrade der pfSense-Hardware nachdenken, falls du zwischen den VLANs auch GBit brauchst...

Gruß

Dennis

Dennis

Beste Grüße!

Berthold

Die Lösung ist kinderleicht und kommt man eigentlich bei einer Firewall auch vonselber drauf:

BLOCK Source: Gastnetzwerk Destination: Host IP x.y.z.a

x.y.z.a ist dabei die FB IP

Zusätzlich solltest du noch das private Netz logischerweise blocken, also zusätzlich:

BLOCK Source: Gastnetzwerk Destination: Privat Netzwerk

Aber Achtung: Hast du ein Captive Portal am Laufen auf dem gastnetz ?? Vermutlich wohl ja.. ?! da musst du in den Captive Portal Settings eine Ausnahme für die IP oder besser Mac Adressen der APs konfigurieren !! Ansonsten bleiben die natürlich auch am CP hängen wie deine Gäste

So sähe die komplette Regel aus am Gastnetz Port:

PASS Source: IP Host <ap1_ip> Destination:Privates Netzwerk

PASS Source: IP Host <ap2_ip> Destination:Privates Netzwerk

PASS Source: IP Host <ap3_ip> Destination:Privates Netzwerk

BLOCK Source: Gastnetzwerk Destination: Host IP <fritz_box_ip>

BLOCK Source: Gastnetzwerk Destination: Privat Netzwerk

PASS Source: Gastnetzwerk Destination: Any

PASS Source: IP Host <ap1_ip> Destination:Privates Netzwerk

PASS Source: IP Host <ap2_ip> Destination:Privates Netzwerk

PASS Source: IP Host <ap3_ip> Destination:Privates Netzwerk

PASS Source: IP Host 192.168.2.26 Destination:Privates Netzwerk

BLOCK Source: Gastnetzwerk Destination: Host IP <fritz_box_ip>

BLOCK Source: Gastnetzwerk Destination: Privat Netzwerk

PASS Source: Gastnetzwerk Destination: Any

Logo das du die 192.168.2.26 oder auch hier wieder besser dessen Mac Adresse vom CP ausnhemen musst im CP Setup !

Fertisch ist der Lack ! Wo ist dein wirkliches Problem ?

Vom Gästenetz kann man auf das webinterface der fritzbox zugreifen.

Einfach eine simple Firewall Regel am Gäste Interface einrichten ala:BLOCK Source: Gastnetzwerk Destination: Host IP x.y.z.a

x.y.z.a ist dabei die FB IP

Zusätzlich solltest du noch das private Netz logischerweise blocken, also zusätzlich:

BLOCK Source: Gastnetzwerk Destination: Privat Netzwerk

Umgekehrt geht es leider nicht:

Klar und logisch, denn du blockst ja den Zugriff von IP Adressen aaus dem Gastnetz auf dein Privatnetz. Dazu gehören ja logischerweise auch die AP IPs und so kommen die nicht durch. Aber auch hier ist die Lösung kinderleicht mit einer Regel !Aber Achtung: Hast du ein Captive Portal am Laufen auf dem gastnetz ?? Vermutlich wohl ja.. ?! da musst du in den Captive Portal Settings eine Ausnahme für die IP oder besser Mac Adressen der APs konfigurieren !! Ansonsten bleiben die natürlich auch am CP hängen wie deine Gäste

So sähe die komplette Regel aus am Gastnetz Port:

PASS Source: IP Host <ap1_ip> Destination:Privates Netzwerk

PASS Source: IP Host <ap2_ip> Destination:Privates Netzwerk

PASS Source: IP Host <ap3_ip> Destination:Privates Netzwerk

BLOCK Source: Gastnetzwerk Destination: Host IP <fritz_box_ip>

BLOCK Source: Gastnetzwerk Destination: Privat Netzwerk

PASS Source: Gastnetzwerk Destination: Any

Ein Client (192.168.2.26) hängt in dem Gästenetz,

OK kein Thema...gleiches Spielchen wie die APs dann sähe deinen FW Regel am Gastnetz Port final so aus: PASS Source: IP Host <ap1_ip> Destination:Privates Netzwerk

PASS Source: IP Host <ap2_ip> Destination:Privates Netzwerk

PASS Source: IP Host <ap3_ip> Destination:Privates Netzwerk

PASS Source: IP Host 192.168.2.26 Destination:Privates Netzwerk

BLOCK Source: Gastnetzwerk Destination: Host IP <fritz_box_ip>

BLOCK Source: Gastnetzwerk Destination: Privat Netzwerk

PASS Source: Gastnetzwerk Destination: Any

Logo das du die 192.168.2.26 oder auch hier wieder besser dessen Mac Adresse vom CP ausnhemen musst im CP Setup !

Fertisch ist der Lack ! Wo ist dein wirkliches Problem ?

Hallo,

ich würde es entweder genau anders herum aufbauen oder eben beide WLANs via pfsense absichern wollen

und das private WLAN und das Gäste WLAN in ein eigenes VLAN "packen".

- Das WLAN an der AVM FB nur sporadisch anschalten wenn Besuch vor Ort ist

- Einmal eine Gruppe Gäste und privat anlegen im CP der pfSense hinterlegen und dann einen VLAN

fähigen Switch einsetzen und jedes WLAN in ein eigenes VLAN packen.

Gruß

Dobby

ich würde es entweder genau anders herum aufbauen oder eben beide WLANs via pfsense absichern wollen

und das private WLAN und das Gäste WLAN in ein eigenes VLAN "packen".

- Das WLAN an der AVM FB nur sporadisch anschalten wenn Besuch vor Ort ist

- Einmal eine Gruppe Gäste und privat anlegen im CP der pfSense hinterlegen und dann einen VLAN

fähigen Switch einsetzen und jedes WLAN in ein eigenes VLAN packen.

Gruß

Dobby

Kennt die Fritzbox, die für dein privates Netz wohl das Standard-Gateway ist denn eine Route zur pfSense?

Ich habe jetzt mal eine Route in der fritzbox eingetragen, aber leider auch ohne Erfolg:

Beide Statements sind Unsinn ! Die Route ist mit Verlaub gesagt technischer Blödsinn !Ich habe jetzt mal eine Route in der fritzbox eingetragen, aber leider auch ohne Erfolg:

Grund: Der WAN Port der pfSense macht NAT (Network Adress Translation) Sprich alles was lokal über diesen Port rausgeht hat als Absender IP die WAN IP Adresse der pfSense.

Die kaskadierte FB davor "sieht" also gar keine Absender IP eines lokalen LANs sondern für sie ist jeglicher Absender die WAN IP Adresse der pfSense.

Du hast hier wie immer den klassischen Kaskaden Anfängerfehler begangen indem du vermutlich die RFC 1918 Netze am WAN Port blockst (Default Einstellung)

Gehe ins Setup unter Interfaces --> WAN und entferne unten den Haken bei "Block private Networks"

Dann funktioniert das sofort !

Habe am WAN-Port nun eine Regel erstellt

Die ist ebensolcher Unsinn. Kannst du gleich wieder entfernen.

@aqui: Du hast natürlich recht... Irgendwie wollte mein Hirn vorhin nicht so recht...

Warum nimmst du denn nicht einfach die pfSense als Router und baust dein Netzwerksetup über VLANs auf?

Das sollte dir einiges an Problemen ersparen. auch wenn deine pfSense "nur" 100MBit kann, kommt das innerhalb eines VLANs nicht zum tragen, da der Traffic dort ja garnicht bis zur pfSense kommt. Zwischen den VLANs ist es von der Geschwindigkeit her auch nicht anders als jetzt auch.

Beste Grüße

Berthold

Das sollte dir einiges an Problemen ersparen. auch wenn deine pfSense "nur" 100MBit kann, kommt das innerhalb eines VLANs nicht zum tragen, da der Traffic dort ja garnicht bis zur pfSense kommt. Zwischen den VLANs ist es von der Geschwindigkeit her auch nicht anders als jetzt auch.

Beste Grüße

Berthold

Die Regel im GUESTLAN SOURCE 192.168.2.26 Destination 192.168.178.1/24 habe ich direkt an erster Stelle platziert, komme trotzdem nicht drauf...

Sorry aber die Regel ist sinnfrei hier weill du vergessen hast Details anzugeben Raten wir also mal....

- 192.168.2.26 ist der PC im Gast WLAN ??

- 192.168.178.1 ist die FB am WAN Port, richtig ?

PASS Source: Host IP 192.168.2.26, Destination: Host IP 192.168.178.1 !

Das muss klappen !

Mache sonst im Zeiwefel mal einen Test und setze als erste Regel:

PASS Source: Gast netzwerk, Destination: Any

Das erlaubt erstmal alles. Damit musst du zwangsläufig die FB dann erreichen. Klappt das machst du wieder langsam zu.

Du hast de facto einen Fehler in deinem Regelwerk.

ACHTUNG !!!:

Nochmal der Hinweis an dich: Wenn du ein Captive Portal am Gastnetz Port betreibst dann MUSST du eine Ausnahmeregelung dort eintragen für die 192.168.2.26 oder die Mac dieses Rechners !!!

Machst du das nicht bleibt der Rechner am Captive Portal hängen und kommt natürlich nicht raus ! Dazu kam leider kein Feedback von dir.

Tip:

Du kannst dem .26er PC auf Basis seiner Hardware Mac Adresse im DHCP Server die .26 immer fest zuweisen. So kann der auf DHCP in seinen NIC Settings bleiben bekommt aber immer fest die .26 als IP auf Basis seiner HW Adresse (DHCP Nailing)

Im Zweifel postest du über die Forums Bilder Upload Funktion hier mal einen Screenshot deiner FW Settings !

Zitat von @dewebey:

Die fritzbox erreiche ich damit, aber das will ich ja grade nicht.

Ich will es umgekehrt haben, dass einige der clients aus dem Gästenetzwerk vom privaten Netz aus erreichbar sind.

Das wirst du aber mit deiner aktuellen Konfiguration nicht erreichen. Deine pfSense macht ja ein NAT am WAN-Port. Das bedeutet eben, dass sich alle Clients in deinem Gästenetz hinter der IP von der pfSense "verstecken". Damit ist es ohne Weiteres nicht möglich, eine IP im Gästenetz vom privaten Netz aus zu erreichen.Die fritzbox erreiche ich damit, aber das will ich ja grade nicht.

Ich will es umgekehrt haben, dass einige der clients aus dem Gästenetzwerk vom privaten Netz aus erreichbar sind.

Entweder müsstest du dann mit Port-Forwarding auf der pfSense arbeiten oder aber das NAT deaktivieren und dann mit den echten IPs arbeiten (Dann sind wir auch wieder bei der Route aus meinem Beitrag von gestern angekommen) oder du äusserst dich mal in irgendeinerweise zu meiner (schon 2-Mal vorgebrachten) Empfehlung das ganze mit VLANs zu lösen, denn dann kannst du recht einfach festlegen, wer wohin zugreifen darf, bzw. kannst du diesen gewünschten Client direkt ins private Netz hängen.

Das Captive Portal habe ich im Moment deaktiviert. Der .26er hat eine fest vergebene IP-Adresse. Der DHCP-server fängt erst ab 30 an.

Das ist schonmal eine gute Idee, wenn du das Captive-Portal aktivierst musst du trotzdem die Mac-Ausnahme eintragen.Beste Grüße

Berthold

Hallo Dennis,

1 Kabel genügt ja auch voll und ganz... Wie gesagt, VLANs sind dein Freund.

Ich würde die pfSense direkt an die Fritzbox hängen, auf der pfSense 2 VLANs konfigurieren (Privat/Gast) und dann kannst du die Anschlüsse des Switches ja so konfigurieren, wie du es benötigst...

Kabeltechnisch sehe ich da kein Problem...

Weiterhin könntest du sogar über deine APs mehrere WLANs (SSIDs) zur Verfügung stellen, so dass du mit deinen Geräten überall im privaten Netz bist und deine Gäste im Gästenetz...

Das wäre mMn die optimale Lösung für dein Setup...

Wenn du das so nicht willst, musst du eben mit den genannten Lösungen arbeiten, wenngleich es hier Sicherheitslücken geben kann...(z.B. MAC-Spoofing im Gästenetz)

Beste Grüße!

Berthold

1 Kabel genügt ja auch voll und ganz... Wie gesagt, VLANs sind dein Freund.

Ich würde die pfSense direkt an die Fritzbox hängen, auf der pfSense 2 VLANs konfigurieren (Privat/Gast) und dann kannst du die Anschlüsse des Switches ja so konfigurieren, wie du es benötigst...

Kabeltechnisch sehe ich da kein Problem...

Weiterhin könntest du sogar über deine APs mehrere WLANs (SSIDs) zur Verfügung stellen, so dass du mit deinen Geräten überall im privaten Netz bist und deine Gäste im Gästenetz...

Das wäre mMn die optimale Lösung für dein Setup...

Wenn du das so nicht willst, musst du eben mit den genannten Lösungen arbeiten, wenngleich es hier Sicherheitslücken geben kann...(z.B. MAC-Spoofing im Gästenetz)

Beste Grüße!

Berthold

Also die Hardwarekosten wären für einen neuen Switch bei ca. 100€. Wenn du das unbedingt vermeiden willst, dann kannst du natürlich auch andere Wege gehen.

Du musst dir halt immer überlegen wie ein IP-Paket dahin kommt, wo es hin soll...

In deinem privaten Netz wandern alle Pakete, die ausserhalb des privaten Netzes ankommen sollen über dein Standardgateway (Fritzbox).

Im Gästenetz wandern die Pakete, die ausserhalb des Gästenetzes zugestellt werden sollen an die pfSense (Standardgateway- Gästenetz). Die pfSense baut das Paket dann so um, dass es aussieht, als käme es von der pfSense (NAT) und schickt es mit seiner WAN-IP in dein privates Netz. Gehört das Paket nicht in das private Netz, geht es dort wieder an das Standardgateway (Fritzbox) und dann weiter.

Wenn du also einen, bzw. mehrere Rechner im Gästenetz aus deinem privaten Netz erreichen möchtest, musst du also erstmal auf das NAT verzichten, damit die Pakete die aus dem Gästenetz durch dein privates Netz gehen, auch als Pakete aus dem Gästenetz erkennbar sind.

Das Problem: Die Pakete gehen raus, die Fritzbox weiß aber nicht, wo die Antworten hin sollen. das Gästenetz kennt Sie nicht, also würde sie es allenfalls an ihr Standard-Gateway schicken und damit sind die Pakete futsch.

Also musst du dann deiner Fritzbox beibringen, dass das Gästenetz nicht über das Standard-Gateway erreichbar ist, sondern über die pfSense. Diesen Weg bezeichnet man dann als Route. Dann müssten die Wege soweit passen.

Dann ist es ja noch so, dass eben nicht alle Clients überallhin zugreifen dürfen. Also musst du dann über die Firewall den Zugriff einschränken.

Beste Grüße!

Berthold

Du musst dir halt immer überlegen wie ein IP-Paket dahin kommt, wo es hin soll...

In deinem privaten Netz wandern alle Pakete, die ausserhalb des privaten Netzes ankommen sollen über dein Standardgateway (Fritzbox).

Im Gästenetz wandern die Pakete, die ausserhalb des Gästenetzes zugestellt werden sollen an die pfSense (Standardgateway- Gästenetz). Die pfSense baut das Paket dann so um, dass es aussieht, als käme es von der pfSense (NAT) und schickt es mit seiner WAN-IP in dein privates Netz. Gehört das Paket nicht in das private Netz, geht es dort wieder an das Standardgateway (Fritzbox) und dann weiter.

Wenn du also einen, bzw. mehrere Rechner im Gästenetz aus deinem privaten Netz erreichen möchtest, musst du also erstmal auf das NAT verzichten, damit die Pakete die aus dem Gästenetz durch dein privates Netz gehen, auch als Pakete aus dem Gästenetz erkennbar sind.

Das Problem: Die Pakete gehen raus, die Fritzbox weiß aber nicht, wo die Antworten hin sollen. das Gästenetz kennt Sie nicht, also würde sie es allenfalls an ihr Standard-Gateway schicken und damit sind die Pakete futsch.

Also musst du dann deiner Fritzbox beibringen, dass das Gästenetz nicht über das Standard-Gateway erreichbar ist, sondern über die pfSense. Diesen Weg bezeichnet man dann als Route. Dann müssten die Wege soweit passen.

Dann ist es ja noch so, dass eben nicht alle Clients überallhin zugreifen dürfen. Also musst du dann über die Firewall den Zugriff einschränken.

Beste Grüße!

Berthold

Die fritzbox erreiche ich damit, aber das will ich ja grade nicht.

Ahh, ok sorry missverstanden, dann muss das natürlich eine Block Regel sein also am Gastnetz dann zuerst: BLOCK Source: Gast netzwerk, Destination: IP Host 172.168.178.1

Soll der .26er PC im Gastnetz aber die FB auch erreichen muss die Regel davor, also:

PASS Source: IP Host 192.168.2.26, Destination: IP Host 172.168.178.1

BLOCK Source: Gast netzwerk, Destination: IP Host 172.168.178.1

Der .26er hat eine fest vergebene IP-Adresse. Der DHCP-server fängt erst ab 30 an.

Deshalb ja der Verbesserungsvorschlag die .26 fest auf Basis der Mac Adresses dieses Rechners im DHCP zu vergeben. Dann musst du den Rechner nicht immer von statisch auf DHCP umstellen wenn du ihn bewegst. OK, steht er nur immer fest an einem Platze ist das egal dann kannst du statisch auch belassen.Kosmetischer Tip: Trage unter Firewall -> Aliases den .26er rechner fest ein, dann kannst du in den Regeln immer diesen Alias verwenden, was übersichtlicher ist.

an dem pfsense hab ich ja noch einen 3. Port, vllt kann man mit dem was machen? Z.b. direkt in das private netz hängen?

Das wäre technisch gesehen die sinnigste Lösung !! Warum hast du das nicht längs schon so gemacht ?Sinnvoll wären auch MSSID fähige APs die 2 oder mehr WLANs über eine Hardware abstrahlen, wie es im Tutorial unter "Praxisbeispiel" beschrieben ist.

Aber OK, das bedeutet dann VLANs. Allerdings kostet ein einfacher VLAN Switch mit 5 Ports 25 Euronen. Ganz so hart wird es also nicht

nein, der 26. soll die fritzbox nicht erreichen,

OK, dann kannst du die erste PASS Regel wieder vergessen und ignorieren.sondern die fritzbox (bzw. die clients im fritzbox-Netzwerk) soll den 26er PC erreichen.

Oha...ja das ist tricky weil die pfSense NAT macht. Dazu müsstest du für alles Port Forwarding eintragen um das NAT zu überwinden, da du ja vom WAN zum LAN musst bzw. willst.Da hat der Berthold recht.

Da rächt sich jetzt dein grundsätzlich falsches Netzwerk Design !

Es ist kontraproduktiv die privaten Clients an den WAN Port zu hängen. Dadurch wird die Firewall davor quasi konterkariert und sie ist mehr oder weniger sinnlos, da du alle Gast User über dein privates Netz ins Internet bringst.

Du musst erheblich mehr Aufwand bei den regeln treiben.

Wie du schon selber sagts wäre es designtechnisch sinnvoller an die beiden Ports der pfSense einmal das Private und das gastnetz zu klemmen und das dann mit einem dedizierten Link auf den Router davor zu schalten.

Darüber solltest du mal nachdenken. Der .26er Rechner kann im Gastnetz verbleiben.

Einfach mal ins Firewall Log sehen...da steht wo es kneift

Es ist aber höchst kontraproduktiv, das so zu lösen, denn das Port Forwarding kannst du gerade mal für ein einziges Endgerät machen. Hast du mehrere geht das nicht mehr.

Es ist also zu bezweifeln das dir diese Lösung wirklich hilft.

Verteil die Netze doch auf die lokalen LAN Ports und kauf dir für 15 Euro einen WLAN Router(z.B. TP-Link 841n) als AP, So ist die Lösung wenigstens sauber und nicht so ein elendes Gefrickel das zu nichts führt.

Es ist aber höchst kontraproduktiv, das so zu lösen, denn das Port Forwarding kannst du gerade mal für ein einziges Endgerät machen. Hast du mehrere geht das nicht mehr.

Es ist also zu bezweifeln das dir diese Lösung wirklich hilft.

Verteil die Netze doch auf die lokalen LAN Ports und kauf dir für 15 Euro einen WLAN Router(z.B. TP-Link 841n) als AP, So ist die Lösung wenigstens sauber und nicht so ein elendes Gefrickel das zu nichts führt.