Spanning Tree HP ProCurve RSTP

Hallo Administrator Board,

ich möchte euch zu einem Netzwerkdesign eine Frage stellen.

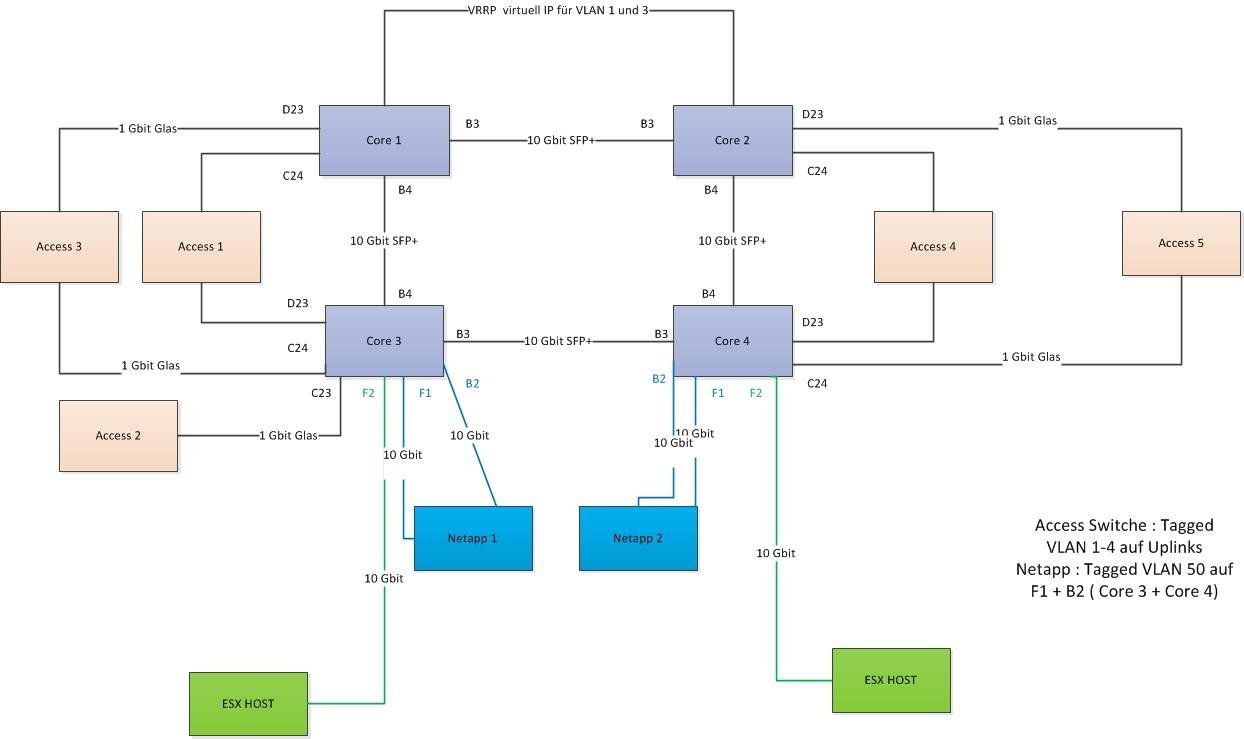

Ich habe folgende Umgebung:

Gebäude A:

2 x HP CoreSwitche

Core1

Core2

2 x HP Accessswitche 5406

Access1

Access2

Gebäude B:

2 x HP Coreswitche:

Core3

Core4

2 x HP Accessswitche 5406

Access3

Access4

Die 4 Coreswitche sind mit jeweils 10 Gbit (Glas)in einem Ring verbunden.

Die Accessswitche Access1 und Access2(Gehen wir von Gebäude A aus) sind jeweils mit einem Bein an Core1 und mit dem anderen Bein an Core2, in dem anderen Gebäude ebenso.

Auf den Coreswitchen und den Accessswitchen ist Spanningtree aktiviert ( RSTP).

Ein Pfad an den Accesswitche ist durch Spanningtree blockiert, was auch richtig ist.

Das Problem , wir haben in letzter Zeit sehr viele Spanning tree Topology-Verändunerungen und teilweise fallen auch Switche bzw DIenste für 1-2 Minuten aus.

Die Coreswitche sind folgendermaßen konfiguriert:

Core1:

spanning-tree

spanning-tree A20 path-cost 200000

spanning-tree A21 path-cost 200000

spanning-tree A22 path-cost 200000

spanning-tree A23 path-cost 200000

spanning-tree Trk1 priority 4

spanning-tree priority 0 force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 0

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 144,403

Time Since Last Change : 6 hours

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 0

CST Root Port : This switch is root

IST Regional Root MAC Address :

IST Regional Root Priority : 0

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Core2:

spanning-tree

spanning-tree A20 path-cost 200000

spanning-tree A21 path-cost 200000

spanning-tree A22 path-cost 200000

spanning-tree A23 path-cost 200000

spanning-tree Trk100 priority 4

spanning-tree priority 4 force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 16384

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 155,777

Time Since Last Change : 7 hours

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 1

CST Root Port : E1

IST Regional Root MAC Address :

IST Regional Root Priority : 16384

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Core3:

spanning-tree

spanning-tree A20 path-cost 200000

spanning-tree A21 path-cost 200000

spanning-tree Trk100 priority 4

spanning-tree priority 1 force-version rstp-operation

show span:

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 4096

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 133,611

Time Since Last Change : 18 hours

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 2000

CST Root Port : E2

IST Regional Root MAC Address :

IST Regional Root Priority : 4096

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Root Inconsistent Ports :

Loop Inconsistent Ports :

Core4:

spanning-tree

spanning-tree A20 path-cost 20000

spanning-tree A21 path-cost 20000

spanning-tree A22 path-cost 20000

spanning-tree A23 path-cost 20000

spanning-tree Trk100 priority 4

no spanning-tree bpdu-throttle

spanning-tree force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 32768

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 55,516

Time Since Last Change : 9 hours

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 2001

CST Root Port : E1

IST Regional Root MAC Address :

IST Regional Root Priority : 32768

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Root Inconsistent Ports :

Loop Inconsistent Ports :

Access1:

spanning-tree

spanning-tree force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 32768

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 6092

Time Since Last Change : 3 days

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 20000

CST Root Port : A20

IST Regional Root MAC Address :

IST Regional Root Priority : 32768

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Root Inconsistent Ports :

Loop Inconsistent Ports :

Access2:

spanning-tree

spanning-tree force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 32768

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 8

Time Since Last Change : 10 days

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 20000

CST Root Port : A20

IST Regional Root MAC Address :

IST Regional Root Priority : 32768

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Root Inconsistent Ports :

Loop Inconsistent Ports :

Die anderen Accessswitche sind ähnlich daher nicht aufgeführt.

Was sagt ihr zu dieser Konfiguration ? Ich habe leider noch nicht wirklich mit Spanning Tree gearbeitet, ich weiß zwar für was es da ist habe es aber leider noch nie angewendet bzw. konfiguriert.

Zusätzlich haben wir auf allen Accessports Loop-Protect und für unsere ESX-Hosts Distributed-Trunking im Einsatz.

Ich freue mich auf Antworten.

ich möchte euch zu einem Netzwerkdesign eine Frage stellen.

Ich habe folgende Umgebung:

Gebäude A:

2 x HP CoreSwitche

Core1

Core2

2 x HP Accessswitche 5406

Access1

Access2

Gebäude B:

2 x HP Coreswitche:

Core3

Core4

2 x HP Accessswitche 5406

Access3

Access4

Die 4 Coreswitche sind mit jeweils 10 Gbit (Glas)in einem Ring verbunden.

Die Accessswitche Access1 und Access2(Gehen wir von Gebäude A aus) sind jeweils mit einem Bein an Core1 und mit dem anderen Bein an Core2, in dem anderen Gebäude ebenso.

Auf den Coreswitchen und den Accessswitchen ist Spanningtree aktiviert ( RSTP).

Ein Pfad an den Accesswitche ist durch Spanningtree blockiert, was auch richtig ist.

Das Problem , wir haben in letzter Zeit sehr viele Spanning tree Topology-Verändunerungen und teilweise fallen auch Switche bzw DIenste für 1-2 Minuten aus.

Die Coreswitche sind folgendermaßen konfiguriert:

Core1:

spanning-tree

spanning-tree A20 path-cost 200000

spanning-tree A21 path-cost 200000

spanning-tree A22 path-cost 200000

spanning-tree A23 path-cost 200000

spanning-tree Trk1 priority 4

spanning-tree priority 0 force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 0

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 144,403

Time Since Last Change : 6 hours

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 0

CST Root Port : This switch is root

IST Regional Root MAC Address :

IST Regional Root Priority : 0

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Core2:

spanning-tree

spanning-tree A20 path-cost 200000

spanning-tree A21 path-cost 200000

spanning-tree A22 path-cost 200000

spanning-tree A23 path-cost 200000

spanning-tree Trk100 priority 4

spanning-tree priority 4 force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 16384

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 155,777

Time Since Last Change : 7 hours

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 1

CST Root Port : E1

IST Regional Root MAC Address :

IST Regional Root Priority : 16384

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Core3:

spanning-tree

spanning-tree A20 path-cost 200000

spanning-tree A21 path-cost 200000

spanning-tree Trk100 priority 4

spanning-tree priority 1 force-version rstp-operation

show span:

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 4096

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 133,611

Time Since Last Change : 18 hours

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 2000

CST Root Port : E2

IST Regional Root MAC Address :

IST Regional Root Priority : 4096

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Root Inconsistent Ports :

Loop Inconsistent Ports :

Core4:

spanning-tree

spanning-tree A20 path-cost 20000

spanning-tree A21 path-cost 20000

spanning-tree A22 path-cost 20000

spanning-tree A23 path-cost 20000

spanning-tree Trk100 priority 4

no spanning-tree bpdu-throttle

spanning-tree force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 32768

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 55,516

Time Since Last Change : 9 hours

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 2001

CST Root Port : E1

IST Regional Root MAC Address :

IST Regional Root Priority : 32768

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Root Inconsistent Ports :

Loop Inconsistent Ports :

Access1:

spanning-tree

spanning-tree force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 32768

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 6092

Time Since Last Change : 3 days

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 20000

CST Root Port : A20

IST Regional Root MAC Address :

IST Regional Root Priority : 32768

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Root Inconsistent Ports :

Loop Inconsistent Ports :

Access2:

spanning-tree

spanning-tree force-version rstp-operation

show span

Multiple Spanning Tree (MST) Information

STP Enabled : Yes

Force Version : RSTP-operation

IST Mapped VLANs : 1-4094

Switch MAC Address :

Switch Priority : 32768

Max Age : 20

Max Hops : 20

Forward Delay : 15

Topology Change Count : 8

Time Since Last Change : 10 days

CST Root MAC Address :

CST Root Priority : 0

CST Root Path Cost : 20000

CST Root Port : A20

IST Regional Root MAC Address :

IST Regional Root Priority : 32768

IST Regional Root Path Cost : 0

IST Remaining Hops : 20

Root Guard Ports :

Loop Guard Ports :

TCN Guard Ports :

BPDU Protected Ports :

BPDU Filtered Ports :

PVST Protected Ports :

PVST Filtered Ports :

Root Inconsistent Ports :

Loop Inconsistent Ports :

Die anderen Accessswitche sind ähnlich daher nicht aufgeführt.

Was sagt ihr zu dieser Konfiguration ? Ich habe leider noch nicht wirklich mit Spanning Tree gearbeitet, ich weiß zwar für was es da ist habe es aber leider noch nie angewendet bzw. konfiguriert.

Zusätzlich haben wir auf allen Accessports Loop-Protect und für unsere ESX-Hosts Distributed-Trunking im Einsatz.

Ich freue mich auf Antworten.

Please also mark the comments that contributed to the solution of the article

Content-Key: 281329

Url: https://administrator.de/contentid/281329

Printed on: April 19, 2024 at 01:04 o'clock

8 Comments

Latest comment

Moin,

als erstes wäre es sinnvoll einen Netzwerkplan zu zeichen, welcher Switch mit welchen anderen Switch wie verbunden. Daneben die Portnamen A20, B1, etc... vermerken und in die Verbindungslinie selber die Path-Kosten. Ich bin ehrlich gesagt zu faul, an Hand deiner Konfigurattion eine Skizze zu malen.

Gruß,

Dani

als erstes wäre es sinnvoll einen Netzwerkplan zu zeichen, welcher Switch mit welchen anderen Switch wie verbunden. Daneben die Portnamen A20, B1, etc... vermerken und in die Verbindungslinie selber die Path-Kosten. Ich bin ehrlich gesagt zu faul, an Hand deiner Konfigurattion eine Skizze zu malen.

Gruß,

Dani

Die 4 Coreswitche sind mit jeweils 10 Gbit (Glas)in einem Ring verbunden.

Üble Idee in einem Ethernet Netzwerk mit STP da es erhebliche Konvergenz Zeiten nach sich zieht.Mit Path Cost Customizing zu arbeiten ist in der Regel auch kontraproduktiv und solltest du nicht machen. Konfiguriere besser sauber einen Root Switch und die Backup Root Switches über einen globale RSTP Priority.

Beachte zwingend das dieser Priority Wert immer modulo 4096 gesetzt sein muss und nicht 0 sein darf !

Zwei Fragen:

- Ist das ein flaches, dummes Netz über die Core Switches oder segmentierst du mit Routing ?

- Wie sind die RSTP Priorities gesetzt auf den Core Switches

Dein Design ist suboptimal, deshalb hast du auch diese STP Probleme, da das sehr CPU schwache Komponenten sind. Typisch HP eben, aber das muss man ertragen können wenn man sich für so einen Billighersteller entscheidet.

Bessers Design wäre:

- Beide Doppelcores als separate RSTP Domains betreiben und zwischen diesen Routing machen. Erhöht die Skalierbarkeit und Sicherheit hat aber den Nachteill ggf. einen neuen IP Adressdesigns

- Splitt Trunkting einsetzen. beide Core Pärchen mit Split Trunking konfigurieren und die beiden Verbindungslinks dazwischen als 2fach LAG betreiben. Erhöht die RSTP Stabilität und sorgt dafür das alle 10G Links aktiv genutzt werden, hat aber den Nachteil das das Netzdesign weiter flach und sehr anfällig für Broad- und Multicast Stürme bleibt.

- Statt RSTP MSTP verwenden und ein Priority Customizing nach VLANs machen, denn so lastest du redundante Links erheblich besser aus !

Die Topo Changes rühren daher das es vermutlich Teilloops oder Broadcast Stürme gibt im Netz die dafür sorgen das RSTP BPDU Frames nicht mehr durch die Switch CPU abgearbeitet werden können weil der sie schlicht dropped.

Dazu kommt es dann zu Topo Changes und weiteren Teilloops im Moment der Umschaltung was einen Teufelskreis eröffnet. Leider ein bekanntes Dilemma bei leistungsschwacher Billighardware, deshalb ist eine finale Lösung nur das man erheblich segmentiert und routet um die Layer 2 Domains bei solcher Infrastruktur möglichst sehr klein zu halten.

das Routing geschieht auf einen Cisco Router.

Noch schlimmer.... Warum machst du das nicht auf den Core Switches ? Die sind dafür erheblich besser geeignet !Wie ist denn der Cisco adaptiert an dei VLANs ? Etwa mit einem dot1q Trunk ala:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Das wäre ja die nächste Katasrophe.

( in keinem HP Handbuch finde ich das man den Wert auf 4096 setzen kann)

Kein Wunder bei HP.Server können sie bauen und Drucker aber von netzen haben sie keinerlei Ahnung...oder können nur dazukaufen.

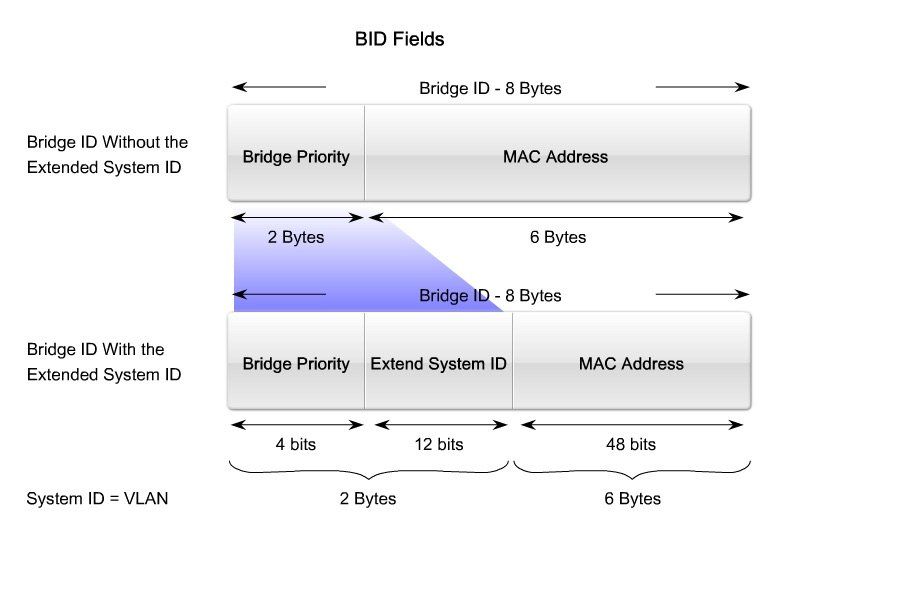

Sieh dir doch einfach mal im RSTP BPDU Frame an mit wievil Bits die Priority angegeben wird:

0000 means 4096

0001 means 8192

0010 means 12288

0011 means 16384

0100 means 20480

0101 means 24576

0110 means 28672

0111 means 32768 (DEFAULT)

1000 means 36864

1001 means 40960

1010 means 45056

1011 means 49152

1100 means 53248

1101 means 57344

1110 means 61440

1111 means 65536 (Not Allowed)

Because ultimately this priority has to be added to the vlan number (extended system-id) to make final STP priority. So if we take 65536, then the minimum net priority will be 65536 + 1 = 65537 which cannot be fit in a 2-byte space.

When the extended system ID is used, it changes the number of bits available for the bridge priority value, so the increment for the bridge priority value changes from 1 to 4096. Therefore, bridge priority values can only be multiples of 4096.

Da ist die Erklärung doch einleuchtend, oder ? Vermutlich haben die HP Heinis das noch nie gesehen

Eine Priority von 0 ist nicht gut ! STP Priorities kann man nur in Schritten von Modulo 4096 konfigurieren bzw. sind so definiert.

0 ist insofern tödlich als andere Switches das oft mit deaktivierter Priority gleichsetzen, da nicht definiert.

Setze also besser den Root Switch auch 4096 und den Backup Root auf 8192 dann ist das wasserdicht.

Ansonsten sieht das schlüssig aus !

0 ist insofern tödlich als andere Switches das oft mit deaktivierter Priority gleichsetzen, da nicht definiert.

Setze also besser den Root Switch auch 4096 und den Backup Root auf 8192 dann ist das wasserdicht.

Ansonsten sieht das schlüssig aus !