113114

Aug 25, 2013, updated at Apr 03, 2018 (UTC)

Upload im Internet zu lahm trotz VDSL

Hallo, frisch angemeldet eine Frage die mir seit einigen Jahren Kopfzerbrechen bereitet.

Windows-System mit Entertain VDSL. Mit diesem werden Daten im Netz zur Verfügung gestellt. Aufgelöst wird über DYN. Klappt alles soweit wunderbar.

Leider scheint es da ein Problem mit dem Uploadspeed des Servers zu geben. Egal von wo man lädt, ein HTTP-Download auf Port HTTP von diesem Server erreicht nur ~250 kByte/sec. Das Fünffache wäre eigentlich drin mit VDSL und 10MBit Upload, dachte ich.

Im LAN ist der Zugriff so schnell wie das Netzwerk, also 1GBit/s. Nur im WAN ist es äußerst lahm.

Was läuft da schief?

Der Server befindet sich hinter einer Firewall und diese Firewallbefindet sich hinter eines Routers. Die Portfreigaben funktionieren alle. Und auch sonst gibt es eigentlich keine Probleme mit der Internetverbindung am PC. Der Upload an sich ist in Ordnung. Nur in der konkreten Anwendung mit Apache aus dem WAN hapert es.

Die Firewall hat einen Durchsatz von 300MBit/s - die ist wahrscheinlich nicht der Flaschenhals. Auch der eingeschaltete CF lastet die Firewall nicht aus. Der Hersteller gibt 45MBit UTM-Durchsatz an (Firewall, Contentfilter, Virenscanner). Und dier Router hat keine Firewall.

Irgendwie habe ich hier meinen Provider im Verdacht.

Bei der nächsten Auswärtsgelegenheit werde ich das mal per FTP testen.

EDIT:

Von einem TestClient aus dem vorgeschaltetem LAN kommen ca. 13MByte/sec vom Server an. Also 100MBit WAN/LAN-Firewalldurchsatz aktuell. Damit ist die Firewall für mich entlastet.

Bleibt nur noch der Router, oder der Provider.

Der Server hängt hinter der Firewall im zweiten Netz . Das erste LAN-Netz (Router) ist IP-TV-Clients vorbehalten. Die Firewall macht leider kein IPTV sodass ein Router den Gateway und ersten NAT spielt.

Windows-System mit Entertain VDSL. Mit diesem werden Daten im Netz zur Verfügung gestellt. Aufgelöst wird über DYN. Klappt alles soweit wunderbar.

Leider scheint es da ein Problem mit dem Uploadspeed des Servers zu geben. Egal von wo man lädt, ein HTTP-Download auf Port HTTP von diesem Server erreicht nur ~250 kByte/sec. Das Fünffache wäre eigentlich drin mit VDSL und 10MBit Upload, dachte ich.

Im LAN ist der Zugriff so schnell wie das Netzwerk, also 1GBit/s. Nur im WAN ist es äußerst lahm.

Was läuft da schief?

Der Server befindet sich hinter einer Firewall und diese Firewallbefindet sich hinter eines Routers. Die Portfreigaben funktionieren alle. Und auch sonst gibt es eigentlich keine Probleme mit der Internetverbindung am PC. Der Upload an sich ist in Ordnung. Nur in der konkreten Anwendung mit Apache aus dem WAN hapert es.

Die Firewall hat einen Durchsatz von 300MBit/s - die ist wahrscheinlich nicht der Flaschenhals. Auch der eingeschaltete CF lastet die Firewall nicht aus. Der Hersteller gibt 45MBit UTM-Durchsatz an (Firewall, Contentfilter, Virenscanner). Und dier Router hat keine Firewall.

Irgendwie habe ich hier meinen Provider im Verdacht.

Bei der nächsten Auswärtsgelegenheit werde ich das mal per FTP testen.

EDIT:

Von einem TestClient aus dem vorgeschaltetem LAN kommen ca. 13MByte/sec vom Server an. Also 100MBit WAN/LAN-Firewalldurchsatz aktuell. Damit ist die Firewall für mich entlastet.

Bleibt nur noch der Router, oder der Provider.

Der Server hängt hinter der Firewall im zweiten Netz . Das erste LAN-Netz (Router) ist IP-TV-Clients vorbehalten. Die Firewall macht leider kein IPTV sodass ein Router den Gateway und ersten NAT spielt.

Please also mark the comments that contributed to the solution of the article

Content-Key: 215197

Url: https://administrator.de/contentid/215197

Printed on: April 18, 2024 at 12:04 o'clock

23 Comments

Latest comment

Hallo,

ja quasi zwei Netze geschaffen und das macht man eigentlich nur, wenn man etwas hat (Server wie FTP,HTTP, Mail,...)

das zum einen aus dem Internet erreichbar sein muss und zum anderen das auch vom LAN aus erreichbar sein muss,

man aber nicht das gesamte LAN offen von Seiten des Internets zugänglich machen möchte. Normaler Weise heißt

so etwas DMZ und ist eben genau für solche Server gedacht!

und zwar meist in einer Laborumgebung unter Idealbedienungen und das ist bei Dir garantiert nicht der Fall!

Man kann nun mehrere Lösungsansätze verfolgen die zielführend sind und auch die Sicherheit nicht beeinträchtigen.

- VDSL Modem kaufen und vor die ZyWall USG setzten und die Server mit Internetkontakt in eine DMZ setzen.

- Die Internetverbindung durch die Fritz!Box, da sie nicht mehr nur als Modem betrieben werden kann, an einem LAN Port via "Exposed Host" also quasi ungefiltert an die ZyWall heran führen. Sollte das keine Verbesserung bringen denke ich

das es an dem AV der ZyWall liegt"!

- Die Server in das Netz der Fritz!Box stellen, allerdings sind dann die Funktionen der ZyWall, AV, Kontentfilter und

Firewall nur für das interne Netzwerk (LAN) verfügbar und wenn noch andere Server eine Rolle spielen sollten, wie zum

Beispiel Mail, FTP usw. eher suboptimal!

Ich würde der Sicherheit wegen lieber ein VDSL Modem besorgen und dann direkt an die ZyWall

anschließen wollen, dort dann aber eine DMZ einrichten wollen in der Du dann alle Server platzierst, die auch

permanenten Kontakt zum Internet haben, den selben Effekt kann man auch mit der "Exposed Host" Funktion

an einem LAN Port erreichen, aber direkt hinter der Fritz!Box, also in deren Netz würde ich dann auch wirklich nichts

anderes mehr hinstellen wollen, ginge ja zur Not auch und ist wohl eher die Budget Lösung.

Gruß

Dobby

Weitere Variante wäre der Testbetrieb des Servers im ersten Netz der Fritzbox, also nur hinter einem NAT.

Jo genau da sollte so etwas eigentlich ja auch stehen! Du hast mit einer Router Kaskade oder Doppel NAT Lösungja quasi zwei Netze geschaffen und das macht man eigentlich nur, wenn man etwas hat (Server wie FTP,HTTP, Mail,...)

das zum einen aus dem Internet erreichbar sein muss und zum anderen das auch vom LAN aus erreichbar sein muss,

man aber nicht das gesamte LAN offen von Seiten des Internets zugänglich machen möchte. Normaler Weise heißt

so etwas DMZ und ist eben genau für solche Server gedacht!

Zyxel gibt 45MBit UTM-Durchsatz an (Firewall, Contentfilter, Virenscanner).

Das wird der wahre Verursacher sein und zwar so wie ich das sehe der Virenscanner!!!Und die AVM hat keine Firewall.

Doch "Netfilter" bzw. SPI wie es auch genannt wird.Zyxel gibt 45MBit UTM-Durchsatz an.....

Das stellt aber einen rein theoretischen Wert dar der das Optimum widerspiegeltund zwar meist in einer Laborumgebung unter Idealbedienungen und das ist bei Dir garantiert nicht der Fall!

Man kann nun mehrere Lösungsansätze verfolgen die zielführend sind und auch die Sicherheit nicht beeinträchtigen.

- VDSL Modem kaufen und vor die ZyWall USG setzten und die Server mit Internetkontakt in eine DMZ setzen.

- Die Internetverbindung durch die Fritz!Box, da sie nicht mehr nur als Modem betrieben werden kann, an einem LAN Port via "Exposed Host" also quasi ungefiltert an die ZyWall heran führen. Sollte das keine Verbesserung bringen denke ich

das es an dem AV der ZyWall liegt"!

- Die Server in das Netz der Fritz!Box stellen, allerdings sind dann die Funktionen der ZyWall, AV, Kontentfilter und

Firewall nur für das interne Netzwerk (LAN) verfügbar und wenn noch andere Server eine Rolle spielen sollten, wie zum

Beispiel Mail, FTP usw. eher suboptimal!

Ich würde der Sicherheit wegen lieber ein VDSL Modem besorgen und dann direkt an die ZyWall

anschließen wollen, dort dann aber eine DMZ einrichten wollen in der Du dann alle Server platzierst, die auch

permanenten Kontakt zum Internet haben, den selben Effekt kann man auch mit der "Exposed Host" Funktion

an einem LAN Port erreichen, aber direkt hinter der Fritz!Box, also in deren Netz würde ich dann auch wirklich nichts

anderes mehr hinstellen wollen, ginge ja zur Not auch und ist wohl eher die Budget Lösung.

Leitungsdaten zum VDSL in der Box aus" - Wie ist das gemeint?

Man kann einen Leitungstest machen, den man direkt in der Box "anstößt"!Gruß

Dobby

Die Grundproblematik ist aber das doppelte NAT und das doppelte Routing wie Kollege certified schon richtig bemerkt hat, was eigentlich unnötig ist. Leider sind die Billigrouter der Provider oft ein Hinderniss, da sie zwar physisch die Bandbreiten schaffen aber in der Packet Forwarding Rate, also dem was wirklich durch die Router CPU mit NAT durchgeht von einem Port zum anderen oft nur ein Bruchteil können was dann entsprechend empfindliche Einbußen in der Performance nach sich zieht.

Da nützt es dann auch herzlich wenig eine weitere eigentlich überflüssige Firewall in einer Kaskade zu betreiben. Was vorne rauströpfelt kann eine gute Firewall natürlich dahinter nicht wieder beschleunigen...logisch !

Außerdem will der Provider für sowas keine billigen Consumer Accounts verkaufen sondern hat andere Business Modelle um damit Umsatz zu machen...ein weiterer erschwerdende Punkt.

Besser aus Performance Sicht wäre es in jedem Fall das ganze Konstrukt gegen ein Single Hop Szenario auszutauschen um diese Hürde zu überwinden.

Mit einem gescheiten VDSL Firewall Router wie z.B. diesem_hier wäre das kein Thema, Firewall, Entertain und entspr. Performance wieder zu vereinigen.

P.S.: Ein exposed Host ist die IP Adresse an der der Router alle IPs und Ports forwardet die nicht auf andere lokale IP Adressen als Port Forwarding eingetragen sind.

Mit so einem Sicherheits Scheunentor sollte man immer sehr sehr vorsichtig umgehen !!

Da nützt es dann auch herzlich wenig eine weitere eigentlich überflüssige Firewall in einer Kaskade zu betreiben. Was vorne rauströpfelt kann eine gute Firewall natürlich dahinter nicht wieder beschleunigen...logisch !

Außerdem will der Provider für sowas keine billigen Consumer Accounts verkaufen sondern hat andere Business Modelle um damit Umsatz zu machen...ein weiterer erschwerdende Punkt.

Besser aus Performance Sicht wäre es in jedem Fall das ganze Konstrukt gegen ein Single Hop Szenario auszutauschen um diese Hürde zu überwinden.

Mit einem gescheiten VDSL Firewall Router wie z.B. diesem_hier wäre das kein Thema, Firewall, Entertain und entspr. Performance wieder zu vereinigen.

P.S.: Ein exposed Host ist die IP Adresse an der der Router alle IPs und Ports forwardet die nicht auf andere lokale IP Adressen als Port Forwarding eingetragen sind.

Mit so einem Sicherheits Scheunentor sollte man immer sehr sehr vorsichtig umgehen !!

Dann zitier ich mich mal selbst:

IPTV auf einem Businessanschluss ?? Schon komisch und sicher nicht üblich... IGMP muss die Zywall auch gar nicht machen, nur durchlassen bzw. Multicast Routing supporten. Es reicht wenn der MC Querrier im lokalen LAN dahinter ist.

Das der Cisco mehr Strom brauchen soll als deine Kaskade mit Fritzbox und Zywall verweisen mir mal ins Reich der Märchen und sicher meinst du das nicht im Ernst, denn nachgemessen hast du sicher nicht, das Argument ist eher schwach.

Faxen auf dem Router ?? In einer Business Umgebung ?? Meinst du sicher auch nicht wirklich Ernst, oder ?

Keine DECT Schnittstelle auf dem Router in einer Business Umgebung ??

Du bist hier vermutlich generell im falschen Film oder hast vollkommen falche Vorstellungen von einem Business Router. Was du da suchst oder beschreibst bzw. deine Ansprüche beschreiben einen eierlegenden Wollmilchrouter wie sie der kleine Zahnarzt, die KFZ Werkstatt und der Steuerprüfer um die Ecke haben will die nix ausgeben wollen und auch nicht wirklich "Business" Ansprüche haben.

In einem sauber designten netzwerk machen das andere Komponenten aber ganz sicher nicht der Router, denn der soll Routen und das auch bei akzeptabler Performance.

Du willst einen Bastelrouter für den kleinen Consumer mit Blödmarkt Budget der aber noch Hoster Qualitäten in der Performance hat.....sowas geht in der Regel nicht wirklich zusammen und wenn dann nicht so wie du es gelöst hast und das weiss eigentlich jeder engagierte und verantwortungsvolle Netzwerker...sorry !

Um Fakten zu bekommen:

So bekommst du erstmal verlässlichere Aussagen und kannst das "Problem" besser und enger eingrenzen.

Das die Telekom HTTP Port TCP 80 Traffic drosselt unter VDSL wäre ungewöhnlich. Vollkommen ausschliessen kann man das aber nicht.

Das der Cisco mehr Strom brauchen soll als deine Kaskade mit Fritzbox und Zywall verweisen mir mal ins Reich der Märchen und sicher meinst du das nicht im Ernst, denn nachgemessen hast du sicher nicht, das Argument ist eher schwach.

Faxen auf dem Router ?? In einer Business Umgebung ?? Meinst du sicher auch nicht wirklich Ernst, oder ?

Keine DECT Schnittstelle auf dem Router in einer Business Umgebung ??

Du bist hier vermutlich generell im falschen Film oder hast vollkommen falche Vorstellungen von einem Business Router. Was du da suchst oder beschreibst bzw. deine Ansprüche beschreiben einen eierlegenden Wollmilchrouter wie sie der kleine Zahnarzt, die KFZ Werkstatt und der Steuerprüfer um die Ecke haben will die nix ausgeben wollen und auch nicht wirklich "Business" Ansprüche haben.

In einem sauber designten netzwerk machen das andere Komponenten aber ganz sicher nicht der Router, denn der soll Routen und das auch bei akzeptabler Performance.

Du willst einen Bastelrouter für den kleinen Consumer mit Blödmarkt Budget der aber noch Hoster Qualitäten in der Performance hat.....sowas geht in der Regel nicht wirklich zusammen und wenn dann nicht so wie du es gelöst hast und das weiss eigentlich jeder engagierte und verantwortungsvolle Netzwerker...sorry !

Um Fakten zu bekommen:

- Plaziere einen kleinen FTP Server oder SCP Server in deinem Netzwerk.

- Teste mit [ NetIO] und mit einem lokalen Filetransfer erstmal direkt was diese Kombination so hergibt an Durchsatz um einen verlässlichen Ausgangswert und Maßstab zu erhalten !

- Plaziere den Server hinter der Zywall und miss vom lokalen AVM Netz zum lokalen Zywall Netz und vice versa !

- Plaziere den Server hinter dem AVM und miss von remote, wobei der remote Client nicht gerade in Timbuktu sein sollte. Ideal wäre es wenn der remote Client im gleichen Providernetz platziert ist.

- Plaziere den Server hinter der Zywall und miss nochmal von remote am besten unter den gleichen bedingungen wie oben.

So bekommst du erstmal verlässlichere Aussagen und kannst das "Problem" besser und enger eingrenzen.

Das die Telekom HTTP Port TCP 80 Traffic drosselt unter VDSL wäre ungewöhnlich. Vollkommen ausschliessen kann man das aber nicht.

OK, das isnd dann ~43 Mbit/s Down und ~6 Mbit Uplink. Diesen Durchatzs müsste man aber mindestens auch mit FTP erreichen. Da diese Internet Tests auf HTTP basieren bedeutet es ja das diese Werte mit einem HTTP Transfer erziehlt wurden.

Gleiches würde dann auch für deinen Apachen gelten...

Ansonsten kann man ja an dem auch noch "drehen":

http://www.huschi.net/10_54_de.html

Gleiches würde dann auch für deinen Apachen gelten...

Ansonsten kann man ja an dem auch noch "drehen":

http://www.huschi.net/10_54_de.html

Na ja du siehst die Welt ja auch so wie DU sie sehen willst und auch Freiberufler lösen sowas anderes.

Ferner hast du es nichtmal geschafft sinnvolle und aussagekräftige Durchsatztests mit entsprechend fundierten Tools hier zu posten. Nichts also was der Forumsgemeinde in irgendeienr Art und Weise helfen würde für einen zielführenden Tip. Das betrifft die Netzwerk als auch die Apache Seite. Es gibt dazu zig kostenlose im Web ! Soviel also zu deinem Film....

Also besser gehen wir auch auf deine zweifelhaften Ausführungen auch nicht weiter ein und kümmern uns mal wieder um die Fakten.

Die sind ja eindeutig...

Ferner hast du es nichtmal geschafft sinnvolle und aussagekräftige Durchsatztests mit entsprechend fundierten Tools hier zu posten. Nichts also was der Forumsgemeinde in irgendeienr Art und Weise helfen würde für einen zielführenden Tip. Das betrifft die Netzwerk als auch die Apache Seite. Es gibt dazu zig kostenlose im Web ! Soviel also zu deinem Film....

Also besser gehen wir auch auf deine zweifelhaften Ausführungen auch nicht weiter ein und kümmern uns mal wieder um die Fakten.

Die sind ja eindeutig...

- Deine unorthodoxe Router Firewall Kaskade kann es de facto nicht sein, denn die schafft ~43 Mbit/s Down und ~6 Mbit Uplink was ohne Abstriche auch für HTTP gilt. Gut wäre das nochmal mit einem dedizierten Transfer Test zu verifizieren, da wird aber nix anderes bei rauskommen.

- Fazit: Es kann nur noch der Apache selber sein. Lahmer Server, lahme NIC, alter schlechter NIC Treiber usw. usw.

MTU Size Mismatch ?? Hast du mal einen Wireshark genommen und mal den Sessionaufbau lokal und remote gecheckt ?

Fragmentierungsprobleme in einem der Router oder der Firewall ?

Was passiert wenn du mal die Zywall testweise weglässt und direkt hinter dem AVM misst ? Nur um eine Kaskade mal zu eliminieren und mal zu checken ob das irgend einen Einfluss hat ! Bevor man den Wireshark bemührt...

Fragmentierungsprobleme in einem der Router oder der Firewall ?

Was passiert wenn du mal die Zywall testweise weglässt und direkt hinter dem AVM misst ? Nur um eine Kaskade mal zu eliminieren und mal zu checken ob das irgend einen Einfluss hat ! Bevor man den Wireshark bemührt...

Na aber wieso bekomme ich dann vollen Gigabit-Speed im eigenem Netz der Zywall ?

Weil da ja auch nicht zwei mal NAT und SPI zwischen sind eventuell?So nun mal Butter bei die Fische hier!

Erstens:

- Also Du hast alles vor Ort und kannst es sehen und auch anfassen, wir nicht!

- Du weist auch was Du erreichen möchtest und was Du brauchst und wir wieder nicht!

- Du musst uns das halt aufschreiben und wir können das alles falsch verstehen und auch sicherlich falsch in den Hals

bekommen, aber dann hast Du zu 50% in meinen Augen auch Schuld, denn das ganze verständlich herüber zu bringen

ist Dein Part und nicht unserer! Zumindest sehe ich das so, wenn keine Zeichnung beigefügt ist!

Zweitens, so eine Lösung läuft Millionenfach in Deutschland und ist auch in vielen anderen Foren so beschrieben

nur warum das bei Dir nicht so richtig "wuppen" will ist mir echt schleierhaft! Also noch einmal ganz langsam zum mit

meißeln:

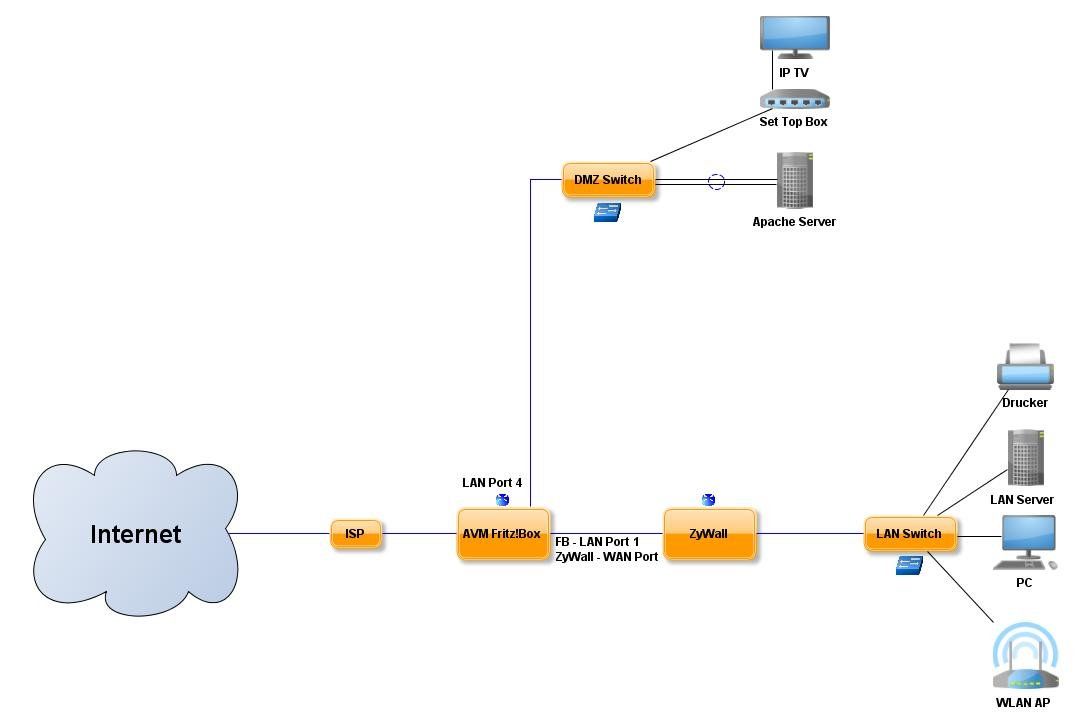

AVM FB mit Set Top Box an LAN Port 4 der FB

DMZ in der AVM FB aktiviert für LAN Port 4

LAN Port 1 mit Kabel zum WAN Port der ZyWall

fertig

So hier mal eine Zeichnung damit wir auch ja alle über das gleiche Thema reden!

Noch was falls Du unbedingt Deinen IPTV Dienst hinter die ZyWall bringen musst, ist dass das selbe als wenn

man dort eine VPN hinbekommen muss oder will, dann kann man nur die ZyWall "aufbohren" also Ports öffnen

und der eigentliche Nutzen der ZyWall, das interne Netz also das LAN zu schützen ist dann dahin.

Gruß

Dobby

Pro SPI/NAT kann man gut und gerne 5% von dem Durchsatz abziehen!

Also bei zwei mal SPI/NAT dann eben 10%, kommt aber auch immer auf die Daten an, die da durchgehen.

Das mit der NIC hat @aqui nur mit ins Spiel gebracht, weil die "etwas" günstigeren NoName Karten und/oder

Consumer Karten die CPU sehr stark belasten und die richtigen NICs für Server alle einen kleinen aber eigenen DSP

(Digitalen Signal Prozessor) verlötet haben und daher die CPU nicht so stark belastet wird wie bei den "billigeren"

Karten und das kann man mitunter eben nicht oder nur sehtr schlecht heraus finden!

Eine DMZ ist in der Regel dafür vorhanden, um dort Server und Geräte zu platzieren die zum einen Kontakt zum

Internet haben und zum anderen vom LAN aus erreichbar sein müssen. Das macht man damit nicht gleich jemand

im LAN drinnen ist, falls er Kontrolle über einen Server erlangt hat.

Als letzte Alternative und auch guten bzw. praktikablen Lösungsansatz habe ich noch folgendes:

Die Fritz!Box als erstes und den Apache Server in die DMZ der ZyWall und nicht in die der AVM FB.

Dann kann man eben auch Ports öffnen und hat beides von einander getrennt, aber kann den Kontentfilter nutzen.

Gruß

Dobby

Also bei zwei mal SPI/NAT dann eben 10%, kommt aber auch immer auf die Daten an, die da durchgehen.

Das mit der NIC hat @aqui nur mit ins Spiel gebracht, weil die "etwas" günstigeren NoName Karten und/oder

Consumer Karten die CPU sehr stark belasten und die richtigen NICs für Server alle einen kleinen aber eigenen DSP

(Digitalen Signal Prozessor) verlötet haben und daher die CPU nicht so stark belastet wird wie bei den "billigeren"

Karten und das kann man mitunter eben nicht oder nur sehtr schlecht heraus finden!

Eine DMZ ist in der Regel dafür vorhanden, um dort Server und Geräte zu platzieren die zum einen Kontakt zum

Internet haben und zum anderen vom LAN aus erreichbar sein müssen. Das macht man damit nicht gleich jemand

im LAN drinnen ist, falls er Kontrolle über einen Server erlangt hat.

Als letzte Alternative und auch guten bzw. praktikablen Lösungsansatz habe ich noch folgendes:

Die Fritz!Box als erstes und den Apache Server in die DMZ der ZyWall und nicht in die der AVM FB.

Dann kann man eben auch Ports öffnen und hat beides von einander getrennt, aber kann den Kontentfilter nutzen.

Gruß

Dobby

Für Winblows oder darf es auch Linux sein ??

Winblows ist noch Cerberus FTP http://www.cerberusftp.com

Linux hat sowas per Default gleich an Bord. Z.B. ein Raspberry_Pi allerdings hat der nur einem 100 Mbit/s Netzwerkport, was aber zumindestens für einen Trend Test ja reicht.

Winblows ist noch Cerberus FTP http://www.cerberusftp.com

Linux hat sowas per Default gleich an Bord. Z.B. ein Raspberry_Pi allerdings hat der nur einem 100 Mbit/s Netzwerkport, was aber zumindestens für einen Trend Test ja reicht.

leider kein OpenSource. Die Bedienung war schlicht und selbsterklärend. Und der Funktionsumfang war ok für meinen Gebrauch.

WS_FTP light- Leicht zu bedienen

- selbst erklärend

- kein unnötiger "Schnick Schnack"

Gruß

Dobby