SNMTP Trap Protokoll - Port 162 (regelmäßiger Traffic von IP x zu IP y)

Hallo liebe Informatiker.

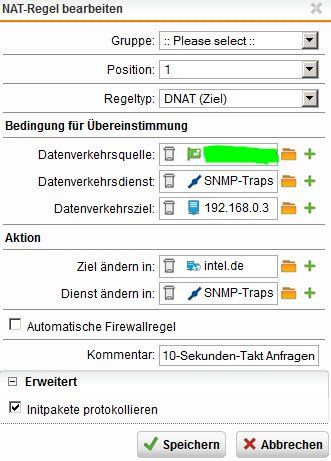

Ich frage mich derzeit, warum IP x (lokaler Client) alle 10 Sekunden versucht eine Verbindung zu einer lokalen IP y über Port 162 aufzubauen.

Die IP y (192.168.0.3) gibt es in unserem Netzwerk nicht. Das vorletzte Oktett stimmt auch nicht mit unserem IP-Bereich überein.

Ich habe bereits den Dienst SNMTP-Trap am lokalen Rechner beendet/deaktiviert, welcher über den Port 162 kommuniziert.

Der Datenverkehr besteht weiterhin O_o

Ich meine, die Firewall blockt den Verbindungsaufbau sowieso, aber muss das denn sein, dass hier unnötig Datenverkehr "fließt"?

Könnt ihr mich aufklären, was hier passiert? - Das ist der einzige Rechner hier im Netz und er steht mittlerweile an Stelle 1 der häufigst geblockten Verbindungen.

Vielen Dank und liebe Grüße von

calebAdm

Ich frage mich derzeit, warum IP x (lokaler Client) alle 10 Sekunden versucht eine Verbindung zu einer lokalen IP y über Port 162 aufzubauen.

Die IP y (192.168.0.3) gibt es in unserem Netzwerk nicht. Das vorletzte Oktett stimmt auch nicht mit unserem IP-Bereich überein.

Ich habe bereits den Dienst SNMTP-Trap am lokalen Rechner beendet/deaktiviert, welcher über den Port 162 kommuniziert.

Der Datenverkehr besteht weiterhin O_o

Ich meine, die Firewall blockt den Verbindungsaufbau sowieso, aber muss das denn sein, dass hier unnötig Datenverkehr "fließt"?

Könnt ihr mich aufklären, was hier passiert? - Das ist der einzige Rechner hier im Netz und er steht mittlerweile an Stelle 1 der häufigst geblockten Verbindungen.

Vielen Dank und liebe Grüße von

calebAdm

Please also mark the comments that contributed to the solution of the article

Content-Key: 252127

Url: https://administrator.de/contentid/252127

Printed on: April 16, 2024 at 07:04 o'clock

9 Comments

Latest comment

Hallo,

wenn man mal von Virus etc. absieht, muß ja nicht nur das Betriebssystem SNMP-Traps versenden, Auch andere Geräte / Programme können SNMP-Traps versenden: Druckertreiber / Management-Software lokal verwalteter Drucker, USV-Software, Datenbank-Management-Software, Management-Software von IP-Kameras usw.

Du mußt schon den Dienst / Software identifizieren, die die Pakete veranlaßt.

Jürgen

wenn man mal von Virus etc. absieht, muß ja nicht nur das Betriebssystem SNMP-Traps versenden, Auch andere Geräte / Programme können SNMP-Traps versenden: Druckertreiber / Management-Software lokal verwalteter Drucker, USV-Software, Datenbank-Management-Software, Management-Software von IP-Kameras usw.

Du mußt schon den Dienst / Software identifizieren, die die Pakete veranlaßt.

Jürgen

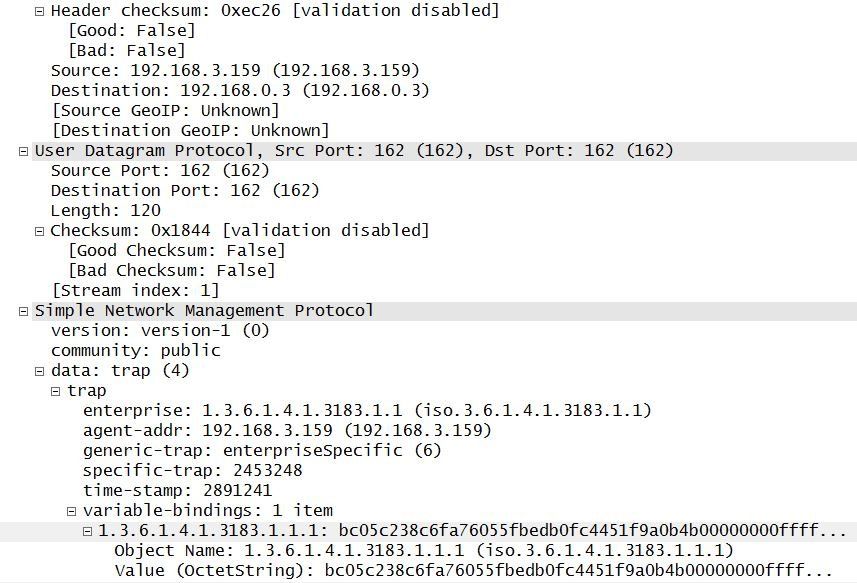

SNMP (UDP) Traps werden verschickt ohne das Ziel zu verifizieren.

Wenn also an irgendeinem Gerät so was konfiguriert war oder ist, macht das Verkehr.

Nur reguläre Traps werden nicht im 10 Sekunden Rhythmus verschickt. Selbst Netflow Statistiken werden nur im Minutentakt verschickt (UDP 161)

Traps beinhalten aber immer eine typische OID. DIe ist sehr gut zu erkennen und beginnt meist mit 1.3.6.1.2

Andere Inhalte, die man mit Wiresharrk gut erkennen kann sind nichzt zu erwarten. Uasgenommen ist immer der Communitystring, das Passwort.

Gruß

Netman

Wenn also an irgendeinem Gerät so was konfiguriert war oder ist, macht das Verkehr.

Nur reguläre Traps werden nicht im 10 Sekunden Rhythmus verschickt. Selbst Netflow Statistiken werden nur im Minutentakt verschickt (UDP 161)

Traps beinhalten aber immer eine typische OID. DIe ist sehr gut zu erkennen und beginnt meist mit 1.3.6.1.2

Andere Inhalte, die man mit Wiresharrk gut erkennen kann sind nichzt zu erwarten. Uasgenommen ist immer der Communitystring, das Passwort.

Gruß

Netman

Hallo,

schon mal etwas von Google gehöhrt?

http://www.iana.org/assignments/enterprise-numbers/enterprise-numbers

Die Trap-Adresse lautet: 1.3.6.1.4.1.3183.1.1

Die entscheidende Info ist: 3183 --> Damit kann man den Eigentümer dieser MIB-Adresse/Variablen ermitteln

--> 3183

Wired for Management

Ramin Neshati

ramin.neshati&intel.com

Die Traps werden vermutlich von einem Management-Tool von Intel versendet.

Jürgen

schon mal etwas von Google gehöhrt?

http://www.iana.org/assignments/enterprise-numbers/enterprise-numbers

Die Trap-Adresse lautet: 1.3.6.1.4.1.3183.1.1

Die entscheidende Info ist: 3183 --> Damit kann man den Eigentümer dieser MIB-Adresse/Variablen ermitteln

--> 3183

Wired for Management

Ramin Neshati

ramin.neshati&intel.com

Die Traps werden vermutlich von einem Management-Tool von Intel versendet.

Jürgen