Monowall zeigt nach längeren Betrieb keine Startseite mehr

Hallo,

ich habe eigentlich erfolgreich eine Monowall hier im Einsatz. Ist ein Nutzer im LAN der Monowall und öffnet seinen Browser, dann erscheint die selbsgestrickte html-Seite. Anschließend gibt der Nutzer einen Vouchercode ein und ist im Internet.

Allerdings nach einer gewissen Zeit (kann vielleicht 20 Stunden dauern), kann ein neuer Nutzer nicht auf die Startseite zugreifen. Es sieht so aus,als wenn der eingebautete http-Server nicht mehr arbeitet. Jetzt hilft nur noch ein Neustart der Monowall.

Anschließend ist das erst mal wieder ok. Das Phänomen hängt wohl nach den Zugriffen ab. D.h., wenn die Monowall 1 Woche nicht genutzt wird, ist ein Login noch möglich.

Leider weiß ich jetzt nicht, ob das auch bei den gerade angeldeten Nutzern nicht funktiuniert. Vielleicht fliegen sie raus oder auch nicht. Da habe ich noch kein Feedback.

Meine Startseite habe ich selber gemacht. Ich habe beim Upload gelesen, dass 256k nicht überschritten werden dürfen. Meine beiden html-Seiten + Bilder liegen bei 37k. Ich denke daran wird es nicht liegen.

Dann hatte ich in der Vergangeit, sogar das Motherboard ausgetauscht. Es ist jetzt ein relativ Neues eingebaut. Danach wurde das auch tatsächlich besser. Allerdings tritt hier jetzt erst später das Problem auf.

Im Monwallforum ist ja leider kaum etwas los. Ich weiß, dass hier einige sind, die diese Firewall im Einsatz haben und hoffe hier auf eine positive Antwort.

ich habe eigentlich erfolgreich eine Monowall hier im Einsatz. Ist ein Nutzer im LAN der Monowall und öffnet seinen Browser, dann erscheint die selbsgestrickte html-Seite. Anschließend gibt der Nutzer einen Vouchercode ein und ist im Internet.

Allerdings nach einer gewissen Zeit (kann vielleicht 20 Stunden dauern), kann ein neuer Nutzer nicht auf die Startseite zugreifen. Es sieht so aus,als wenn der eingebautete http-Server nicht mehr arbeitet. Jetzt hilft nur noch ein Neustart der Monowall.

Anschließend ist das erst mal wieder ok. Das Phänomen hängt wohl nach den Zugriffen ab. D.h., wenn die Monowall 1 Woche nicht genutzt wird, ist ein Login noch möglich.

Leider weiß ich jetzt nicht, ob das auch bei den gerade angeldeten Nutzern nicht funktiuniert. Vielleicht fliegen sie raus oder auch nicht. Da habe ich noch kein Feedback.

Meine Startseite habe ich selber gemacht. Ich habe beim Upload gelesen, dass 256k nicht überschritten werden dürfen. Meine beiden html-Seiten + Bilder liegen bei 37k. Ich denke daran wird es nicht liegen.

Dann hatte ich in der Vergangeit, sogar das Motherboard ausgetauscht. Es ist jetzt ein relativ Neues eingebaut. Danach wurde das auch tatsächlich besser. Allerdings tritt hier jetzt erst später das Problem auf.

Im Monwallforum ist ja leider kaum etwas los. Ich weiß, dass hier einige sind, die diese Firewall im Einsatz haben und hoffe hier auf eine positive Antwort.

Please also mark the comments that contributed to the solution of the article

Content-Key: 131542

Url: https://administrator.de/contentid/131542

Printed on: April 24, 2024 at 21:04 o'clock

9 Comments

Latest comment

Eigentlich sehr ungewöhnlich !

Leider fehlen alle diese Angaben Vermutlich aber wohl eine HW oder Speicherfehler denn mehrere ALIX Hardware rennt seit Jahren problemlos... Ein Firmware Problem ist es de facto also nicht.

Vermutlich aber wohl eine HW oder Speicherfehler denn mehrere ALIX Hardware rennt seit Jahren problemlos... Ein Firmware Problem ist es de facto also nicht.

- Benutzt du die aktuelle SW Version ? (1.3 ist aktuell !)

- Welche Hardware benutzt du ALIX Board, PC ??

- Welchen Speicher benutzt du CF mit ALIX, CF mit PC, USB Stick, Platte ??

Leider fehlen alle diese Angaben

Nein, das wäre vermutlich sinnlos, denn hätte die einen Fehler würde gar nix mehr gehen.

Dein Konzept ist nicht sehr glücklich wenn man mit PC Hardware arbeitet. Du solltest dir einen IDE Flash Adapter besorgen wie diesen hier:

http://www.reichelt.de/?;ACTION=3;LA=444;GROUP=M79;GROUPID=3425;ARTICLE ...

Und das in den Festplattenadapter stecken mit einer CF Karte drin.

Dann die Installation darauf machen und CD Rom Boot und USB Stick vergessen. Für den Dauerbetrieb ist das die beste Lösung zumal du einfach nur diesen Adapter in neue HW stecken musst falls diese mal "abraucht".

Am technisch allerbesten für den Dauerbetrieb ist eh ein ALIX_Board

Infos zur Installation findest du in diesem_Tutorial hier.

Du solltest zuallererst mal einen SW Update machen und ggf. mal deinen USB Stick überprüfen mit einem Tool wie z.B. diesem hier:

http://www.heise.de/software/download/h2testw/50539

Langfristig solltest du über die o.a. CF Karten Strategie nachdenken zumal sie so gut wie nix kostet !!

Dein Konzept ist nicht sehr glücklich wenn man mit PC Hardware arbeitet. Du solltest dir einen IDE Flash Adapter besorgen wie diesen hier:

http://www.reichelt.de/?;ACTION=3;LA=444;GROUP=M79;GROUPID=3425;ARTICLE ...

Und das in den Festplattenadapter stecken mit einer CF Karte drin.

Dann die Installation darauf machen und CD Rom Boot und USB Stick vergessen. Für den Dauerbetrieb ist das die beste Lösung zumal du einfach nur diesen Adapter in neue HW stecken musst falls diese mal "abraucht".

Am technisch allerbesten für den Dauerbetrieb ist eh ein ALIX_Board

Infos zur Installation findest du in diesem_Tutorial hier.

Du solltest zuallererst mal einen SW Update machen und ggf. mal deinen USB Stick überprüfen mit einem Tool wie z.B. diesem hier:

http://www.heise.de/software/download/h2testw/50539

Langfristig solltest du über die o.a. CF Karten Strategie nachdenken zumal sie so gut wie nix kostet !!

Mmmhhh... "...bekommt eine IP-Adresse von einem anderen Server zugewiesen" Das klingt verdächtig..!!

Hast du dann den DHCP Server auf der Monowall für das LAN IP Netz hoffentlich abgeschaltet ???

Wenn du an den Firewall Rules am LAN Interface nichts verändert hast, dann ist ein Admin Zugriff über den LAN Port immer möglich !!

Über den WAN Port muss das immer mit einer speziellen Firewall Regel erst aktiviert werden, sonst klappt es nicht.

Die Captive Portal Webseite kommt über das Interface was du fürs Captive Portal freigegeben hast. Wenn dort in den Firewall Regeln ICMP freigegeben ist kannst du dieses Interface einfach pingen. Bei einer Fehlfunktion der Karte (wenn die Webpage nicht mehr erscheint..) dann sollte auch ein Ping nicht mehr klappen.

Es hört sich aber an als ob es bei dir mehr ein Rules Problem ist als ein Hardware Problem.

Um das sicher sagen zu können müsste man deine Konfig näher ansehen...

Hast du dann den DHCP Server auf der Monowall für das LAN IP Netz hoffentlich abgeschaltet ???

Wenn du an den Firewall Rules am LAN Interface nichts verändert hast, dann ist ein Admin Zugriff über den LAN Port immer möglich !!

Über den WAN Port muss das immer mit einer speziellen Firewall Regel erst aktiviert werden, sonst klappt es nicht.

Die Captive Portal Webseite kommt über das Interface was du fürs Captive Portal freigegeben hast. Wenn dort in den Firewall Regeln ICMP freigegeben ist kannst du dieses Interface einfach pingen. Bei einer Fehlfunktion der Karte (wenn die Webpage nicht mehr erscheint..) dann sollte auch ein Ping nicht mehr klappen.

Es hört sich aber an als ob es bei dir mehr ein Rules Problem ist als ein Hardware Problem.

Um das sicher sagen zu können müsste man deine Konfig näher ansehen...

So, hier die (getestete) Lösung für deine Anforderung:

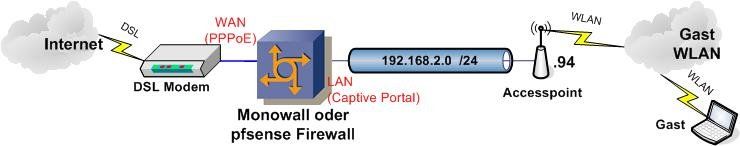

Diese Angaben gehen von folgendem Design aus:

Ggf. musst du also die Angaben auf deine IP Adressen ändern.

Ein grundlegendes Problem gilt es unbedingt zu beachten:

Da dein fernzuwartender Accesspoint als auch der Rechner beide im Gastnetz liegen unterliegen sie auch dem Captive Portal Blocking. Wenn du also von außen diese IP Adressen ansprichst und sie haben KEINE Authentisierung im CP kommen sie natürlich nicht über das CP.

Fazit: Diese Geräte müssen zwangsweise statische IP Adressen im Gast LAN/WLAN haben die außerhalb der DHCP Range liegen UND diese IP Adressen müssen eine Ausnahme im Captive Portal konfiguriert haben, so das das CP Traffic von diesen IP Adressen ohne Blocking passieren lässt.

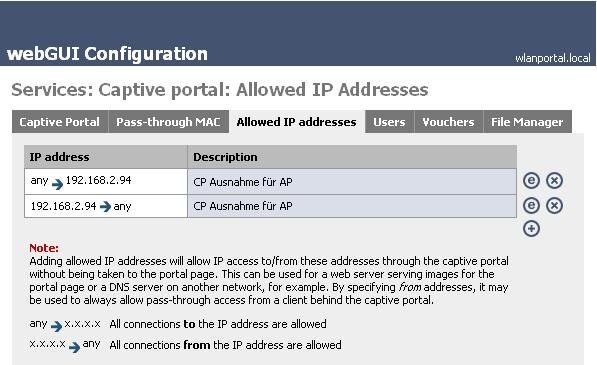

Hier siehst du am Beispiel wie das eingerichtet werden muss im CP Settiong der Monowall:

Analog auch für den RDP PC. Es ist einmal aller Traffic ZU dieser IP und aller Traffic VON dieser IP, dehalb 2 Einträge pro Gerät !

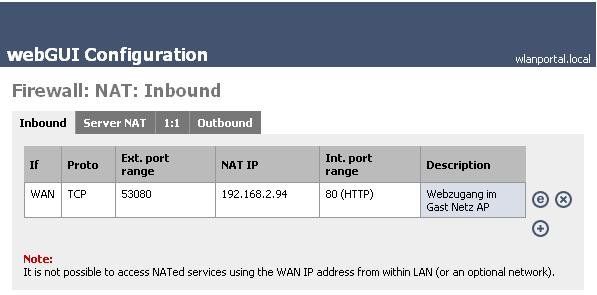

So, nun musst du nur noch die NAT Inbound Regel definieren. Hier als Beispiel ist das eingehender Traffic auf Port TCP 53080 der intern auf den Accesspoint mit der 192.168.2.94 mit Port 80 geht:

Damit macht man natürlich eine sinnvolle Portverschleierung um ncht den Standard Port TCP 80 in der FW öffnen zu müssen.

WICHTIG: Unten den Haken setzen zur automatischen Erstellung der FW Regel, die du dann nicht mehr separat erstellen musst.

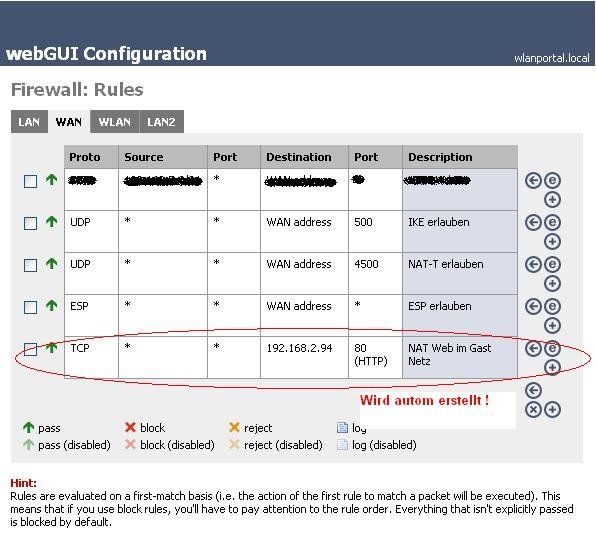

Kontrollieren kannst du sie aber und sie sieht so aus:

An dem o.a. Bild kannst du auch sehen das deine FW Regel auf dem WAN Interface tödlich ist, denn du hast hier alles wie ein Scheunentor offen !! Du solltest immer nur das öffnen was du auch wirklich vom Internet durchlassen willst !!!

In dem o.a. Bild ist nur TCP 53080 offen und die Ports für IPsec, da diese Monowall auch einen VPN Zugang zulässt !!

Generell kann man dir nur raten ebenfalls den VPN Weg zu gehen als diese Dinge mit simplen Port Forwarding zu regeln und so Löcher in deine Firewall zu bohren.

Mit einem einfachen PPTP VPN Dialin wie HIER im Tutorial beschrieben gehst du ganz auf Nummer sicher und das mit jedem Client den Windows, Apple und Linux von sich aus mit an Bord haben...denk mal drüber nach !

Damit wärst du dann fertig und dem Remote Zugriff steht nichts mehr im Wege

Diese Angaben gehen von folgendem Design aus:

Ggf. musst du also die Angaben auf deine IP Adressen ändern.

Ein grundlegendes Problem gilt es unbedingt zu beachten:

Da dein fernzuwartender Accesspoint als auch der Rechner beide im Gastnetz liegen unterliegen sie auch dem Captive Portal Blocking. Wenn du also von außen diese IP Adressen ansprichst und sie haben KEINE Authentisierung im CP kommen sie natürlich nicht über das CP.

Fazit: Diese Geräte müssen zwangsweise statische IP Adressen im Gast LAN/WLAN haben die außerhalb der DHCP Range liegen UND diese IP Adressen müssen eine Ausnahme im Captive Portal konfiguriert haben, so das das CP Traffic von diesen IP Adressen ohne Blocking passieren lässt.

Hier siehst du am Beispiel wie das eingerichtet werden muss im CP Settiong der Monowall:

Analog auch für den RDP PC. Es ist einmal aller Traffic ZU dieser IP und aller Traffic VON dieser IP, dehalb 2 Einträge pro Gerät !

So, nun musst du nur noch die NAT Inbound Regel definieren. Hier als Beispiel ist das eingehender Traffic auf Port TCP 53080 der intern auf den Accesspoint mit der 192.168.2.94 mit Port 80 geht:

Damit macht man natürlich eine sinnvolle Portverschleierung um ncht den Standard Port TCP 80 in der FW öffnen zu müssen.

WICHTIG: Unten den Haken setzen zur automatischen Erstellung der FW Regel, die du dann nicht mehr separat erstellen musst.

Kontrollieren kannst du sie aber und sie sieht so aus:

An dem o.a. Bild kannst du auch sehen das deine FW Regel auf dem WAN Interface tödlich ist, denn du hast hier alles wie ein Scheunentor offen !! Du solltest immer nur das öffnen was du auch wirklich vom Internet durchlassen willst !!!

In dem o.a. Bild ist nur TCP 53080 offen und die Ports für IPsec, da diese Monowall auch einen VPN Zugang zulässt !!

Generell kann man dir nur raten ebenfalls den VPN Weg zu gehen als diese Dinge mit simplen Port Forwarding zu regeln und so Löcher in deine Firewall zu bohren.

Mit einem einfachen PPTP VPN Dialin wie HIER im Tutorial beschrieben gehst du ganz auf Nummer sicher und das mit jedem Client den Windows, Apple und Linux von sich aus mit an Bord haben...denk mal drüber nach !

Damit wärst du dann fertig und dem Remote Zugriff steht nichts mehr im Wege