OpenVpn mit gefährlichem Halbwissen einrichten...

Hallo,

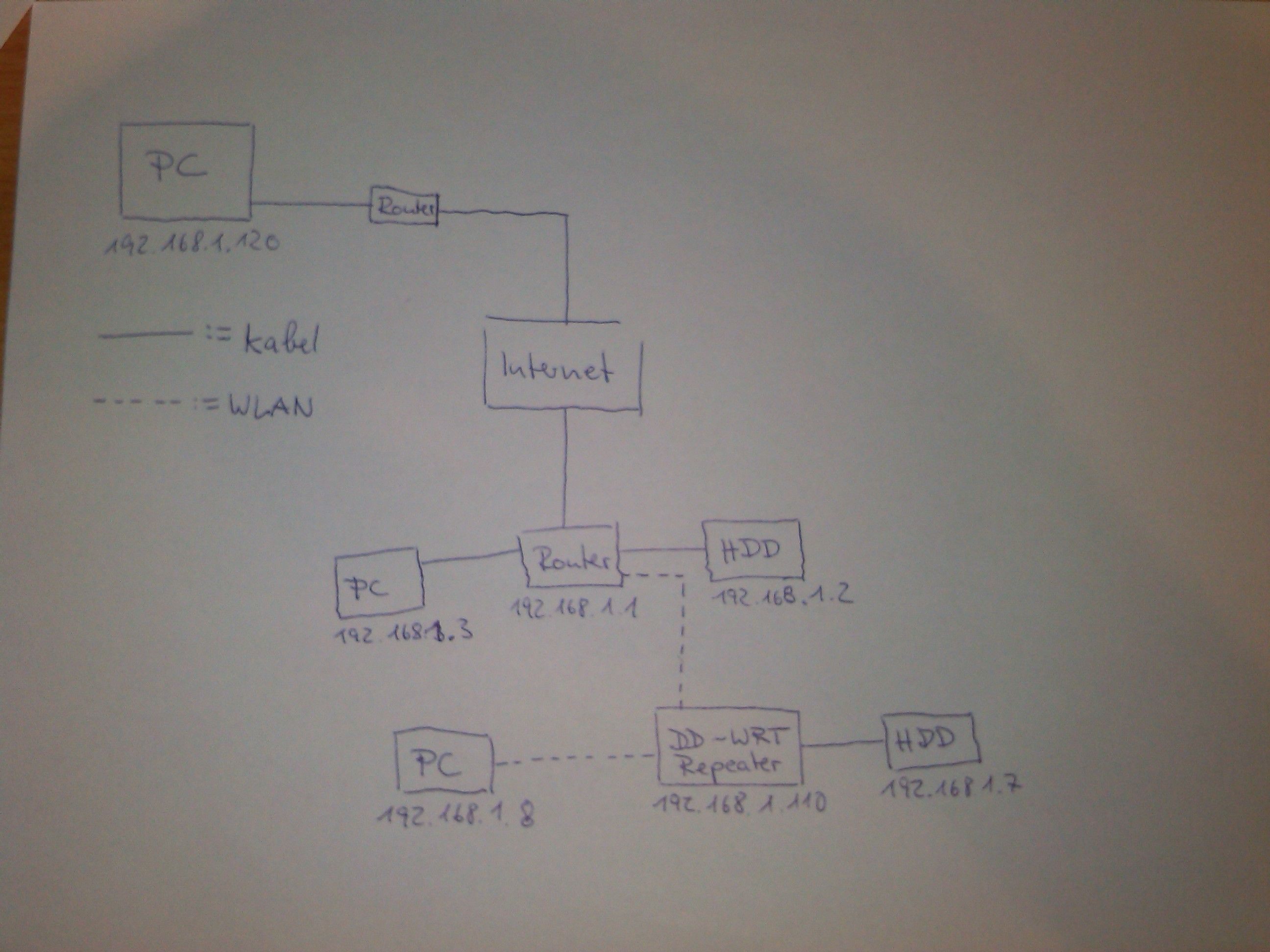

ich habe mir überlegt, per VPN auf ein Heimnetzwerk zugreifen zu wollen.

Allerdings, soll der Server hinter dem eigentlichen Router hängen. Das Howto auf diesen Seiten war leider nur wenig hilfreich, da der Server gar nicht per Kabel am Router angeschlossen, sondern über Wlan als Repeater im Bridge Modus verbunden sein soll. Client Bridge würde aber auch ok sein...

Am wichtigsten ist mir, sicher von 192.168.1.120 auf 192.168.1.7 zugreifen zu können. Ich denke, wenn das klappt, dann klappts auch mit allen anderen?

Der Linksys Router mit DD WRT Firmware läuft momentan "schon" als Repeater im Bridge Modus.

Nachdem ich nun seit nen paar Tagen daran rumgebastelt habe, bin ich so weit, dass der Server auf dem Linksys auch läuft - habe das wie hier im Board beschrieben mit telnet und ps überprüft.

Ich habe noch keine Versuche gestartet vom Internet aus mit dem Server zu verbinden, da alle Versuche von Innerhalb des LAN scheiterten. Es geht für den Clienten nach "Verify OK dpeth=0" nicht wirklich weiter.

Da stellt sich mir die Frage: Kann mein Vorhaben überhaupt klappen?

Falls dem nicht so ist, erübrigen sich ja alle anderen Fragen...

Vielen Dank im Voraus!

ich habe mir überlegt, per VPN auf ein Heimnetzwerk zugreifen zu wollen.

Allerdings, soll der Server hinter dem eigentlichen Router hängen. Das Howto auf diesen Seiten war leider nur wenig hilfreich, da der Server gar nicht per Kabel am Router angeschlossen, sondern über Wlan als Repeater im Bridge Modus verbunden sein soll. Client Bridge würde aber auch ok sein...

Am wichtigsten ist mir, sicher von 192.168.1.120 auf 192.168.1.7 zugreifen zu können. Ich denke, wenn das klappt, dann klappts auch mit allen anderen?

Der Linksys Router mit DD WRT Firmware läuft momentan "schon" als Repeater im Bridge Modus.

Nachdem ich nun seit nen paar Tagen daran rumgebastelt habe, bin ich so weit, dass der Server auf dem Linksys auch läuft - habe das wie hier im Board beschrieben mit telnet und ps überprüft.

Ich habe noch keine Versuche gestartet vom Internet aus mit dem Server zu verbinden, da alle Versuche von Innerhalb des LAN scheiterten. Es geht für den Clienten nach "Verify OK dpeth=0" nicht wirklich weiter.

Da stellt sich mir die Frage: Kann mein Vorhaben überhaupt klappen?

Falls dem nicht so ist, erübrigen sich ja alle anderen Fragen...

Vielen Dank im Voraus!

Please also mark the comments that contributed to the solution of the article

Content-Key: 231499

Url: https://administrator.de/contentid/231499

Printed on: April 20, 2024 at 03:04 o'clock

19 Comments

Latest comment

Hallo,

So würde ich das machen wollen und zwar egal wann und wo.

Ich würde auch die IP im Netzwerk 1 (oben links im Bild) einfach

ändern und dann ein IPSec VPN aufsetzen und fertig ist der Lack.

Wenn der Tunnel steht kann man in der Regel auf alles hinter dem

Router also das gesamte Netzwerk zugreifen!

Nur wie stabil das ganze mittels WLAN Anbindung und/oder eines

Repeaters ist musst Du selber herausfinden.

Man könnte ja auch den Repeater zu einem WLAN AP machen

und/oder via dlAN anbinden, was den Durchsatz und auch die

Stabilität enorm steigern würde.

Gruß

Dobby

Also wird dann geroutet und nicht gebridget?

Route wenn Du kannst und bridge wenn Du musst!So würde ich das machen wollen und zwar egal wann und wo.

Ich würde auch die IP im Netzwerk 1 (oben links im Bild) einfach

ändern und dann ein IPSec VPN aufsetzen und fertig ist der Lack.

Wenn der Tunnel steht kann man in der Regel auf alles hinter dem

Router also das gesamte Netzwerk zugreifen!

Nur wie stabil das ganze mittels WLAN Anbindung und/oder eines

Repeaters ist musst Du selber herausfinden.

Man könnte ja auch den Repeater zu einem WLAN AP machen

und/oder via dlAN anbinden, was den Durchsatz und auch die

Stabilität enorm steigern würde.

Gruß

Dobby

Du kannst dich beruhigt an das hiesige Tutorial halten:

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Die Installation von OpenVPN ist immer gleich auf ALLEN Plattformen !

Das dort beschriebene ToDo gilt also auch für die Plattform wo du es installieren willst. Ob Winblows, Linux, Mac, Router oder Raspberry Pi die Schritte sind immer identisch.

Und ob du WLAN oder Draht benutzt spielt auch keinerlei Rolle solange die WLAN Verbindung aktiv ist !

Was das IP Adressdesign anbetrifft hat Kollege killtec recht. Das geht logischerweise so nicht mit 2 gleichen IP Netzen.

Lies dir im o.a. Tutorial das Kapitel "Tips zum IP Adress Design" durch, da ist alles genau erklärt !

Theoretisch kann man auch Bridging machen wie in deinem Design mit 2 identischen Netzen, davon ist aber dringenst abzuraten, da so aus beiden Netzen die gesamte Broad- und Multicast Last immer über den Tunnel geht, was immer erhebliche Einbußen in der Perfomance mit sich bringt ! Vergiss das nicht...besser also immer routen Wenn möglich !

Das schafft auch einer mit Halbwissen im Handumdrehen und für den Rest gibts ja das Forum :-;

OpenVPN Server installieren auf pfSense Firewall, Mikrotik. DD-WRT oder GL.inet Router

Die Installation von OpenVPN ist immer gleich auf ALLEN Plattformen !

Das dort beschriebene ToDo gilt also auch für die Plattform wo du es installieren willst. Ob Winblows, Linux, Mac, Router oder Raspberry Pi die Schritte sind immer identisch.

Und ob du WLAN oder Draht benutzt spielt auch keinerlei Rolle solange die WLAN Verbindung aktiv ist !

Was das IP Adressdesign anbetrifft hat Kollege killtec recht. Das geht logischerweise so nicht mit 2 gleichen IP Netzen.

Lies dir im o.a. Tutorial das Kapitel "Tips zum IP Adress Design" durch, da ist alles genau erklärt !

Theoretisch kann man auch Bridging machen wie in deinem Design mit 2 identischen Netzen, davon ist aber dringenst abzuraten, da so aus beiden Netzen die gesamte Broad- und Multicast Last immer über den Tunnel geht, was immer erhebliche Einbußen in der Perfomance mit sich bringt ! Vergiss das nicht...besser also immer routen Wenn möglich !

Das schafft auch einer mit Halbwissen im Handumdrehen und für den Rest gibts ja das Forum :-;

Das sagt schon alles.... TLS Error: TLS handshake failed du hast vergessen den TLS Key zu konfigurieren der Server will es aber !

Einfache Lösung:

Nimm "ns-cert-type server" aus der Client Konfig !

...und versuchs nochmal. Dann klappt es !

"ns-cert-type server" verlangt, das das Zertfikat vom Server auch das Attribut "Server" hat, was bei dir wohl nicht der Fall ist oder du schlicht und einfach vergessen hast ?!

Einfache Lösung:

Nimm "ns-cert-type server" aus der Client Konfig !

...und versuchs nochmal. Dann klappt es !

"ns-cert-type server" verlangt, das das Zertfikat vom Server auch das Attribut "Server" hat, was bei dir wohl nicht der Fall ist oder du schlicht und einfach vergessen hast ?!

Hi,

Hast Du Firewallregeln definiert, ist Dein Router überhaupt von remote über eine feste IP bzw. DynDNS zu erreichen ?

Gruß orcape

Wie kann ich denn nun wissen, unter welcher IP ich z.B. die externen Festplatten 192.168.1.7 oder 192.168.1.2, von außerhalb erreiche?

Anpingen konnte ich nämlich nichts.

Na Du bist ja lustig, aber der Titel Deines Threads sagt ja schon alles...Anpingen konnte ich nämlich nichts.

Hast Du Firewallregeln definiert, ist Dein Router überhaupt von remote über eine feste IP bzw. DynDNS zu erreichen ?

..oder mir Lektüre vorschlagen.

Den Link hat Dir Aqui schon gepostet, Du brachst nur noch zu lesen und zu verstehen...Gruß orcape

Bei einem gefährlich Halbwissenden muss man eben vorsichtig sein....

Bei dir ist es aber etwas besonderes vom Design...da du ja quasi 2 Router hast. Einmal den .1.1 der das Internet bedient und einmal den .1.110 der das OpenVPN bedient.

Jetzt gibt es ein kleines problem was aber kinderleicht zu lösen ist um es vorweg zu nehmen.

Alle deine Endgeräte unter anderem auch die Platten unter 192.168.1.7 und 192.168.1.2 haben vermutlich die .1.1 als Default Gateway eingetragen.

Was nun passiert ist wenn du vom OVPN Client zugreifst der ja eine 172.16.2.x Absender IP hast du am Plattenserver z.B. .1.7 ankommst.

Der aber "merkt" das die 172.16.2er IP keine lokale IP ist und schickt dieses Ping Antwort Paket dann an den .1.1er Router und der dann ins Internet wo das Antwortpaket im Niorwanan verschwindet....

Fazit: Dir fehlt eine statische Route auf dem .1.1er Router !!

Trage dort ein Zielnetz: 172.16.2.0, Maske: 255.255.255.0, Gateway: 192.168.1.110 und schon funktioniert auch dein Zugriff auf die Festplatten !!

Kannst du auf dem Router keine statischen Routen eintragen wie bei Speedport Dummroutern z.B. dann musst du diese Route statisch auf allen Endgeräten definieren. Ist blöd aber wenn man so einen Schrottrouter hat bleibt einem nichts anderes übrig. Ausnahme ist der Internetrouter ist auch gleichzeitig OVPN Router was das Optimum der Lösung wäre...

Traceroute (Winblows tracert) und Pathping sind hier immer deine Freunde ! Ein Traceroute zeigt dir alle Routerhops an...

die externen Festplatten 192.168.1.7 oder 192.168.1.2, von außerhalb erreiche?

Generell ist das ja kein Thema, denn du hast ja ein VPN. Da ist es von außen so als ob du wie lokal arbeitest. Genau DAS ist ja der tiefere Sinn eines VPNs !!Bei dir ist es aber etwas besonderes vom Design...da du ja quasi 2 Router hast. Einmal den .1.1 der das Internet bedient und einmal den .1.110 der das OpenVPN bedient.

Jetzt gibt es ein kleines problem was aber kinderleicht zu lösen ist um es vorweg zu nehmen.

Alle deine Endgeräte unter anderem auch die Platten unter 192.168.1.7 und 192.168.1.2 haben vermutlich die .1.1 als Default Gateway eingetragen.

Was nun passiert ist wenn du vom OVPN Client zugreifst der ja eine 172.16.2.x Absender IP hast du am Plattenserver z.B. .1.7 ankommst.

Der aber "merkt" das die 172.16.2er IP keine lokale IP ist und schickt dieses Ping Antwort Paket dann an den .1.1er Router und der dann ins Internet wo das Antwortpaket im Niorwanan verschwindet....

Fazit: Dir fehlt eine statische Route auf dem .1.1er Router !!

Trage dort ein Zielnetz: 172.16.2.0, Maske: 255.255.255.0, Gateway: 192.168.1.110 und schon funktioniert auch dein Zugriff auf die Festplatten !!

Kannst du auf dem Router keine statischen Routen eintragen wie bei Speedport Dummroutern z.B. dann musst du diese Route statisch auf allen Endgeräten definieren. Ist blöd aber wenn man so einen Schrottrouter hat bleibt einem nichts anderes übrig. Ausnahme ist der Internetrouter ist auch gleichzeitig OVPN Router was das Optimum der Lösung wäre...

Traceroute (Winblows tracert) und Pathping sind hier immer deine Freunde ! Ein Traceroute zeigt dir alle Routerhops an...

vielleicht geh ich auch etwas naiv an die Sache dran

Kein Thema, deshalb bist du ja Halbwissender Ich dachte mir halt. Steht der Tunnel, wirst du schon sehen wo und wie man auf die HDDs zugreifen kann.

Fast...ein klein bischen selber logisch nachdenken muss man aber schon.Die Internen IPs werden also angepingt. Und dann klappt auch Alles!

Ja natürlich, ein VPN verhält sich ja so als ob man intern arbeitet...wie gesagt der tiefere Sinn eines VPNs Bei dir ist das durch die 2 Router etwas "besonders" aber alles machbar. Siehst du ja an deinem Erfolg.

Gut wenn nun alles klappt wie es soll !

Hi,

http://www.dd-wrt.com/site/support/router-database.

..hier kannst Du checken ob da VPN läuft.

Gruß orcape

Achso, Betriebssystem ist Windows und auf dem DD-WRT ist glaube ich kein Platz für OpenVPN

Was ist das für ein Router....http://www.dd-wrt.com/site/support/router-database.

..hier kannst Du checken ob da VPN läuft.

Gruß orcape

Nein, denn der verbindet sich ja nur und bekommt mit dem "push route..." Kommando vom VPN Server ja alle Routen automatisch.

Das kannst du auch ganz einfach selber mal checken wenn du den Client Router mal mit SSH (Putty) connectest und dort an der Konsole mal das Kommando netstat -r eingibts bei aktiver OVPN Einwahl !

Dann siehst du auch alle Routen ins 192.168.1.0er Netz.

Da du die .1.1 und auch die .1.110 pingen kannst kannst du sehen das auch alles soweit klar ist.

Das du andere PC nicht pingen kannst liegt ganz sicher daran das die lokale Firewall auf diesen PCs dein OVPN IP Netz blockt. Das tun alle lokalen Firewalls per default sofern sie Absender IP sehen die NICHT aus ihrem eigenen lokalen netz kommen !

Das MUSST du also anpassen wenn du diese PCs erreichen willst !

Die statische Route im Internet Router sollte auch klar sein !

Das kannst du auch ganz einfach selber mal checken wenn du den Client Router mal mit SSH (Putty) connectest und dort an der Konsole mal das Kommando netstat -r eingibts bei aktiver OVPN Einwahl !

Dann siehst du auch alle Routen ins 192.168.1.0er Netz.

Da du die .1.1 und auch die .1.110 pingen kannst kannst du sehen das auch alles soweit klar ist.

Das du andere PC nicht pingen kannst liegt ganz sicher daran das die lokale Firewall auf diesen PCs dein OVPN IP Netz blockt. Das tun alle lokalen Firewalls per default sofern sie Absender IP sehen die NICHT aus ihrem eigenen lokalen netz kommen !

Das MUSST du also anpassen wenn du diese PCs erreichen willst !

Die statische Route im Internet Router sollte auch klar sein !