Shrew-Client baut VPN mit FritzBox auf, aber ohne Zugriffsmöglichkeit auf das LAN

Moin moin!

Ich versuche, eine Client-VPN-Verbindung mit Shrew-Soft-Client 2.2.2 aus Win 7 Pro zu einer FritzBox 7490 aufzubauen.

Der Tunnel ist "enabled", in der FritzBox steht unter Internet > Online-Dienste die VPN-Verbindung "wird aufgebaut". Weder wird jedoch die VPN-Kontroll-"Leuchte" grün, noch kann ich auf das LAN der FritzBox zugreifen.

Mit cmd ipconfig bleibt der Eintrag "Gateway-Server" ohne Eintrag, eine IP aus dem VPN-LAN bekommt mein Rechner aber.

Die ausführliche Shrew-Konfiguration habe ich der folgenden Seite entnommen: rays-blog.de/2013/11/28/127/windows-7-mittels-shrew-soft-vpn-client-per-vpn-mit-fritzbox-7390-fritzos-6-verbinden/comment-page-2/

Die üblichen Fehlerquellen (IP-Konflikte zwischen entferntem/lokalem LAN, Shrew-Konfigurationen mit/ohne Durchleitung des kompletten Internetverkehrs, Benutzer löschen + neu anlegen, Hardreset der FritzBox, Firewalls + Virenscanner ausschalten etc.) habe ich selbstverständlich schon (mehrfach) abgegrast, der AVM-Service schreibt nur noch "...sind uns ansonsten für dieses Fehlerbild keine weiteren Lösungsschritte bekannt. Ich empfehle Ihnen, eine Andere Lösung für Ihr Anliegen zu finden." Na danke!

Verwunderlich:

1. Mit einem Android-Smartphone kommt die VPN-Verbindung zuverlässig zustande

2. Auch mit Fritz!Fernzugang funktioniert die VPN-Verbindung nicht.

Ich freue mich über jeden guten Tipp!

Ich versuche, eine Client-VPN-Verbindung mit Shrew-Soft-Client 2.2.2 aus Win 7 Pro zu einer FritzBox 7490 aufzubauen.

Der Tunnel ist "enabled", in der FritzBox steht unter Internet > Online-Dienste die VPN-Verbindung "wird aufgebaut". Weder wird jedoch die VPN-Kontroll-"Leuchte" grün, noch kann ich auf das LAN der FritzBox zugreifen.

Mit cmd ipconfig bleibt der Eintrag "Gateway-Server" ohne Eintrag, eine IP aus dem VPN-LAN bekommt mein Rechner aber.

Die ausführliche Shrew-Konfiguration habe ich der folgenden Seite entnommen: rays-blog.de/2013/11/28/127/windows-7-mittels-shrew-soft-vpn-client-per-vpn-mit-fritzbox-7390-fritzos-6-verbinden/comment-page-2/

Die üblichen Fehlerquellen (IP-Konflikte zwischen entferntem/lokalem LAN, Shrew-Konfigurationen mit/ohne Durchleitung des kompletten Internetverkehrs, Benutzer löschen + neu anlegen, Hardreset der FritzBox, Firewalls + Virenscanner ausschalten etc.) habe ich selbstverständlich schon (mehrfach) abgegrast, der AVM-Service schreibt nur noch "...sind uns ansonsten für dieses Fehlerbild keine weiteren Lösungsschritte bekannt. Ich empfehle Ihnen, eine Andere Lösung für Ihr Anliegen zu finden." Na danke!

Verwunderlich:

1. Mit einem Android-Smartphone kommt die VPN-Verbindung zuverlässig zustande

2. Auch mit Fritz!Fernzugang funktioniert die VPN-Verbindung nicht.

Ich freue mich über jeden guten Tipp!

Please also mark the comments that contributed to the solution of the article

Content-Key: 310886

Url: https://administrator.de/contentid/310886

Printed on: April 24, 2024 at 09:04 o'clock

24 Comments

Latest comment

Funktioniert hier gemäß der Original Anleitung von AVM fehlerlos !

https://avm.de/service/vpn/tipps-tricks/vpn-verbindung-zur-fritzbox-mit- ...

Sowohl mit Winblows 10 als auch Win 7.

Sogar ein Raspberry Pi den man mit apt-get install ike den Shrew Client vorher installiert hat, kann sich wunderbar auf die FB und in deren lokales LAN per IPsec VPN verbinden !

Dieses Forumstutorial erklärt dir alle Details dazu:

VPN Verbindung shrew zu Fritzbox: Routing Problem

ggf. auch hier:

IPsec VPN Praxis mit Standort Vernetzung Cisco, Mikrotik, pfSense, FritzBox u.a

https://avm.de/service/vpn/tipps-tricks/vpn-verbindung-zur-fritzbox-mit- ...

Sowohl mit Winblows 10 als auch Win 7.

Sogar ein Raspberry Pi den man mit apt-get install ike den Shrew Client vorher installiert hat, kann sich wunderbar auf die FB und in deren lokales LAN per IPsec VPN verbinden !

Dieses Forumstutorial erklärt dir alle Details dazu:

VPN Verbindung shrew zu Fritzbox: Routing Problem

ggf. auch hier:

IPsec VPN Praxis mit Standort Vernetzung Cisco, Mikrotik, pfSense, FritzBox u.a

Ist das in Ordnung, wenn die IP des lokalen Routers 192.168.1.254 - 255.255.255.255 und für 192.168.1.0 - 255.255.255.0

Ja, ist in Ordnung denn das eine bezeichnet eine Hostadresse mit 32 Bit Maske und das andere das dazugehörige Netzwerk (alle Hostbits auf 0)Das spricht vermutlich dafür, dass irgendwo auf meinem Rechner ein Knoten in der Leitung ist, oder?

Ja, in der Tat das ist so.Wahrscheinlichster Kandidat ist die lokale Winblows Firewall. Bei der VPN Client Einwahl wird ein virtuelles Tunnel Interface erzeugt was du auch mit ipconfig -all sehen kannst wenn der VPN Client aktiv ist.

Die Windows Firewall deklariert solche Interfaces in der Regel dann als öffentliches Netz mit der Folge das alles was inbound reinkommt geblockt wird.

Das musst du im Firewall Setup auf Private oder Firmennetz setzen.

Was ebenso verwirrend ist ist die tatsache das du scheinbar 2 Default Routen hast:

0.0.0.0 0.0.0.0 192.168.1.254 192.168.1.94 25

0.0.0.0 0.0.0.0 192.168.1.254 192.168.1.62 20

Das lässt die Vermutung zu das an deinem Rechner fälschlicherweise beide Interfaces einmal LAN und WLAN gleichzeitig aktiv sind im gleichen IP Netzwerk. Kann das sein ?

Die jeweils doppelten Routing Einträge bestärken den Verdacht.

Damit kann Windows nicht umgehen und forwardet dann gar nichts mehr.

Ist das der Fall machst du hier einen gravierenden Fehler !

Wenn dein LAN angeschlossen ist musst du dein WLAN über Schalter oder Rechtsklick immer deaktivieren.

Es darf immer nur ein Interface mit nur einem Default Gateway aktiv sein wenn du im identischen IP Netz arbeitest.

Das wäre dann kein Wunder das bei dir dann nix klappt.

Hallo Hugo,

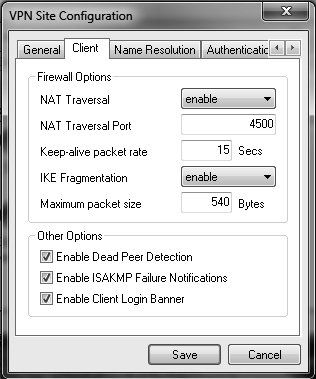

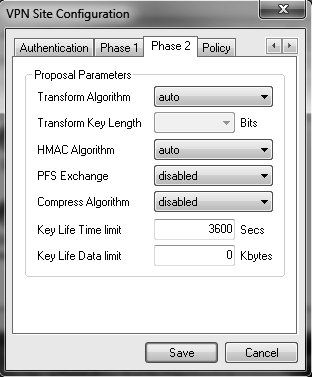

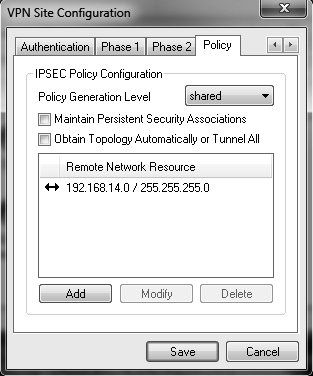

mach mal bitte einen Screenshot der Reiter General, Client, Phase2 und Policy in Shrew. Die Zieladresse

kannst du ja für den Screenshot löschen.

Wenn bei dir "tunnel enabled" erscheint, heißt das nicht, dass die Verbindung schon steht. Es kann durchaus sein, dass da noch ein Fehler ist. Setze auch mal bitte die Windows Firewall auf die Standardeinstellungen zurück.

BB

mach mal bitte einen Screenshot der Reiter General, Client, Phase2 und Policy in Shrew. Die Zieladresse

kannst du ja für den Screenshot löschen.

Wenn bei dir "tunnel enabled" erscheint, heißt das nicht, dass die Verbindung schon steht. Es kann durchaus sein, dass da noch ein Fehler ist. Setze auch mal bitte die Windows Firewall auf die Standardeinstellungen zurück.

BB

Vielen Dank für die Screenshots.

Ich hatte vermutet, dass die Policy-Einstellungen in Shrew nicht stimmen, weil zwar "tunnel enabled" erscheint, aber die Verbindung nicht vollständig aufgebaut wird (Meldung in FB). Du hast aber alles korrekt eingestellt.

Normalerweise musst du in Windows gar nichts ändern oder einstellen. Das macht Shrew automatisch oder man konfiguriert es im Programm Shrew selbst. Bei mir funktioniert das ohne Probleme. Außer Shrew (vielleicht sogar Windows) neu zu installieren, fällt mir leider nichts ein.

BB

Ich hatte vermutet, dass die Policy-Einstellungen in Shrew nicht stimmen, weil zwar "tunnel enabled" erscheint, aber die Verbindung nicht vollständig aufgebaut wird (Meldung in FB). Du hast aber alles korrekt eingestellt.

Normalerweise musst du in Windows gar nichts ändern oder einstellen. Das macht Shrew automatisch oder man konfiguriert es im Programm Shrew selbst. Bei mir funktioniert das ohne Probleme. Außer Shrew (vielleicht sogar Windows) neu zu installieren, fällt mir leider nichts ein.

BB

Das kann dann nur noch deine lokale Windows Firewall sein die ggf. IPsec Traffic filtert:

Schlimmstenfalls hast du einen billigen nur Surf Account bei deinem Provider, der diese Ports blockt und nur bei teureren Business Verträgen freischaltet. Ist letzteres der Fall hast du natürlich keinerlei Chance.

- UDP 500

- UDP 4500

- ESP Protokoll (IP Nummer 50)

Schlimmstenfalls hast du einen billigen nur Surf Account bei deinem Provider, der diese Ports blockt und nur bei teureren Business Verträgen freischaltet. Ist letzteres der Fall hast du natürlich keinerlei Chance.

https://www.shrew.net/static/help-2.1.x/vpnhelp.htm?VPNTrace.html

https://www.shrew.net/static/help-1.0.x/debuginformation.htm

Zusätzlich kannst du auch mal den Wireshark auf deinem Rechner laufen lassen.

Dort kannst du dann ganz genau sehen ob der rechner überhaupt IPsec Pakete ans Ziel sendet und vor allen Dingen ob das Ziel überhaupt antwortet.

https://www.shrew.net/static/help-1.0.x/debuginformation.htm

Zusätzlich kannst du auch mal den Wireshark auf deinem Rechner laufen lassen.

Dort kannst du dann ganz genau sehen ob der rechner überhaupt IPsec Pakete ans Ziel sendet und vor allen Dingen ob das Ziel überhaupt antwortet.

16/07/31 21:08:00 ii : adapter ROOT\VNET\0000 unavailable, retrying ...Nimm mal den GeekUninstaller, um Shrew zu entfernen. Danach startest du den Rechner neu. Vorher solltest du noch die FW zurücksetzen und einen Wiederherstellungspunkt machen. Eine andere Möglichkeit sehe ich nicht.

Wenn ich Wireshark starte, kommt kein VPN Tunnel mehr zustande

Dann snifferst du auf dem falschen Adapter...!Es liegt wahrscheinlich daran, dass FB-Fernzugang und Shrew gleichzeitig installiert waren.

Wie bereits vermutet !!Auch in der Registry nach Keys beider Programme suchen und entfernen und dann Shrew neu installieren.

Generell funktioniert das fehlerlos.

Dann gibt es ein paar Standart Queries per LLMNR von der 192.168.14.144 an eine 224.0.0.252,

224.x.x.x ist eine Multicast IP Adresse wie jeder weiss und hat nix mit IPsec zu tun ! Vergessen...https://de.wikipedia.org/wiki/Link-local_Multicast_Name_Resolution

Es folgt ein IPv6-Frame per DHCPv6 von der 14.144 (im IPv6-Format) an IPv6mcast

Hat nix mit IPsec zu tun, denn du machst ja IPsec auf v4 Basis...Später fragt die .14.144 via UDP bei 239.255.255.250

Hat wieder nix mit IPsec zu tun. 239.x.x.x ist wieder ne Multicast IPFazit: Dein Rechner schickt überhaupt keinen einzigen IPsec IKE Request raus an den VPN Server. Da ist alles tot was IPsec anbetrifft dann !!

Du musst minimal einen IKE Request an die VPN Zieladresse sehen. Damit leitet der Client den Tunnelaufbau ein.

Das lässt die Vermutiung zu das entweder deine interne Firewall des Rechners sämtlichen IPsec Traffic blockt oder im Betriebssystem irgendwas faul oder so zerschossen ist das der Client nicht mal ein einziges IPsec Paket sendet.

Da ist es natürlich sonnenklar das du damit niemals einen IPsec VPN Tunnel aufbauen kannst.

Hallo,

Schön das du ein Totengräber sein willst, aber meinst du wirklich das dein Kommentar auf einen über 2 Jahren alten Thread noch hilft?

Gruß,

Peter

Schön das du ein Totengräber sein willst, aber meinst du wirklich das dein Kommentar auf einen über 2 Jahren alten Thread noch hilft?

Nun bin auch ich in Griechenland und habe das gleiche Problem. Android geht, Windows nicht.

Soll das bedeuten das Windows Grenzüberschreitend in Europa nich mehr Funktioniert? Löst nicht das Problem, hilft aber vielleicht. Gab es eine Lösung für dich?

Wie soll das helfen wenn es keine Erklärung deinerseits gibt warum dein Windows nicht mehr geht? Gruß,

Peter

Hallo,

Also weiss dein uns unbekanntes Windows wann es die Grenze nach Griechenland überschreitet

Mach einen neuen Thread auf, sage uns was bei dir nicht geht, sagen uns um welche Umgebung (Nein, Windows reicht hier nicht) es sich handelt usw.

Gruß,

Peter

Also weiss dein uns unbekanntes Windows wann es die Grenze nach Griechenland überschreitet

Mach einen neuen Thread auf, sage uns was bei dir nicht geht, sagen uns um welche Umgebung (Nein, Windows reicht hier nicht) es sich handelt usw.

Gruß,

Peter

Eine echte Lösung wäre die Winblows Firewall mal anzupassen, dann funktioniert es auch mit Winblows.

Ist doch immer die gleiche Leier mit Windows und VPNs....

Durch die Windows interne Netz Autodetection dekalriert die Firewall den virtuellen Adapter als External weil das Gateway Discovery fehlschlägt.

Auf einem Externen Adapter wird aber sämtlicher Traffic geblockt. Logischerweise funktioniert dann nicht smehr.

Setz den Adapter in der Firewall auf "Privates Netzwerk" und schon rennt das alles !

Ist doch immer die gleiche Leier mit Windows und VPNs....

Durch die Windows interne Netz Autodetection dekalriert die Firewall den virtuellen Adapter als External weil das Gateway Discovery fehlschlägt.

Auf einem Externen Adapter wird aber sämtlicher Traffic geblockt. Logischerweise funktioniert dann nicht smehr.

Setz den Adapter in der Firewall auf "Privates Netzwerk" und schon rennt das alles !