Erfolglose Anmeldeversuche am DC (ID 4771)

Hallo,

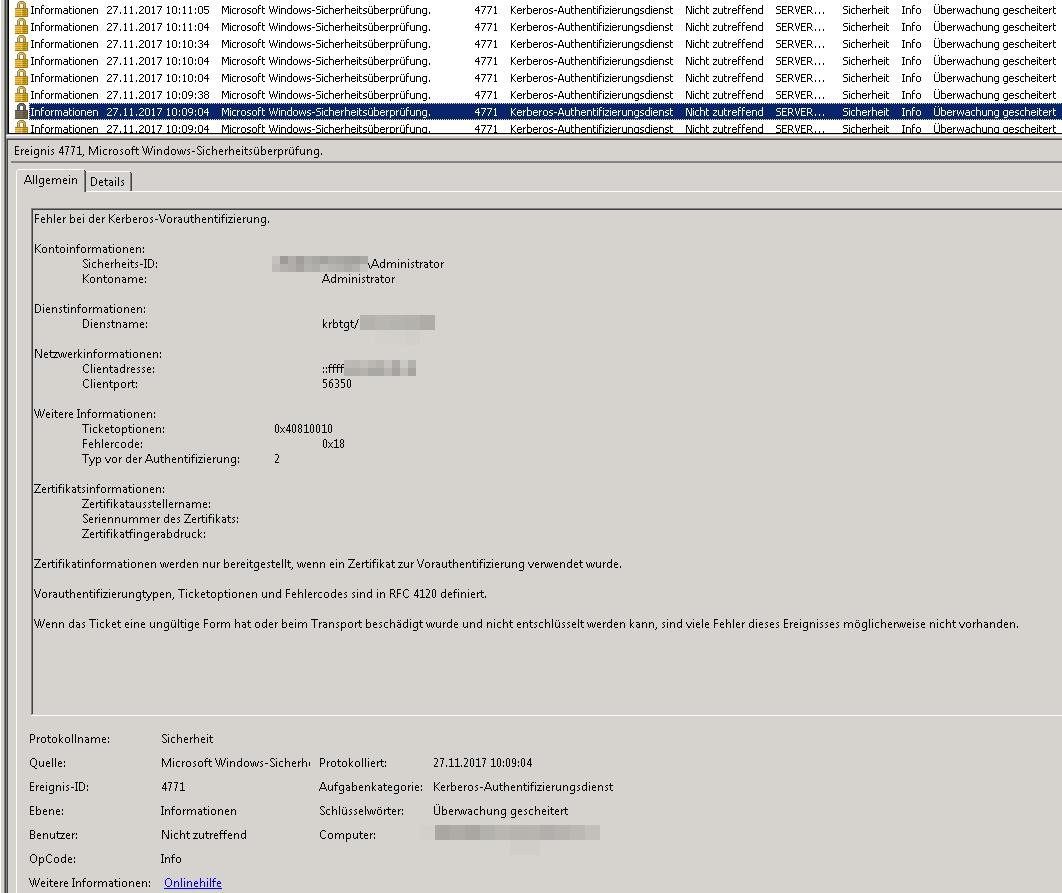

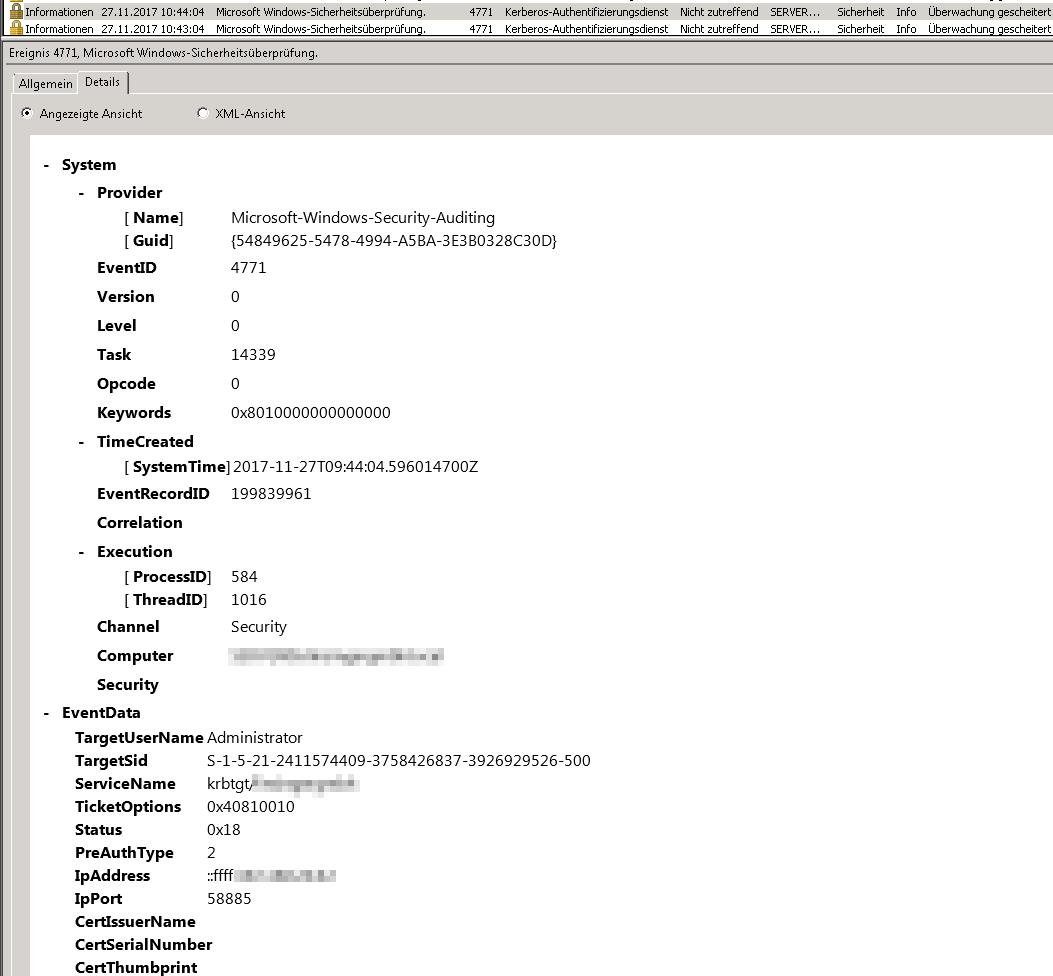

ich habe seit unbestimmter Zeit im Ereignisprotokoll vom Konto Domäne\Administrator an den DC´s im Minutentakt erfolglose Anmeldeversuche (Ereignis-ID 4771). 0x18 bedeutet ja "falsches Kennwort".

Quelle ist unser Sicherungsserver - ist genau wie die DC´s ein 2008R2 Server und befindet sich im gleichen Subnet.

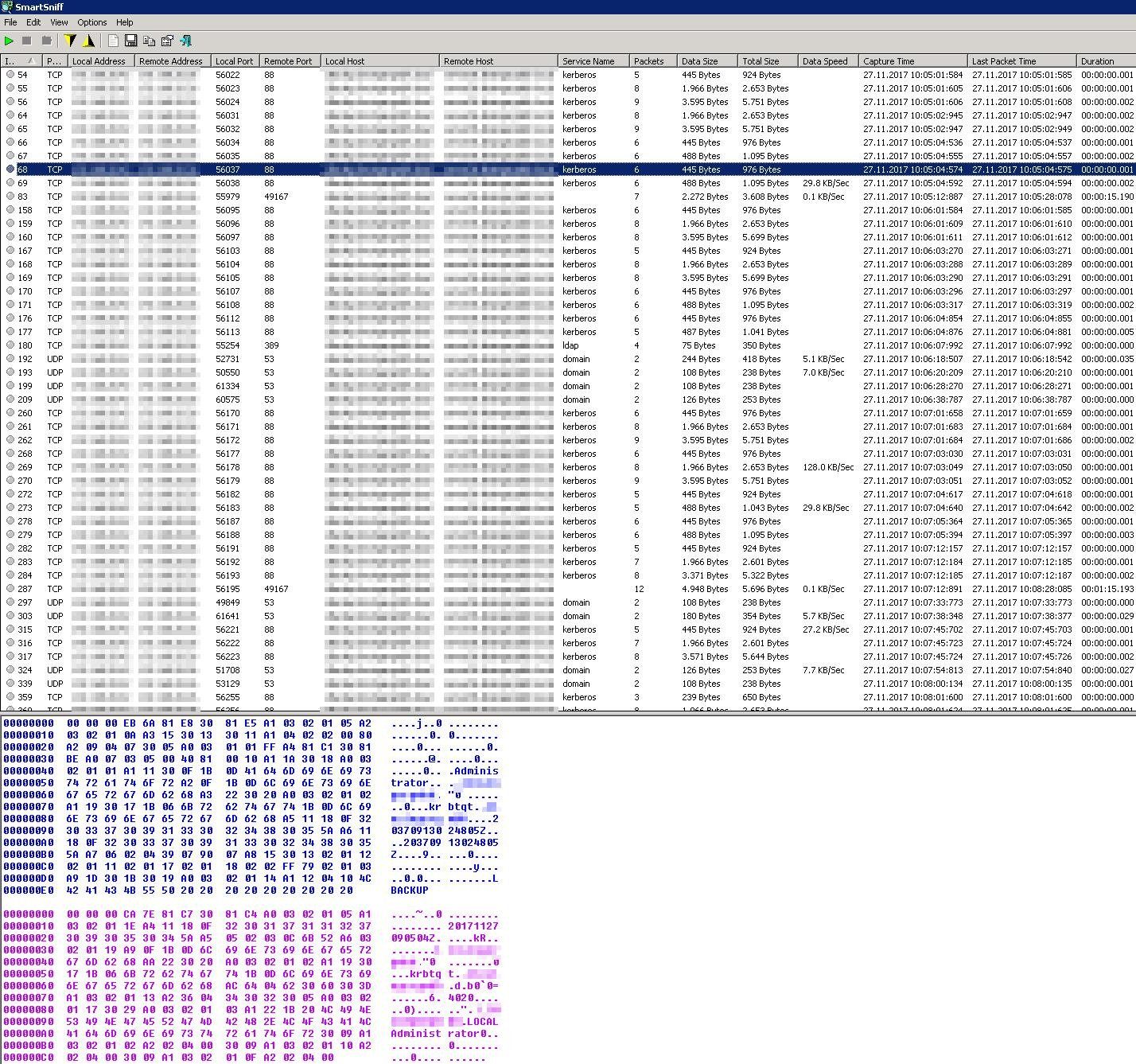

Habe versucht mit SmartSniff der Ursache auf den Grund zu gehen. Kann da aber nichts verwertbares rauslesen.

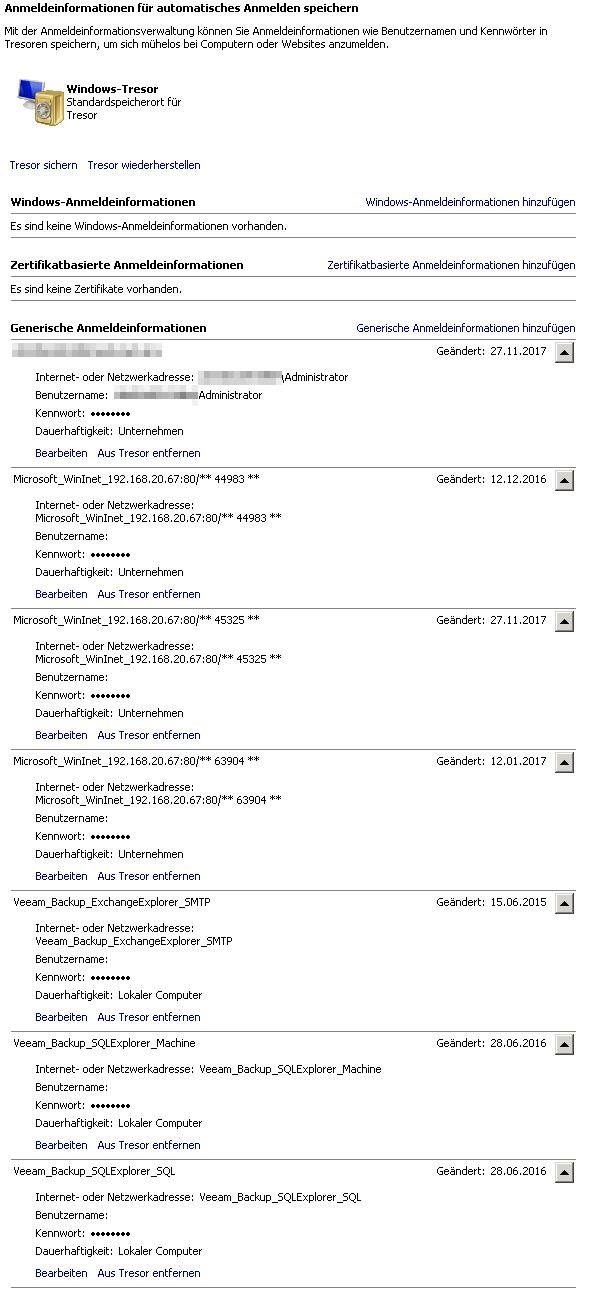

Habe am Sicherungsserver alle Dienste und Tasks der Aufgabenplanung auf das korrekte Kennwort geprüft und den Server neu gestartet. Im Tresor der Anmeldeverwaltung stehen Einträge ohne Zugangsdaten drin. Keine Ahnung ob das so OK ist. Bin mir nicht sicher ob ich diese ohne Folgeprobleme aus dem Tresor entfernen kann (?).

Beide Rechner befinden sich natürlich in der Domäne, und es treten sonst keine weiteren erkennbaren Probleme auf. Aber meine Ereignisanzeige wird zugespammt.

Meine Frage: Welche Möglichkeiten habe ich um die Ursache der erfolglosen Anmeldeversuche zu finden?

SG, Mace Windu

ich habe seit unbestimmter Zeit im Ereignisprotokoll vom Konto Domäne\Administrator an den DC´s im Minutentakt erfolglose Anmeldeversuche (Ereignis-ID 4771). 0x18 bedeutet ja "falsches Kennwort".

Quelle ist unser Sicherungsserver - ist genau wie die DC´s ein 2008R2 Server und befindet sich im gleichen Subnet.

Habe versucht mit SmartSniff der Ursache auf den Grund zu gehen. Kann da aber nichts verwertbares rauslesen.

Habe am Sicherungsserver alle Dienste und Tasks der Aufgabenplanung auf das korrekte Kennwort geprüft und den Server neu gestartet. Im Tresor der Anmeldeverwaltung stehen Einträge ohne Zugangsdaten drin. Keine Ahnung ob das so OK ist. Bin mir nicht sicher ob ich diese ohne Folgeprobleme aus dem Tresor entfernen kann (?).

Beide Rechner befinden sich natürlich in der Domäne, und es treten sonst keine weiteren erkennbaren Probleme auf. Aber meine Ereignisanzeige wird zugespammt.

Meine Frage: Welche Möglichkeiten habe ich um die Ursache der erfolglosen Anmeldeversuche zu finden?

SG, Mace Windu

Please also mark the comments that contributed to the solution of the article

Content-Key: 356341

Url: https://administrator.de/contentid/356341

Printed on: April 25, 2024 at 17:04 o'clock

9 Comments

Latest comment

Moin,

der Fehlercode 0x18 deutet auf ein falsches PAsswort hin. Da bist du schon mal auf der richtigen Spur.

Ich würde auf der Kiste erstmal alle Jobs, Dienste anhalten und kontrollieren, ob die Anmeldeversuche aufhören. So zusagen die Gegenprobe, dass du an der richtigen Stelle suchst. Anschließend nach und nach einzelene Jobs/Dienste wieder starten. Irgendwann erscheinen die Events wieder und damit steht fest, wer der Verursacher ist.

Gruß,

Dani

der Fehlercode 0x18 deutet auf ein falsches PAsswort hin. Da bist du schon mal auf der richtigen Spur.

Ich würde auf der Kiste erstmal alle Jobs, Dienste anhalten und kontrollieren, ob die Anmeldeversuche aufhören. So zusagen die Gegenprobe, dass du an der richtigen Stelle suchst. Anschließend nach und nach einzelene Jobs/Dienste wieder starten. Irgendwann erscheinen die Events wieder und damit steht fest, wer der Verursacher ist.

Gruß,

Dani

Veeam speichert die Anmeldedaten doch selbst.

Ja, stimmt. Veaam besteht aber aus mehr als nur Sicherungsjobs. SQL, Veeam One Business, Veeam One Reporter etc. Sieht man ja im Tresor.

Ja, stimmt. Veaam besteht aber aus mehr als nur Sicherungsjobs. SQL, Veeam One Business, Veeam One Reporter etc. Sieht man ja im Tresor.

Warum sollten diese Daten im Tresor stehen?!? Vielleicht zur Verdeutlichung noch mal das hier lesen:

https://technet.microsoft.com/de-de/library/jj554668(v=ws.11).aspx

>> Ja, der Domänen-Administrator ist halt eingetragen. Kann nicht erkennen auf was du hinaus willst.

Ganz einfach, Du willst herausfinden, wer diese Zugriffe verursacht. Was sind das für Daten, die da im Tresor hinterlegt sind? Da wird ja kaum der lokale Admin drinstehen. Alle Daten, die Du nicht zuordnen kannst, sollten doch überflüssig sein. Und einen Benutzer, für den ein falsches Passwort hinterlegt ist, kannst Du dort auch gleich löschen, Anmeldung funktioniert ja eh nicht.

Ansonsten schau mal hier:

https://community.spiceworks.com/topic/578579-audit-failure-event-id-477 ...

Ich will ja nicht meckern, aber "den" Administrator der Domäne in den Tresor eines anderen Servers/Computers zu hinterlegen ist schon derb Fahrlässig. So jemand gehört gehörig mit CAT9 verdroschen!! Das würde ich als erstes beheben und dafür spezielle Service-Accounts anlegen und verwenden! "Least Privilege" heißt die Devise.

Wenn du willst das deine Domäne bald von jemand Fremden gesteuert wird, nur zu, das ist absolut unverantwortlich. Selbst Domain-Admin Accounts verwendet man für solche Art Aufgaben nie nie nie nie niemals, das machen nur absolute Anfänger weil sie es entweder nicht besser wissen oder zu bequem sind, sorry. Jeder weiß wie einfach es ist gecachte Credentials aus einer laufenden Maschine zu extrahieren (Stichwort: Golden Ticket).

Außerdem wird sich die Anwendung die diese Credentials verwendet schon auf deinem Server in irgendeiner Art log mit einer Fehlermeldung verewigen. Danach schauen und anpassen.

Wenn du willst das deine Domäne bald von jemand Fremden gesteuert wird, nur zu, das ist absolut unverantwortlich. Selbst Domain-Admin Accounts verwendet man für solche Art Aufgaben nie nie nie nie niemals, das machen nur absolute Anfänger weil sie es entweder nicht besser wissen oder zu bequem sind, sorry. Jeder weiß wie einfach es ist gecachte Credentials aus einer laufenden Maschine zu extrahieren (Stichwort: Golden Ticket).

Außerdem wird sich die Anwendung die diese Credentials verwendet schon auf deinem Server in irgendeiner Art log mit einer Fehlermeldung verewigen. Danach schauen und anpassen.