Frage zum Netzwerk-Design

Hallo Leute,

ich habe hier ein Netzwerk mit 4 phys. Servern, 3 phys. Server mit insgesamt 12 VMs, ca. 20-25 Workstations und 15 IP-Telefonen.

Bisher wurden diese Geräte alle über einen zentralen 48-Port Gigabit-Switch miteinander verbunden. Alle Geräte befinden sich, mit Ausnahme der IP-Telefone, im gleichen VLAN. Die IP-Telefone besitzen ein eigenes VLAN.

Das Netzwerk soll nun für neue Arbeitsplätze ausgebaut werden, dazu werden weitere Switches angeschafft.

Nun befinde ich mich aktuell in der Planungsphase für unser neues Netzwerk-Design und würde gerne mal eure Meinungen hören.

Empfiehlt es sich aus Performance-Sicht den Servern einen eigenen Switch zu spendieren, der per Uplink mit dem 48-Port Switch der Workstations verbunden wird oder sollten die Server den gleichen Switch wie die Workstations verwenden?

Wenn ich die beiden Gerätearten auf zwei Switches splitte teilen sich ja alle Workstations den einen Gigabit-Uplink zu den Daten der Server.

Was würdet ihr empfehlen?

Gruß lionheart

ich habe hier ein Netzwerk mit 4 phys. Servern, 3 phys. Server mit insgesamt 12 VMs, ca. 20-25 Workstations und 15 IP-Telefonen.

Bisher wurden diese Geräte alle über einen zentralen 48-Port Gigabit-Switch miteinander verbunden. Alle Geräte befinden sich, mit Ausnahme der IP-Telefone, im gleichen VLAN. Die IP-Telefone besitzen ein eigenes VLAN.

Das Netzwerk soll nun für neue Arbeitsplätze ausgebaut werden, dazu werden weitere Switches angeschafft.

Nun befinde ich mich aktuell in der Planungsphase für unser neues Netzwerk-Design und würde gerne mal eure Meinungen hören.

Empfiehlt es sich aus Performance-Sicht den Servern einen eigenen Switch zu spendieren, der per Uplink mit dem 48-Port Switch der Workstations verbunden wird oder sollten die Server den gleichen Switch wie die Workstations verwenden?

Wenn ich die beiden Gerätearten auf zwei Switches splitte teilen sich ja alle Workstations den einen Gigabit-Uplink zu den Daten der Server.

Was würdet ihr empfehlen?

Gruß lionheart

Please also mark the comments that contributed to the solution of the article

Content-Key: 164071

Url: https://administrator.de/contentid/164071

Printed on: April 20, 2024 at 12:04 o'clock

12 Comments

Latest comment

moin,

pauschal kann man da zu nix sagen...

Global gesehen würde "ich"

Ob das nun auch eine endgültige Aussage ist - nein.

Gruß

pauschal kann man da zu nix sagen...

Global gesehen würde "ich"

Alle Geräte befinden sich, mit Ausnahme der IP-Telefone, im gleichen VLAN. Die IP-Telefone besitzen ein eigenes VLAN.

Das ändern und die VOIPs auf einen dedizierten Switch legen - dann ist der 48er freier für die zusätzlichen Clients.Ob das nun auch eine endgültige Aussage ist - nein.

Gruß

Hallo Loinheart,

auch auf dei Gefahr hin mich unbliebt zu machen wiederhole ich mich.

Eine Skizze sagt mehr als tausen Worte. Kannst Du eine Skizze ertellen wie es jetzt aussieht und wie es aussehen soll ?

Das hilft sehr beim verstehen. Du kennst Dein Netz inn- und auswendig. Aber alle anderen ?

Also Gut.

Welcher Switch ist im Einsatz und welche bzw. Wieviele sollen angeschafft werde ?

Handelt es sich um ein Gebäude oder um mehrere ?

Hast Du eine ungefähre Vorstelleung welcher Server mit welchen Clients bzw. Server wieviel spricht ? (Datenvolumen)

Entschuldige wenn ich soviele Fragen stelle, aber erst wenn ich einigermaßen verstehe was in Deinem Netz los ist, kann

ich eine einigermaßen genaue Schätzung abgeben.

Gruß

Anton

auch auf dei Gefahr hin mich unbliebt zu machen wiederhole ich mich.

Eine Skizze sagt mehr als tausen Worte. Kannst Du eine Skizze ertellen wie es jetzt aussieht und wie es aussehen soll ?

Das hilft sehr beim verstehen. Du kennst Dein Netz inn- und auswendig. Aber alle anderen ?

Also Gut.

Welcher Switch ist im Einsatz und welche bzw. Wieviele sollen angeschafft werde ?

Handelt es sich um ein Gebäude oder um mehrere ?

Hast Du eine ungefähre Vorstelleung welcher Server mit welchen Clients bzw. Server wieviel spricht ? (Datenvolumen)

Entschuldige wenn ich soviele Fragen stelle, aber erst wenn ich einigermaßen verstehe was in Deinem Netz los ist, kann

ich eine einigermaßen genaue Schätzung abgeben.

Gruß

Anton

Relevant ist dein Backbone bzw. dessen Bandbreite. Du solltest Switches verwenden die ein Trunking (Link Aggregation) supporten, dann kannst du parallele Links benutzen zur Kopplung 2er Switches um keine Einbußen hinnehmen zu müssen.

Die Trennung des Voice Traffics in separate VLANs ist absolut OK. Allein schon aus Sicherheits- und rechtlichen Gründen (Abhören) solltest du das beibehalten.

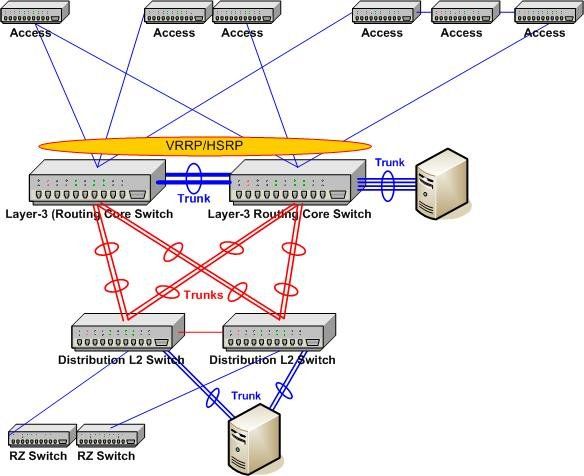

Als Beispiel mal ein Netzwerk Standard Design. Zugegebenermaßen etwas groß für dein kleines Popelnetz aber es zeigt dir einige Designaspekte auf die auch für dich gelten.

Die Trennung des Voice Traffics in separate VLANs ist absolut OK. Allein schon aus Sicherheits- und rechtlichen Gründen (Abhören) solltest du das beibehalten.

Als Beispiel mal ein Netzwerk Standard Design. Zugegebenermaßen etwas groß für dein kleines Popelnetz aber es zeigt dir einige Designaspekte auf die auch für dich gelten.

Empfiehlt es sich aus Performance-Sicht den Servern einen eigenen Switch zu spendieren, der per Uplink mit dem 48-Port Switch der

Ich würde hier nur empfehlen jeden Server in eine Kollisionsdomäne auf dem Switch zu verbinden. D.h. jedes Patchkabel von einem Server in ein anderes Feld am Switch (zumeist sind das die 8 verbundenen Ports).

Natürlich das gleiche auch mit dem VoiP-Server. Bei den Workstations ist das egal da sie nicht viele Daten erhalten und versenden.

Achja und wie schon gesagt, leg lieber das Voip-Netz auf ein eigenens Switch das ist besser (Gesprächsqualität).

moin,

Nein - das hat keiner behauptet....

Aber, dass es auf den ersten Blick deutlich mehr Sinn macht - zwar das VOIP VLAN zu behalten, jedoch alle Kisten (Server, Telefonanlage & Telefone), die in dem Lan stecken auf einen anderen Switch zu stecken - das schon.

Aber wie bereits geschrieben, pauschal global usw....

Der hat nutzt die VOIP Schnittstelle um via Outlook zu telefonieren, der andere nicht - daher das VLAN behalten.

Gruß

Achja und wie schon gesagt, leg lieber das Voip-Netz auf ein eigenens Switch das ist besser (Gesprächsqualität).

Nein - das hat keiner behauptet....

Aber, dass es auf den ersten Blick deutlich mehr Sinn macht - zwar das VOIP VLAN zu behalten, jedoch alle Kisten (Server, Telefonanlage & Telefone), die in dem Lan stecken auf einen anderen Switch zu stecken - das schon.

Aber wie bereits geschrieben, pauschal global usw....

Der hat nutzt die VOIP Schnittstelle um via Outlook zu telefonieren, der andere nicht - daher das VLAN behalten.

Gruß

Das ist Unsinn und heutzutage eher völlig weltfremd den Voice Traffic auf eine eigene Switch Infrastruktur zu legen. Genau dafür gibt es die VLANs ja das man das genau nicht machen muss.

Auch der Einwand mit der Qualität ist völliger Unsinn, da Voice Traffic immer ein CoS oder ToS Setting (802.1p oder DiffServ) im Paket hat und der Switch diesen Traffic also immer priorisiert vor allem anderen Traffic forwardet.

Diese Empfehlung bezüglich Voice ist also Unsinn und nicht mehr zeitgemäß, vergiss das also.

Auch die Server einzeln in separate VLANs zu legen ist keine gute Idee und zeugt eher von Defiziten im praktischen Netzwerk Design, sorry.

Sinn macht es aber schon alle Server in eine gemeinsames Server VLAN zu bringen um diese vom Access- bzw. Client Traffic zu trennen und in einer eigenen Collision Domain zu betreiben.

Das erfordert dann aber zwingend das einer deiner Switches ein L3 Switch ist und zwischen den VLANs routen kann. Besser legst du beide als L3 aus und fährst VRRP als Redundanzprotokoll zwischen den IP Adressen. So hast du eine sehr hohe Verfügbarkeit des Netzes und der Server bei Ausfall eines Switches.

Ein mehr oder weniger klassisches Design heutzutage...

Auch der Einwand mit der Qualität ist völliger Unsinn, da Voice Traffic immer ein CoS oder ToS Setting (802.1p oder DiffServ) im Paket hat und der Switch diesen Traffic also immer priorisiert vor allem anderen Traffic forwardet.

Diese Empfehlung bezüglich Voice ist also Unsinn und nicht mehr zeitgemäß, vergiss das also.

Auch die Server einzeln in separate VLANs zu legen ist keine gute Idee und zeugt eher von Defiziten im praktischen Netzwerk Design, sorry.

Sinn macht es aber schon alle Server in eine gemeinsames Server VLAN zu bringen um diese vom Access- bzw. Client Traffic zu trennen und in einer eigenen Collision Domain zu betreiben.

Das erfordert dann aber zwingend das einer deiner Switches ein L3 Switch ist und zwischen den VLANs routen kann. Besser legst du beide als L3 aus und fährst VRRP als Redundanzprotokoll zwischen den IP Adressen. So hast du eine sehr hohe Verfügbarkeit des Netzes und der Server bei Ausfall eines Switches.

Ein mehr oder weniger klassisches Design heutzutage...

Zitat von @aqui:

Das ist Unsinn und heutzutage eher völlig weltfremd den Voice Traffic auf eine eigene Switch Infrastruktur zu legen.

Also entschuldige bitte aber die Idee so pauschal zu verteufeln finde ich nicht angemessen.Das ist Unsinn und heutzutage eher völlig weltfremd den Voice Traffic auf eine eigene Switch Infrastruktur zu legen.

Ich denke der Grundgedanke dahinter war nicht die Netze voneinander zu trennen sondern den uplink-Traffic zwischen beiden Switches so gering wie möglich zu halten.

Es steht außer Frage, dass das Verbinden von mehreren Switches über ein FC oder 10Gb Backbone die professionalere Lösung ist. Switches die solche spielereien beherrschen sind allerdings ungleich teurer als ein einfaches Gb-Switch und nicht jedes Unternehmen hat große Lust in so eine Infrastruktur zu investieren, wenn es eine günstigere Lösung gibt die die Anforderungen gleichermaßen erfüllt.

Manchmal muss man auch ein wenig praktikabel denken.

Ohne Rücksicht auf das Budget die perfekte Lösung in einem Forum zu propagieren ist einfach, aber im echten Leben muss man auch manchmal etwas kreativ sein.

Grüße

Bastian

Moinsen

@aqui:

Das einfachste - die einfachste Lösung - wäre z.B einfach den VOIP Kram auf einen dedizierten Switch zu packen, damit eben nicht der Uplink zwischen den Switchen zum Bottleneck wird.

Klar gehts anders, aber warum einen fetten Backbone bauen, wenn man eh zwischen zwei Diensten trennen kann - die untereinander kaum miteinander sprechen?

Gruß

edit:

Kaum macht man was, wofür man seine Kohle bekommt - schon ist man hier zu spät....

/edit

@aqui:

Das ist Unsinn und heutzutage eher völlig weltfremd den Voice Traffic auf eine eigene Switch Infrastruktur zu legen. Genau dafür gibt es die VLANs ja das man das genau nicht machen muss.

sei doch nicht immer so wie ich....Das einfachste - die einfachste Lösung - wäre z.B einfach den VOIP Kram auf einen dedizierten Switch zu packen, damit eben nicht der Uplink zwischen den Switchen zum Bottleneck wird.

Klar gehts anders, aber warum einen fetten Backbone bauen, wenn man eh zwischen zwei Diensten trennen kann - die untereinander kaum miteinander sprechen?

Gruß

edit:

Kaum macht man was, wofür man seine Kohle bekommt - schon ist man hier zu spät....

/edit

Nun ja, jeder Billigswitch der VLANs supportet supportet auch Trunking. Die Mehrkosten einer separaten Switch Infrastruktur für Voice überschreiten die Mehrkosten eines dummen nicht managebaren Switches zu einem Smart Switch erheblich. Abgesehen davon setzt Kollege Löwenherz ja schon VLAN Switches ein die zu 99% auch Trunking supporten, so das eine Bandbreiten Erhöhung leichtestens ohne Mehrkosten möglich ist.

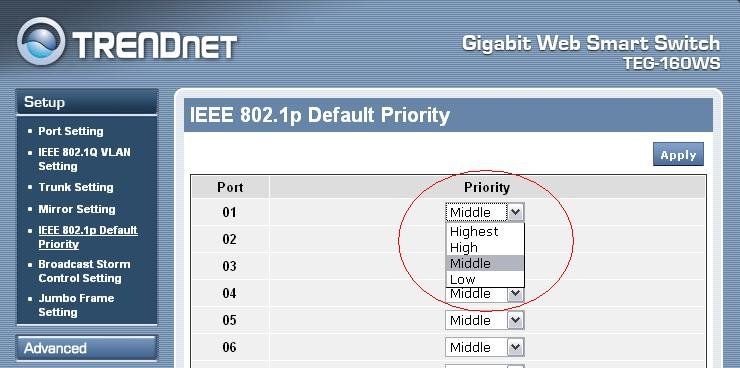

Aber auch ohne supporten alle Billigstheimer wie Trendnet, NetGear, D-Link & Co heutzutage allesamt auch .1p Priorisierung in ihren Produkten.

Als Beispiel hier einen 100 Euro Gigabit Billigswitch der schon 4 Priority Queues hat !!

Selbstredend kann der auch Link Aggregation.

Folglich stellt sich die Frage der separaten Infrastruktur doch überhaupt gar nicht auch wenn man nichts in sein Netzwerk investieren will, was bei Voice so oder so schon sehr zweifelhaft ist und eher von wenig Interesse an einer sauberen Lösung zeugt.

Abgesehen davon ist das wirklich unsinnig und gehört in der Tat verteufelt weil es schlicht und einfach nicht mehr zeitgemäß ist....nichtmal mehr im Billigsektor, sorry !

Aber auch ohne supporten alle Billigstheimer wie Trendnet, NetGear, D-Link & Co heutzutage allesamt auch .1p Priorisierung in ihren Produkten.

Als Beispiel hier einen 100 Euro Gigabit Billigswitch der schon 4 Priority Queues hat !!

Selbstredend kann der auch Link Aggregation.

Folglich stellt sich die Frage der separaten Infrastruktur doch überhaupt gar nicht auch wenn man nichts in sein Netzwerk investieren will, was bei Voice so oder so schon sehr zweifelhaft ist und eher von wenig Interesse an einer sauberen Lösung zeugt.

Abgesehen davon ist das wirklich unsinnig und gehört in der Tat verteufelt weil es schlicht und einfach nicht mehr zeitgemäß ist....nichtmal mehr im Billigsektor, sorry !

@aqui...

komm doch mal runter und zähle zusammen..

48 Ports hat er jetzt und davon ist wohl irgendwas um ~1 Port frei

Wenn das kein Billichwillichdingensgrabbelkistenkram ist - dann macht das doch mehr Sinn den zu behalten und die VOIP Nummer auf einen anderen zu schieben als einen 96er oder wtf Switch anzuschaffen...

btw: Noch hat der TO ja garnix weiter beantworten, also machen wir viel Luft um eventualitäten ....

Denk mal drüber nach - es ist doch nicht Jacke wie Hose - ob man zwei Switche nimmt und auf beiden beide Vlans laufen läßt und nur auf einem den einen und auf dem andferen den anderen Kram laufen läßt, oder ob man die funktionen der Switche auch benutzt.

Übrigens - und da schreibe ich aus Erfahrung - wir haben für unsere Haupt voip Nummer, die Telefonanlage usw. eine zusätzliche separate Versorgung mit USV und Pillepalletaderada legen müssen, weil wir sonst im Fall der Fälle keinen Notruf absetzen könnten.....

Gruß

komm doch mal runter und zähle zusammen..

48 Ports hat er jetzt und davon ist wohl irgendwas um ~1 Port frei

Wenn das kein Billichwillichdingensgrabbelkistenkram ist - dann macht das doch mehr Sinn den zu behalten und die VOIP Nummer auf einen anderen zu schieben als einen 96er oder wtf Switch anzuschaffen...

Die Mehrkosten einer separaten Switch Infrastruktur für Voice überschreiten die Mehrkosten eines dummen nicht managebaren Switches zu einem Smart Switch erheblich.

? Den Satz versteh nicht mal ich, der den krummen Satzbau erfunden hat....btw: Noch hat der TO ja garnix weiter beantworten, also machen wir viel Luft um eventualitäten ....

Denk mal drüber nach - es ist doch nicht Jacke wie Hose - ob man zwei Switche nimmt und auf beiden beide Vlans laufen läßt und nur auf einem den einen und auf dem andferen den anderen Kram laufen läßt, oder ob man die funktionen der Switche auch benutzt.

Übrigens - und da schreibe ich aus Erfahrung - wir haben für unsere Haupt voip Nummer, die Telefonanlage usw. eine zusätzliche separate Versorgung mit USV und Pillepalletaderada legen müssen, weil wir sonst im Fall der Fälle keinen Notruf absetzen könnten.....

Gruß