Hosts mittels unterschiedlicher Subnetze abgrenzen

Hallo zusammen,

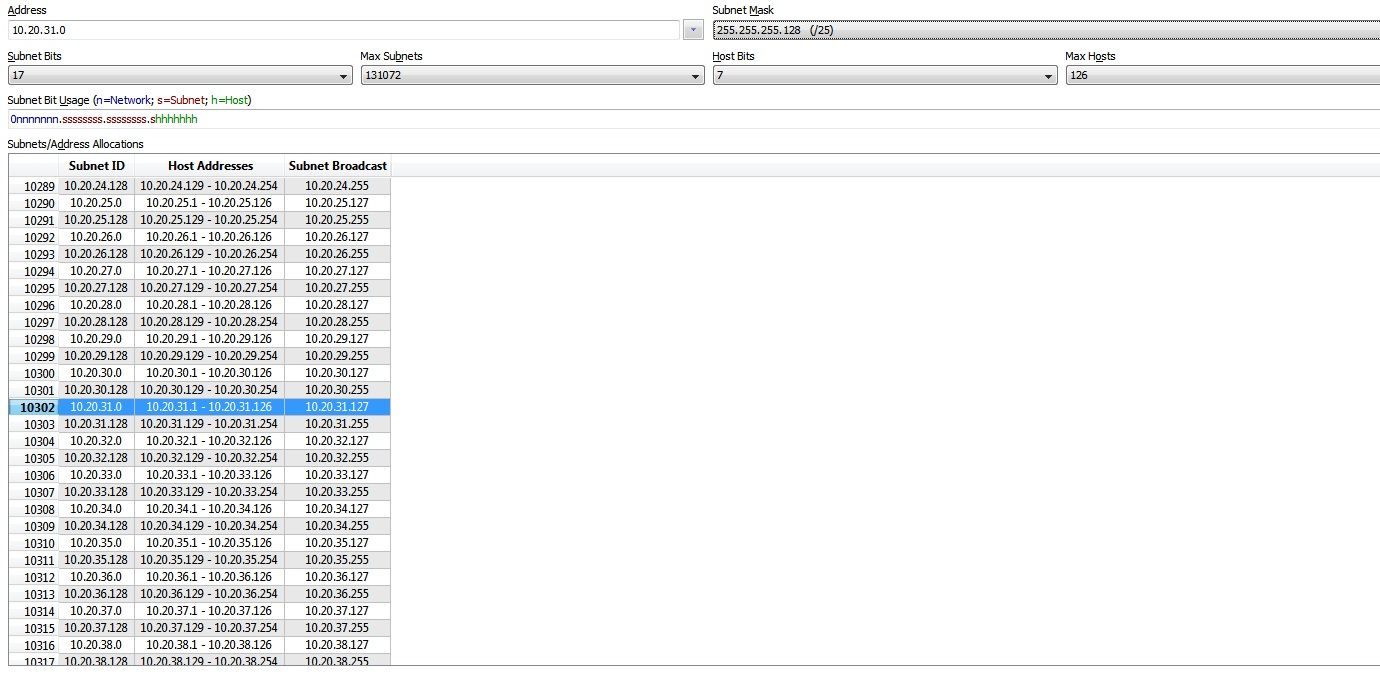

wir haben ein Klasse A Netz 10.20.31.0 im Einsatz. Die Mask die verwendet wird ist 255.255.255.128.

Bisher nutzen wir die Netzwerk ID 10303:

Netzwerkadresse: 10.20.31.128

Erster Host: 10.20.31.129

Letzter Host: 10.20.31.254

Broadcast: 10.20.31.255

In diesem Subnetz sind alle Geräte (Clients, Server, Drucker etc).

Problem:

Da wir ein IP Telefonanlagenserver haben, auf den auch per VPN zugegeriffen werden muss, sind für diesen im VPN Gerät damit das Telefonieren möglich ist, viele Ports (ein großer Portbereich) geöffnet. Stand jetzt für das komplette Netzwerk 10.20.31.0-10.20.31.255 ist diese Portfreigabe definiert, da nicht per IP möglich.

Nun haben wir aus Gründen der Sicherheit folgendes vor:

Die einzelnen Gruppen von Geräten sollen durch jeweils eigene Subnetze von dem Telefonanlagenserver getrennt werden.

Ansatz:

Geräte:

1. Server (6 Server):

Soll ID 10300 bekommmen.

2. Telefonanlagenserver (1 Server):

Soll ID 10301 bekommen.

3. Clients (intern) (25 Clients und 6 Drucker, Anzahl steigend): Subnetz ID 10303

Soll ID 10303 bekommen (dieses Subnetz wurde bisher für alle IP-Geräte des Standorts verwendet)

4. VPN-Clients (100 Geräte, Anzahl steigend): Subnetz ID 10302

Soll ID 10302 bekommen.

Im Router (Bintec) müssen dann entsprechend statische Routen konfiguriert werden, damit sich die Host aus den unterschiedlichen Subnetzen erreichen können.

Somit kann das Subnetz indem nur der Telefonanlagenserver drin ist, im VPN-Gerät geöffnet werden. Damit sind die Ports nicht auch für alle anderen Netzwerkgeräte geöffnet.

Fragen:

1.

Ist der oben beschrieben Ansatz so möglich?

2.

Was gibt es hierbei noch zu beobachten?

Danke für Tipps und weitere Informationen!

Gruß

wir haben ein Klasse A Netz 10.20.31.0 im Einsatz. Die Mask die verwendet wird ist 255.255.255.128.

Bisher nutzen wir die Netzwerk ID 10303:

Netzwerkadresse: 10.20.31.128

Erster Host: 10.20.31.129

Letzter Host: 10.20.31.254

Broadcast: 10.20.31.255

In diesem Subnetz sind alle Geräte (Clients, Server, Drucker etc).

Problem:

Da wir ein IP Telefonanlagenserver haben, auf den auch per VPN zugegeriffen werden muss, sind für diesen im VPN Gerät damit das Telefonieren möglich ist, viele Ports (ein großer Portbereich) geöffnet. Stand jetzt für das komplette Netzwerk 10.20.31.0-10.20.31.255 ist diese Portfreigabe definiert, da nicht per IP möglich.

Nun haben wir aus Gründen der Sicherheit folgendes vor:

Die einzelnen Gruppen von Geräten sollen durch jeweils eigene Subnetze von dem Telefonanlagenserver getrennt werden.

Ansatz:

Geräte:

1. Server (6 Server):

Soll ID 10300 bekommmen.

2. Telefonanlagenserver (1 Server):

Soll ID 10301 bekommen.

3. Clients (intern) (25 Clients und 6 Drucker, Anzahl steigend): Subnetz ID 10303

Soll ID 10303 bekommen (dieses Subnetz wurde bisher für alle IP-Geräte des Standorts verwendet)

4. VPN-Clients (100 Geräte, Anzahl steigend): Subnetz ID 10302

Soll ID 10302 bekommen.

Im Router (Bintec) müssen dann entsprechend statische Routen konfiguriert werden, damit sich die Host aus den unterschiedlichen Subnetzen erreichen können.

Somit kann das Subnetz indem nur der Telefonanlagenserver drin ist, im VPN-Gerät geöffnet werden. Damit sind die Ports nicht auch für alle anderen Netzwerkgeräte geöffnet.

Fragen:

1.

Ist der oben beschrieben Ansatz so möglich?

2.

Was gibt es hierbei noch zu beobachten?

Danke für Tipps und weitere Informationen!

Gruß

Please also mark the comments that contributed to the solution of the article

Content-Key: 191032

Url: https://administrator.de/contentid/191032

Printed on: April 25, 2024 at 04:04 o'clock

17 Comments

Latest comment

Hallo,

Dir ist schon bekannt das es Netz Klassen nicht mehr gibt, oder? Das nennt sich nun CIDR. Siehe auch http://de.wikipedia.org/wiki/Classless_Inter-Domain_Routing

Gruß,

Peter

Dir ist schon bekannt das es Netz Klassen nicht mehr gibt, oder? Das nennt sich nun CIDR. Siehe auch http://de.wikipedia.org/wiki/Classless_Inter-Domain_Routing

Netz 10.20.31.0 im Einsatz. Die Mask die verwendet wird ist 255.255.255.128.

Also ein 10.20.31.0/25er Netz.Bisher nutzen wir die Netzwerk ID 10303:

Was willst du uns hiermit sagen? Novell IPX ID?komplette Netzwerk 10.20.31.0-10.20.31.255 ist diese Portfreigabe definiert, da nicht per IP möglich.

Du gibst uns hier aber einen IP Bereich an und nirgendswo steht etwas von Ports. Was denn nun? Und deine Telefonanlage/Telefonanlagenserver braucht ganz viele Ports für VPN?Die einzelnen Gruppen von Geräten sollen durch jeweils eigene Subnetze von dem Telefonanlagenserver getrennt werden.

Also Subnetting eines 10.20.31.0/128er Netzes.Soll ID 10300 bekommmen.

?!? Schon wieder deine nicht definierte Netz ID.Soll ID 10301 bekommen.

?!?Soll ID 10303 bekommen

?!?Soll ID 10302 bekommen.

?!?Somit kann das Subnetz indem nur der Telefonanlagenserver drin ist, im VPN-Gerät geöffnet werden. Damit sind die Ports nicht auch für alle anderen Netzwerkgeräte geöffnet.

?!?Gruß,

Peter

Hallo,

Welches nur 2 sind. Du du aber schon dies durch dein

eingeschränkt hast, reden wir also nur über ein Netz nämlich dein 10.20.31.128/25.

Gruß,

Peter

Welches nur 2 sind. Du du aber schon dies durch dein

Netzwerkadresse: 10.20.31.128

(siehe Bild, Linke Spalte in meinem Beitrag).

Ja, in der Linken Spalte steht etwas. Was? Kann ich nicht sagen. Die Spalte hat keine Überschrift. Damit kann das auch (und danach sieht es aus) einfach nur ein fortlaufender Zähler sein. Genaueres kann dir aber der Hersteller dieser uns unbekannten Software sagen was in dieser Splate die fortlaufenden Zahlen für ein Bedeutung haben. Dein Ausbilder sollte es auch wissenGruß,

Peter

Hallo Mr. Subnet (Viper5000),

kann man die denn nicht einfach für die Trennung der ganzen Geräte einfach am Switch ein paar VLAN´s anlegen und gut ist es ? Ich meine wenn der Bintec Router und die Switche das unterstützen!?

Dann kannst Du auch schön mit den ID´s was machen nämlich mit VLAN ID´s!

Ich meine das das auf jeden Fall schneller geht und praktikabler sein wird.

Gruß

Dobby

kann man die denn nicht einfach für die Trennung der ganzen Geräte einfach am Switch ein paar VLAN´s anlegen und gut ist es ? Ich meine wenn der Bintec Router und die Switche das unterstützen!?

Dann kannst Du auch schön mit den ID´s was machen nämlich mit VLAN ID´s!

Ich meine das das auf jeden Fall schneller geht und praktikabler sein wird.

Gruß

Dobby

Wenn der Bintec 4 separate Ethernet Interfaces hat oder VLAN fähig ist wäre das ein gangbarer Weg.

Von der Option mit 4 separaten IP Netzen auf einem Draht zu arbeiten kann man dir nur dringenst abraten. Das ist offiziell im TCP/IP nicht definiert und führt in der Regel zwangsläufig zu ICMP Problemen und Problemen im Multicasting.

Besser also Finger weg davon in einem Produktivnetz !

Eine VLAN Segmentierung mit Routing über den Bintec ist in der Tat die sinnvollste Option für solch einen Trennung und auch "State of the Art" wie man sowas netztechnisch angeht.

Wie man technisch sowas im Detail realisiert sagt dir dieses Tutorial:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Die ToDos gelten analog natürlich auch für einen Bintec.

Von der Option mit 4 separaten IP Netzen auf einem Draht zu arbeiten kann man dir nur dringenst abraten. Das ist offiziell im TCP/IP nicht definiert und führt in der Regel zwangsläufig zu ICMP Problemen und Problemen im Multicasting.

Besser also Finger weg davon in einem Produktivnetz !

Eine VLAN Segmentierung mit Routing über den Bintec ist in der Tat die sinnvollste Option für solch einen Trennung und auch "State of the Art" wie man sowas netztechnisch angeht.

Wie man technisch sowas im Detail realisiert sagt dir dieses Tutorial:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Die ToDos gelten analog natürlich auch für einen Bintec.

Hallo,

wenn Du für behältst was das für ein Modell ist, musst Du das wohl oder übel selber erledigen.

Smart Switch für ~35 € mit VLAN Netgear GS105E

So neu können die nun auch nicht sein, wenn die so genannten kleinen SmartSwitche schon VLAN anlegen können.

ja der Bintec hat 4 separate Ethernet Interfaces (und unterstützt auch VLAN).

Heißt das wenn man per separater Verkabelung die 4 Interfaces verwenden würde, wäre es kein Problem

den beschriebenen Ansatz ohne VLANs zu realisieren?

Sollte in der Bedienungsanleitung des Bintec stehen, man hätte da auch mal reinschauen können, aberHeißt das wenn man per separater Verkabelung die 4 Interfaces verwenden würde, wäre es kein Problem

den beschriebenen Ansatz ohne VLANs zu realisieren?

wenn Du für behältst was das für ein Modell ist, musst Du das wohl oder übel selber erledigen.

Bsp:

Interface1: Server (verkabel mit Switch an dem alle Server angeschlossen sind)

Interface2: Telefonanlagenserver (mit dem Telefonanlagenserver verkabelt)

Interface3: Clients (verkabelt mit Switch an dem alle Clients angeschlossen sind)

Interface4: VPN-Clients (verkabelt mit dem VPN-Gerät auf das diese Clients einen Verbindungstunnel aufbauen)

In der Bedienungsanleitung steht das und nirgendwo anders!Interface1: Server (verkabel mit Switch an dem alle Server angeschlossen sind)

Interface2: Telefonanlagenserver (mit dem Telefonanlagenserver verkabelt)

Interface3: Clients (verkabelt mit Switch an dem alle Clients angeschlossen sind)

Interface4: VPN-Clients (verkabelt mit dem VPN-Gerät auf das diese Clients einen Verbindungstunnel aufbauen)

Denn wie bereits erwähnt, haben wir keine managed Switchs und daher keine VLAN fähigen Switchs. Die

recht neuen Switchs alle zu ersetzen kommt aus Kostengründen nicht in Frage.

Würdest Du denn bitte mal erzählen was Ihr für Switche habt für diese Angelegenheit!recht neuen Switchs alle zu ersetzen kommt aus Kostengründen nicht in Frage.

Smart Switch für ~35 € mit VLAN Netgear GS105E

So neu können die nun auch nicht sein, wenn die so genannten kleinen SmartSwitche schon VLAN anlegen können.

Gruß

Gruß zurück

. Heißt das wenn man per separater Verkabelung die 4 Interfaces verwenden würde, wäre es kein Problem den beschriebenen Ansatz ohne VLANs zu realisieren?

Ja, das wäre dann der richtige Ansatz und löst dein problem.

Pro Port dann ein Subnetz definieren und dann dort jeweils einen Switch pro Subnetz ran.

Bisschen umständlich aber wenn du doofe Billigswitches hast ist das deine einzige Chance, führt aber zum Erfolg !

Ja, das wäre dann der richtige Ansatz und löst dein problem.

Pro Port dann ein Subnetz definieren und dann dort jeweils einen Switch pro Subnetz ran.

Bisschen umständlich aber wenn du doofe Billigswitches hast ist das deine einzige Chance, führt aber zum Erfolg !

Ja, natürlich funktioniert das du musst nur darauf achten das diese Subnetzmasken sich NICHT überscheniden, da sonst logischerweise ein Routing unmöglich wird.

Das ist ja genau der tiefere Sinn von Subnetting...

Denkbar ist z.B. so ein Beispiel für 4 Netze:

1.) 10.20.31.0 mit 25 Bit Maske (255.255.255.128) = 10.20.31.1 bis 10.20.31.126

2.) 10.20.31.128 mit 28 Bit Maske (255.255.255.240) = 10.20.31.129 bis 10.20.31.142

3.) 10.20.31.144 mit 28 Bit Maske (255.255.255.240) = 10.20.31.145 bis 10.20.31.158

4.) 10.20.31.160 mit 30 Bit Maske (255.255.255.252) = 10.20.31.161 bis 10.20.31.162

oder

1.) 10.20.31.128 mit 26 Bit Maske (255.255.255.192) = 10.20.31.129 bis 10.20.31.190

2.) 10.20.31.192 mit 28 Bit Maske (255.255.255.240) = 10.20.31.193 bis 10.20.31.206

3.) 10.20.31.208 mit 28 Bit Maske (255.255.255.240) = 10.20.31.209 bis 10.20.31.222

4.) 10.20.31.224 mit 30 Bit Maske (255.255.255.252) = 10.20.31.225 bis 10.20.31.226

usw. usw. usw.

Es gibt zig Kombinationen die einzig davon abhängig sind wieviele IP Adressen du im Segment benötigst bzw. zukünftig benötigst (Skalierbarkeit)

Das ist ja genau der tiefere Sinn von Subnetting...

Denkbar ist z.B. so ein Beispiel für 4 Netze:

1.) 10.20.31.0 mit 25 Bit Maske (255.255.255.128) = 10.20.31.1 bis 10.20.31.126

2.) 10.20.31.128 mit 28 Bit Maske (255.255.255.240) = 10.20.31.129 bis 10.20.31.142

3.) 10.20.31.144 mit 28 Bit Maske (255.255.255.240) = 10.20.31.145 bis 10.20.31.158

4.) 10.20.31.160 mit 30 Bit Maske (255.255.255.252) = 10.20.31.161 bis 10.20.31.162

oder

1.) 10.20.31.128 mit 26 Bit Maske (255.255.255.192) = 10.20.31.129 bis 10.20.31.190

2.) 10.20.31.192 mit 28 Bit Maske (255.255.255.240) = 10.20.31.193 bis 10.20.31.206

3.) 10.20.31.208 mit 28 Bit Maske (255.255.255.240) = 10.20.31.209 bis 10.20.31.222

4.) 10.20.31.224 mit 30 Bit Maske (255.255.255.252) = 10.20.31.225 bis 10.20.31.226

usw. usw. usw.

Es gibt zig Kombinationen die einzig davon abhängig sind wieviele IP Adressen du im Segment benötigst bzw. zukünftig benötigst (Skalierbarkeit)

Hallo,

Wenn du die Netze so aufteilen willst. Spricht nichts dagegen.

Gruß,

Peter

Wenn du die Netze so aufteilen willst. Spricht nichts dagegen.

Gruß,

Peter

@viper5000

Du verschenkst ja quasi den ganzen Bereich 10.20.30.14 bis 10.20.30.128 und 10.20.30.131 bis 10.20.30.254 da du diese beiden .30er Subnetze völlig inkonsistent mittein in den gesamten Bereich gelegt hast.

Es würde doch viel mehr Sinn machen das homogen ans obere oder untere Ende des .30er Bereichs zu legen, denn so kannst du aus diesem Pool ggf. noch weitere Subnetze problemlos generieren oder die Masken vergrößern solltest du mehr Host IPs benötigen.

Besser wäre also

1.) 10.20.30.0 mit 28 Bit Maske (255.255.255.240) = 10.20.30.1 bis 10.20.30.14

2.) 10.20.30.16 mit 30 Bit Maske (255.255.255.252) = 10.20.30.17 bis 10.20.30.18

3.) 10.20.31.0 mit 25 Bit Maske (255.255.255.128) = 10.20.31.1 bis 10.20.31.126

4.) 10.20.31.128 mit 25 Bit Maske (255.255.255.128) = 10.20.31.129 bis 10.20.31.254

Wenn's das denn war bitte dann auch

How can I mark a post as solved?

nicht vergessen !

Du verschenkst ja quasi den ganzen Bereich 10.20.30.14 bis 10.20.30.128 und 10.20.30.131 bis 10.20.30.254 da du diese beiden .30er Subnetze völlig inkonsistent mittein in den gesamten Bereich gelegt hast.

Es würde doch viel mehr Sinn machen das homogen ans obere oder untere Ende des .30er Bereichs zu legen, denn so kannst du aus diesem Pool ggf. noch weitere Subnetze problemlos generieren oder die Masken vergrößern solltest du mehr Host IPs benötigen.

Besser wäre also

1.) 10.20.30.0 mit 28 Bit Maske (255.255.255.240) = 10.20.30.1 bis 10.20.30.14

2.) 10.20.30.16 mit 30 Bit Maske (255.255.255.252) = 10.20.30.17 bis 10.20.30.18

3.) 10.20.31.0 mit 25 Bit Maske (255.255.255.128) = 10.20.31.1 bis 10.20.31.126

4.) 10.20.31.128 mit 25 Bit Maske (255.255.255.128) = 10.20.31.129 bis 10.20.31.254

Wenn's das denn war bitte dann auch

How can I mark a post as solved?

nicht vergessen !