Nach neuem Zertifikat Outlook Fehler (Exchange 2010)

Hallo zusammen,

ich hoffe, dass mir hier jemand weiterhelfen kann...

Habe bei der Suche (administrator.de, Microsoft Technet und Google) leider nichts passendes gefunden.

Wir haben eine neue Domainadresse in unserer Firma und die Website ist auch erfolgreich umgezogen.

Nun ist auch das neues Zertifikat für unsere externen Exchange-Dienste da, damit OWA, etc. auch mit der neuen Domain funktioniert.

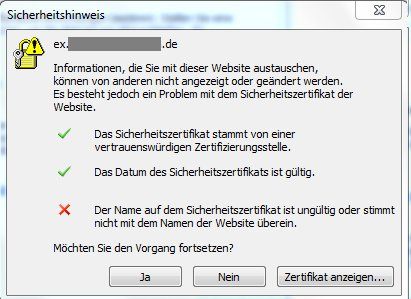

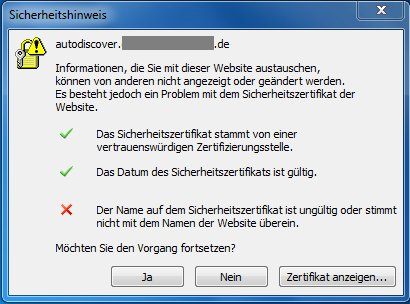

Die Eintragung des neuen Exchange-Zertifikates hat auch reibungslos geklappt, nur leider bekommen die Outlook-User folgende Fehler ausgegeben:

"Der Name auf dem Sicherheitszertifikat ist ungültig oder stimmt nicht mit dem Namen der Website überein."

Das oben ausgegraute ist unsere alte Adresse, aber bei "Zertifikat anzeigen" ist das das neue Zertifikat hinterlegt. (So wie es auch sein soll.)

Also irgendwo auf dem Exchange muss noch die alte Adresse hinterlegt sein.

Diese Schritte wurden durchgeführt:

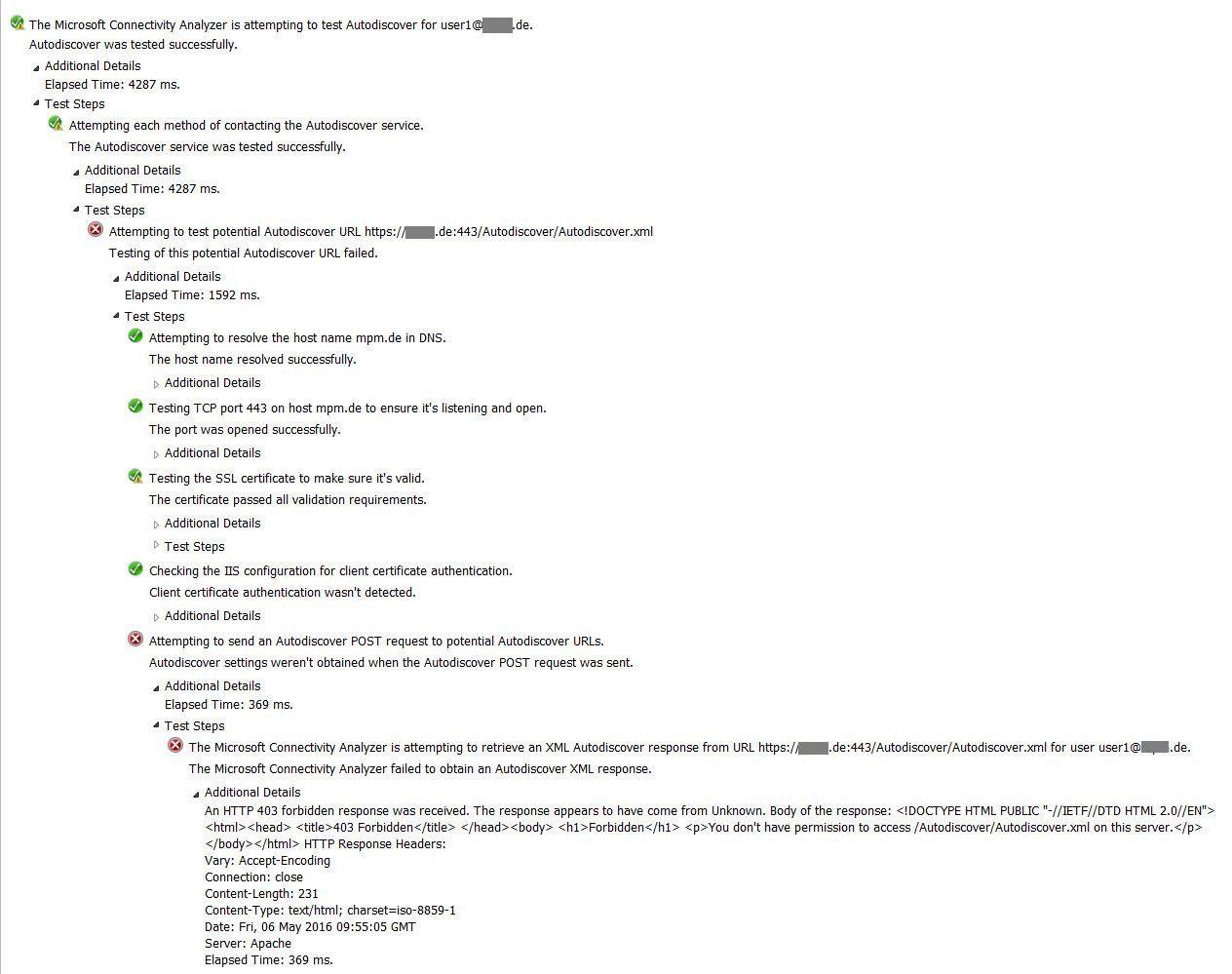

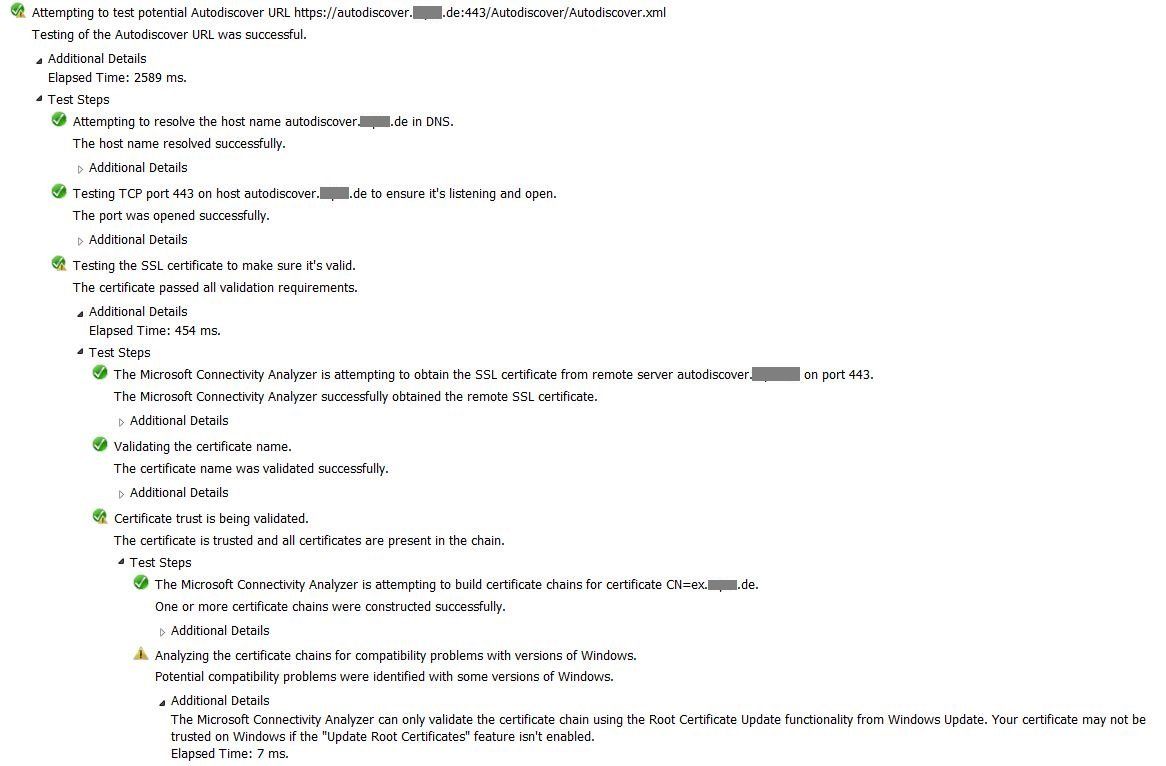

Ich habe auch mal den Remote Connectivity Analyzer von Microsoft für Autodiscovery gemacht und der Test wurde mit Warnungen abgeschlossen:

Die Frage ist halt, ob dies auch das Problem fixt oder nur allgemeine Warnhinweise sind...

Leider habe ich solch ein "Umzug" noch nie vorher gemacht und weiß deshalb nicht genau, wo ich noch etwas eintragen/abändern muss, damit alles klappt, wie es sein sollte...

Schon mal vielen Dank im voraus!!

LG

Adrian

PS: Der Exchange funktionieren einwandfrei und der Versand der Mails, sowie OWA und externe Dienste sind verfügbar. Lediglich diese blöde Zertifikatsfehlermeldung kommt...

ich hoffe, dass mir hier jemand weiterhelfen kann...

Habe bei der Suche (administrator.de, Microsoft Technet und Google) leider nichts passendes gefunden.

Wir haben eine neue Domainadresse in unserer Firma und die Website ist auch erfolgreich umgezogen.

Nun ist auch das neues Zertifikat für unsere externen Exchange-Dienste da, damit OWA, etc. auch mit der neuen Domain funktioniert.

Die Eintragung des neuen Exchange-Zertifikates hat auch reibungslos geklappt, nur leider bekommen die Outlook-User folgende Fehler ausgegeben:

"Der Name auf dem Sicherheitszertifikat ist ungültig oder stimmt nicht mit dem Namen der Website überein."

Das oben ausgegraute ist unsere alte Adresse, aber bei "Zertifikat anzeigen" ist das das neue Zertifikat hinterlegt. (So wie es auch sein soll.)

Also irgendwo auf dem Exchange muss noch die alte Adresse hinterlegt sein.

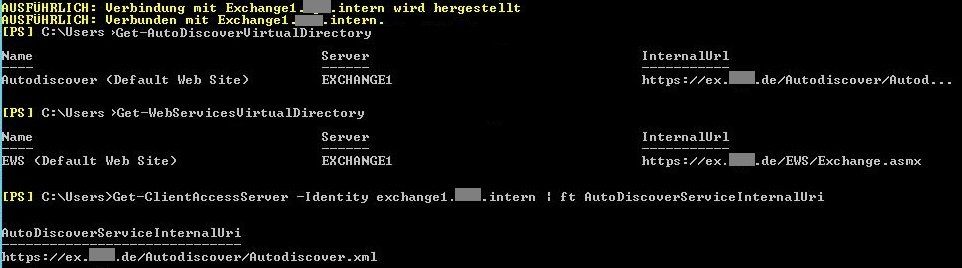

Diese Schritte wurden durchgeführt:

- In der "Serverkonfiguration" --> "Clientzugriff" alle Elemente auf die neue Externe Adress-URL umgestellt (also den alten Hostname durch den neuen ersetzt)

- In der Exchange Verwaltungsshell die AutoDiscoverServiceInternalUri auf den externen FQDN geändert, damit es dem ausgestellten Zertifikat entspricht

Ich habe auch mal den Remote Connectivity Analyzer von Microsoft für Autodiscovery gemacht und der Test wurde mit Warnungen abgeschlossen:

Die Frage ist halt, ob dies auch das Problem fixt oder nur allgemeine Warnhinweise sind...

Leider habe ich solch ein "Umzug" noch nie vorher gemacht und weiß deshalb nicht genau, wo ich noch etwas eintragen/abändern muss, damit alles klappt, wie es sein sollte...

Schon mal vielen Dank im voraus!!

LG

Adrian

PS: Der Exchange funktionieren einwandfrei und der Versand der Mails, sowie OWA und externe Dienste sind verfügbar. Lediglich diese blöde Zertifikatsfehlermeldung kommt...

Please also mark the comments that contributed to the solution of the article

Content-Key: 303840

Url: https://administrator.de/contentid/303840

Printed on: April 19, 2024 at 14:04 o'clock

14 Comments

Latest comment

Hallo Adrian,

ich bin mir nicht ganz sicher ob es zur Lösung deines Problems beiträgt, aber in deinem letzten Screenshot steht etwas von "Update Root Certificate Feature is not enabled" - Hast du das mal überprüft?

--> Die hier laden einfach das "neue" Zertifikat über Windows Update nach.

Gruß Atomique

ich bin mir nicht ganz sicher ob es zur Lösung deines Problems beiträgt, aber in deinem letzten Screenshot steht etwas von "Update Root Certificate Feature is not enabled" - Hast du das mal überprüft?

--> Die hier laden einfach das "neue" Zertifikat über Windows Update nach.

Gruß Atomique

Moin,

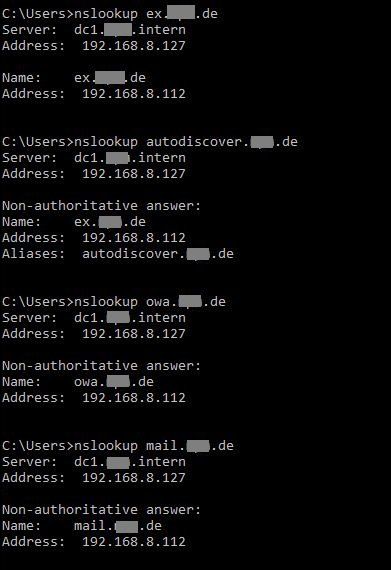

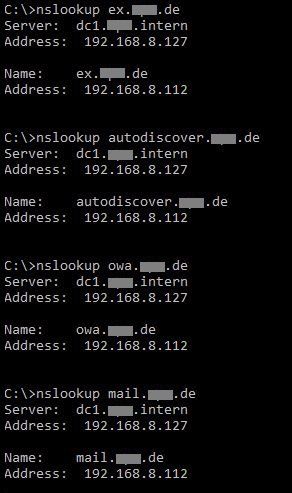

In deinem Screenshot sehe ich einmal ex.domain.de und autodiscover.domain.de. Sind die beiden Domains im Zertifikat aufgeführt oder handelt es sich um ein Wildcard-Zertifikat?

Gruß,

Dani

Die Eintragung des neuen Exchange-Zertifikates hat auch reibungslos geklappt, nur leider bekommen die Outlook-User folgende Fehler ausgegeben:

Erscheint die Meldung bei Clients welche im LAN stehen oder bei Outlook Anywhere über das Internet?In deinem Screenshot sehe ich einmal ex.domain.de und autodiscover.domain.de. Sind die beiden Domains im Zertifikat aufgeführt oder handelt es sich um ein Wildcard-Zertifikat?

Diese Schritte wurden durchgeführt:

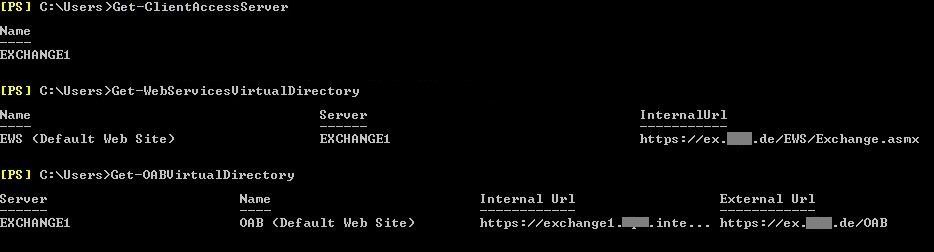

Du kannst noch die Werte von- Get-ClientAccessServer

- Get-WebServicesVirtualDirectory

- Get-OABVirtualDirectory

Gruß,

Dani

...das "Non-authoritative" steht doch nur dort, weil es nicht als CN, sondern als SAN eingetragen ist, oder?

Glaub ich kaum... C:\>nslookup exchange.x.y.z.de

Server: dc05.izbw.de

Address: 10.x.y.72

Name: exchange02.x.y.z.de

Address: 10.x.x.72

Aliases: exchange.x.y.z.de

C:\>Gruß,

Dani

Hi,

wurde das vorhandene Outlook-Profil auf den neuen EX nur umgestellt oder wurde ein absolut neues Outlook Profil angelegt ?

Es ist nämlich so das Outlook nur bei einer Umstellung intern Verweise auf den alten Domain-Namen beibehält welche dann dieses krumme Verhalten provozieren können.

Also bei Domain-Namenwechsel solltest du dringend das Outlook-Profil resetten bzw. neu anlegen.

wurde das vorhandene Outlook-Profil auf den neuen EX nur umgestellt oder wurde ein absolut neues Outlook Profil angelegt ?

Es ist nämlich so das Outlook nur bei einer Umstellung intern Verweise auf den alten Domain-Namen beibehält welche dann dieses krumme Verhalten provozieren können.

Also bei Domain-Namenwechsel solltest du dringend das Outlook-Profil resetten bzw. neu anlegen.

Moin!

Ist ja noch nicht sooo lange her. Gibt's hier schon was neues? Ich hab' nämlich das gleiche Problem, bin sämtliche Tips hier auch nochmal durchgegangen und behelfe mir im Moment damit, dass ich per GPO die Abfrage des Zertifikats verweigere, weil es reichlich egal ist, ob ich ja oder nein oder peng antworte.

In dem Zusammenhang ist mir aufgefallen: auch, wenn ich ein neues Outlook-Profil anlege und sogar dann, wenn ich das alte lösche, mich vom Terminalserver abmelde, wieder anmelde und erst dann ein neues Profil anlege, bleiben die alten Informationen enthalten, es gibt lediglich in der Registry einen Eintrag darüber, dass das Profil als gelöscht gilt. Entferne ich den Schlüssel, ist das Profil wieder da. Also habe ich mal manuell so richtig gelöscht und sogar das ganze Benutzerprofil schon zum Teufel gejagt. Immer dasselbe.

Und im Zusammenhang damit auch noch folgendes Problem: wenn ich mein Windows-Passwort wechseln will, erklärt mir der Server: "Die Sicherheitsdatenbank auf dem Server enthält kein Comupterkonto für diese Arbeitsstationsvertrauensstellung". Eine Passwortänderung der User ist also derzeit nur administrativ möglich.

Weiß da jemand was dazu?

Y.

Ist ja noch nicht sooo lange her. Gibt's hier schon was neues? Ich hab' nämlich das gleiche Problem, bin sämtliche Tips hier auch nochmal durchgegangen und behelfe mir im Moment damit, dass ich per GPO die Abfrage des Zertifikats verweigere, weil es reichlich egal ist, ob ich ja oder nein oder peng antworte.

In dem Zusammenhang ist mir aufgefallen: auch, wenn ich ein neues Outlook-Profil anlege und sogar dann, wenn ich das alte lösche, mich vom Terminalserver abmelde, wieder anmelde und erst dann ein neues Profil anlege, bleiben die alten Informationen enthalten, es gibt lediglich in der Registry einen Eintrag darüber, dass das Profil als gelöscht gilt. Entferne ich den Schlüssel, ist das Profil wieder da. Also habe ich mal manuell so richtig gelöscht und sogar das ganze Benutzerprofil schon zum Teufel gejagt. Immer dasselbe.

Und im Zusammenhang damit auch noch folgendes Problem: wenn ich mein Windows-Passwort wechseln will, erklärt mir der Server: "Die Sicherheitsdatenbank auf dem Server enthält kein Comupterkonto für diese Arbeitsstationsvertrauensstellung". Eine Passwortänderung der User ist also derzeit nur administrativ möglich.

Weiß da jemand was dazu?

Y.