Pix 515E zu Pix 501 verbindung über Fritz!Box 7170SL

Hallo zusammen,

ich bin kurz vor der Verzweiflung. Wir haben folgendes Problem:

Wenn wir versuchen eine VPN Verbindung zwischen einer 515E PIX zu einer 501er herzustellen, bleibt die Verbindung mit der Meldung mm_no_state kurz hängen und bricht dann ab. Ohne die Fritzbox dazwischen funktioniert es problemlos.

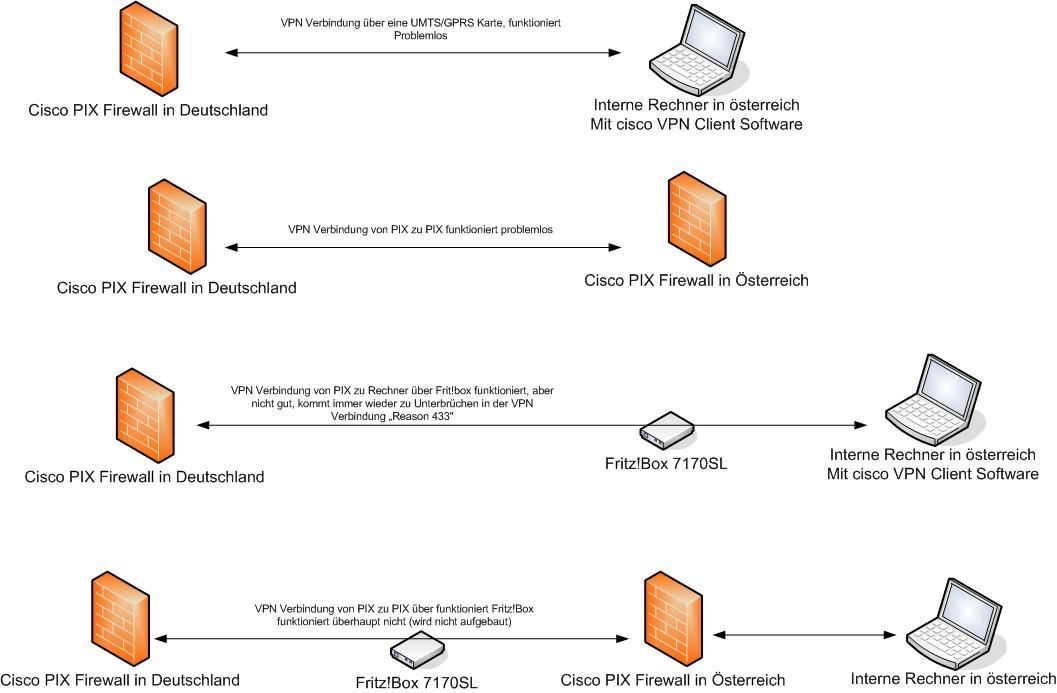

Zur veranschaulichung folgendes Bild:

Problem 1:

Bezüglich der FM: Reason 433 habe ich gelesen, dass diese mit dem Befehl isakmp nat-t... gelöst wird. Leider kann ich den Befehl auf der PIX 515E nicht eingeben (Version 6.2(2) ), muss ich diese evtl. erst updaten? Wenn ja, kann ich die BIN-Dateien, welche auf der CD von der 501 sind auch für die 515E nehmen?

Problem 2:

Wie bekomme ich die VPN Verbindung zwischen den Pixen wieder zum laufen? Wir hatten bereits folgende Ports auf der Fritzbox freigeschalten, was allerdings kein Erfolg gebracht hat:

UDP 500

UDP 1701

UDP 4500

UDP 10000

TCP 10000

GRE

ESP

Leider müßen wir diese Fritzbox verwenden, da die Variante pix zu pix ohne fritzbox in der Wohnung eines Mitarbeiters stattfand und jetzt im Büro die Fritzbox da steht.

Cisco PIX 515E Config:

Building configuration...

PIX Version 6.2(2)

nameif ethernet0 outside security0

nameif ethernet1 inside security100

nameif ethernet2 dmz security10

enable password X encrypted

passwd X encrypted

hostname PIXXXX01

domain-name XXX

fixup protocol ftp 21

fixup protocol http 80

fixup protocol h323 h225 1720

fixup protocol h323 ras 1718-1719

fixup protocol ils 389

fixup protocol rsh 514

fixup protocol rtsp 554

fixup protocol smtp 25

fixup protocol sqlnet 1521

fixup protocol sip 5060

fixup protocol skinny 2000

names

name 10.1.0.16 SERVER1

name 10.0.0.4 DOMINOINSIDE

name 62.153.XX.XX dnshp

name 10.1.0.8 routerxx

name 192.168.0.0 gmbhlan

name 10.0.0.0 aglan

object-group service XXX_TCP tcp

description XXX TCP PORTS

port-object eq whois

port-object eq pcanywhere-data

port-object eq echo

port-object eq telnet

port-object eq citrix-ica

port-object eq domain

port-object eq ftp-data

port-object eq netbios-ssn

port-object eq www

port-object eq ftp

port-object eq https

object-group service XXX_UDP udp

description XXX UPD PORTS

port-object eq tftp

port-object eq pcanywhere-status

port-object eq nameserver

port-object eq echo

port-object eq domain

port-object eq 1604

port-object eq dnsix

port-object eq ntp

port-object eq netbios-ns

port-object eq netbios-dgm

port-object eq who

access-list outside_access_in permit tcp any host dnshp eq smtp

access-list outside_access_in permit tcp any host dnshp eq www

access-list outside_access_in permit icmp any any

access-list dmz_access_in permit tcp host SERVER1 eq smtp host 10.1.0.4 eq smtp

access-list dmz_access_in permit tcp host SERVER1 eq lotusnotes host 10.1.0.4 eq lotusnotes

access-list dmz_access_in permit ip host SERVER1 host 10.1.0.2

access-list dmz_access_in permit ip any any

access-list inside_outbound_nat0_acl permit ip any 10.0.0.192 255.255.255.192

access-list inside_outbound_nat0_acl permit ip aglan 255.255.0.0 gmbhlan 255.255.255.0

access-list inside_access_in permit ip any any

access-list inside_access_in permit tcp host 10.0.0.2 host SERVER1

access-list inside_access_in permit ip host 10.0.0.2 host SERVER1

access-list outside_cryptomap_dyn_20 permit ip any 10.0.0.192 255.255.255.192

access-list outside_cryptomap_20 permit ip aglan 255.255.0.0 gmbhlan 255.255.255.0

access-list outside_cryptomap_dyn_40 permit ip any 10.0.0.192 255.255.255.192

access-list XXX_splitTunnelAcl permit ip aglan 255.255.0.0 any

access-list XXX_splitTunnelAcl permit ip aglan 255.0.0.0 any

pager lines 24

logging on

interface ethernet0 auto

interface ethernet1 auto

interface ethernet2 auto

mtu outside 1500

mtu inside 1500

mtu dmz 1500

ip address outside 62.153.XX.XX 255.255.255.248

ip address inside 10.0.0.1 255.255.0.0

ip address dmz 10.1.0.1 255.255.255.0

ip audit info action alarm

ip audit attack action alarm

ip local pool XXXVPN 10.0.0.210-10.0.0.230

pdm location SERVER1 255.255.255.255 dmz

pdm location DOMINOINSIDE 255.255.255.255 inside

pdm location XX.XX.XX.XX 255.255.255.255 dmz

pdm location 10.0.0.2 255.255.255.255 inside

pdm location gmbhlan 255.255.255.0 outside

pdm location 10.0.0.12 255.255.255.255 inside

pdm location 10.10.0.0 255.255.0.0 outside

pdm location gmbhlan 255.255.0.0 outside

pdm logging debugging 100

pdm history enable

arp timeout 14400

global (outside) 1 62.153.XX.XX

global (dmz) 3 10.1.0.4

global (dmz) 2 interface

global (dmz) 1 10.1.0.2

nat (inside) 0 access-list inside_outbound_nat0_acl

nat (inside) 1 0.0.0.0 0.0.0.0 0 0

nat (dmz) 1 0.0.0.0 0.0.0.0 0 0

static (dmz,outside) dnshp SERVER1 netmask 255.255.255.255 0 0

static (inside,dmz) 10.1.0.4 DOMINOINSIDE netmask 255.255.255.255 0 0

access-group outside_access_in in interface outside

access-group inside_access_in in interface inside

access-group dmz_access_in in interface dmz

route outside 0.0.0.0 0.0.0.0 62.153.XX.XX 1

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 rpc 0:10:00 h323 0:05:00 sip 0:30:00 sip_media 0:02:00

timeout uauth 0:05:00 absolute

aaa-server TACACS+ protocol tacacs+

aaa-server RADIUS protocol radius

aaa-server LOCAL protocol local

http server enable

http aglan 255.255.0.0 inside

no snmp-server location

no snmp-server contact

snmp-server community public

no snmp-server enable traps

floodguard enable

sysopt connection permit-ipsec

no sysopt route dnat

crypto ipsec transform-set ESP-3DES-MD5 esp-3des esp-md5-hmac

crypto ipsec transform-set ESP-3DES-SHA esp-3des esp-sha-hmac

crypto dynamic-map outside_dyn_map 20 match address outside_cryptomap_dyn_20

crypto dynamic-map outside_dyn_map 20 set transform-set ESP-3DES-SHA

crypto dynamic-map outside_dyn_map 40 match address outside_cryptomap_dyn_40

crypto dynamic-map outside_dyn_map 40 set transform-set ESP-3DES-SHA

crypto map outside_map 20 ipsec-isakmp

crypto map outside_map 20 match address outside_cryptomap_20

crypto map outside_map 20 set peer 85.124.56.200

crypto map outside_map 20 set transform-set ESP-3DES-MD5

crypto map outside_map 65535 ipsec-isakmp dynamic outside_dyn_map

crypto map outside_map interface outside

isakmp enable outside

isakmp key address 85.124.XX.XX netmask 255.255.255.255 no-xauth no-config-mode

isakmp policy 20 authentication pre-share

isakmp policy 20 encryption 3des

isakmp policy 20 hash sha

isakmp policy 20 group 2

isakmp policy 20 lifetime 86400

vpngroup XXX address-pool XXXVPN

vpngroup XXX dns-server 10.0.0.2 10.0.0.12

vpngroup XXX wins-server 10.0.0.2 10.0.0.12

vpngroup XXX split-tunnel XXX_splitTunnelAcl

vpngroup XXX idle-time 1800

vpngroup XXX password

telnet timeout 5

ssh 0.0.0.0 0.0.0.0 outside

ssh timeout 5

terminal width 80

Cryptochecksum:XX

[OK]

ich bin kurz vor der Verzweiflung. Wir haben folgendes Problem:

Wenn wir versuchen eine VPN Verbindung zwischen einer 515E PIX zu einer 501er herzustellen, bleibt die Verbindung mit der Meldung mm_no_state kurz hängen und bricht dann ab. Ohne die Fritzbox dazwischen funktioniert es problemlos.

Zur veranschaulichung folgendes Bild:

Problem 1:

Bezüglich der FM: Reason 433 habe ich gelesen, dass diese mit dem Befehl isakmp nat-t... gelöst wird. Leider kann ich den Befehl auf der PIX 515E nicht eingeben (Version 6.2(2) ), muss ich diese evtl. erst updaten? Wenn ja, kann ich die BIN-Dateien, welche auf der CD von der 501 sind auch für die 515E nehmen?

Problem 2:

Wie bekomme ich die VPN Verbindung zwischen den Pixen wieder zum laufen? Wir hatten bereits folgende Ports auf der Fritzbox freigeschalten, was allerdings kein Erfolg gebracht hat:

UDP 500

UDP 1701

UDP 4500

UDP 10000

TCP 10000

GRE

ESP

Leider müßen wir diese Fritzbox verwenden, da die Variante pix zu pix ohne fritzbox in der Wohnung eines Mitarbeiters stattfand und jetzt im Büro die Fritzbox da steht.

Cisco PIX 515E Config:

Building configuration...

- Saved

PIX Version 6.2(2)

nameif ethernet0 outside security0

nameif ethernet1 inside security100

nameif ethernet2 dmz security10

enable password X encrypted

passwd X encrypted

hostname PIXXXX01

domain-name XXX

fixup protocol ftp 21

fixup protocol http 80

fixup protocol h323 h225 1720

fixup protocol h323 ras 1718-1719

fixup protocol ils 389

fixup protocol rsh 514

fixup protocol rtsp 554

fixup protocol smtp 25

fixup protocol sqlnet 1521

fixup protocol sip 5060

fixup protocol skinny 2000

names

name 10.1.0.16 SERVER1

name 10.0.0.4 DOMINOINSIDE

name 62.153.XX.XX dnshp

name 10.1.0.8 routerxx

name 192.168.0.0 gmbhlan

name 10.0.0.0 aglan

object-group service XXX_TCP tcp

description XXX TCP PORTS

port-object eq whois

port-object eq pcanywhere-data

port-object eq echo

port-object eq telnet

port-object eq citrix-ica

port-object eq domain

port-object eq ftp-data

port-object eq netbios-ssn

port-object eq www

port-object eq ftp

port-object eq https

object-group service XXX_UDP udp

description XXX UPD PORTS

port-object eq tftp

port-object eq pcanywhere-status

port-object eq nameserver

port-object eq echo

port-object eq domain

port-object eq 1604

port-object eq dnsix

port-object eq ntp

port-object eq netbios-ns

port-object eq netbios-dgm

port-object eq who

access-list outside_access_in permit tcp any host dnshp eq smtp

access-list outside_access_in permit tcp any host dnshp eq www

access-list outside_access_in permit icmp any any

access-list dmz_access_in permit tcp host SERVER1 eq smtp host 10.1.0.4 eq smtp

access-list dmz_access_in permit tcp host SERVER1 eq lotusnotes host 10.1.0.4 eq lotusnotes

access-list dmz_access_in permit ip host SERVER1 host 10.1.0.2

access-list dmz_access_in permit ip any any

access-list inside_outbound_nat0_acl permit ip any 10.0.0.192 255.255.255.192

access-list inside_outbound_nat0_acl permit ip aglan 255.255.0.0 gmbhlan 255.255.255.0

access-list inside_access_in permit ip any any

access-list inside_access_in permit tcp host 10.0.0.2 host SERVER1

access-list inside_access_in permit ip host 10.0.0.2 host SERVER1

access-list outside_cryptomap_dyn_20 permit ip any 10.0.0.192 255.255.255.192

access-list outside_cryptomap_20 permit ip aglan 255.255.0.0 gmbhlan 255.255.255.0

access-list outside_cryptomap_dyn_40 permit ip any 10.0.0.192 255.255.255.192

access-list XXX_splitTunnelAcl permit ip aglan 255.255.0.0 any

access-list XXX_splitTunnelAcl permit ip aglan 255.0.0.0 any

pager lines 24

logging on

interface ethernet0 auto

interface ethernet1 auto

interface ethernet2 auto

mtu outside 1500

mtu inside 1500

mtu dmz 1500

ip address outside 62.153.XX.XX 255.255.255.248

ip address inside 10.0.0.1 255.255.0.0

ip address dmz 10.1.0.1 255.255.255.0

ip audit info action alarm

ip audit attack action alarm

ip local pool XXXVPN 10.0.0.210-10.0.0.230

pdm location SERVER1 255.255.255.255 dmz

pdm location DOMINOINSIDE 255.255.255.255 inside

pdm location XX.XX.XX.XX 255.255.255.255 dmz

pdm location 10.0.0.2 255.255.255.255 inside

pdm location gmbhlan 255.255.255.0 outside

pdm location 10.0.0.12 255.255.255.255 inside

pdm location 10.10.0.0 255.255.0.0 outside

pdm location gmbhlan 255.255.0.0 outside

pdm logging debugging 100

pdm history enable

arp timeout 14400

global (outside) 1 62.153.XX.XX

global (dmz) 3 10.1.0.4

global (dmz) 2 interface

global (dmz) 1 10.1.0.2

nat (inside) 0 access-list inside_outbound_nat0_acl

nat (inside) 1 0.0.0.0 0.0.0.0 0 0

nat (dmz) 1 0.0.0.0 0.0.0.0 0 0

static (dmz,outside) dnshp SERVER1 netmask 255.255.255.255 0 0

static (inside,dmz) 10.1.0.4 DOMINOINSIDE netmask 255.255.255.255 0 0

access-group outside_access_in in interface outside

access-group inside_access_in in interface inside

access-group dmz_access_in in interface dmz

route outside 0.0.0.0 0.0.0.0 62.153.XX.XX 1

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 rpc 0:10:00 h323 0:05:00 sip 0:30:00 sip_media 0:02:00

timeout uauth 0:05:00 absolute

aaa-server TACACS+ protocol tacacs+

aaa-server RADIUS protocol radius

aaa-server LOCAL protocol local

http server enable

http aglan 255.255.0.0 inside

no snmp-server location

no snmp-server contact

snmp-server community public

no snmp-server enable traps

floodguard enable

sysopt connection permit-ipsec

no sysopt route dnat

crypto ipsec transform-set ESP-3DES-MD5 esp-3des esp-md5-hmac

crypto ipsec transform-set ESP-3DES-SHA esp-3des esp-sha-hmac

crypto dynamic-map outside_dyn_map 20 match address outside_cryptomap_dyn_20

crypto dynamic-map outside_dyn_map 20 set transform-set ESP-3DES-SHA

crypto dynamic-map outside_dyn_map 40 match address outside_cryptomap_dyn_40

crypto dynamic-map outside_dyn_map 40 set transform-set ESP-3DES-SHA

crypto map outside_map 20 ipsec-isakmp

crypto map outside_map 20 match address outside_cryptomap_20

crypto map outside_map 20 set peer 85.124.56.200

crypto map outside_map 20 set transform-set ESP-3DES-MD5

crypto map outside_map 65535 ipsec-isakmp dynamic outside_dyn_map

crypto map outside_map interface outside

isakmp enable outside

isakmp key address 85.124.XX.XX netmask 255.255.255.255 no-xauth no-config-mode

isakmp policy 20 authentication pre-share

isakmp policy 20 encryption 3des

isakmp policy 20 hash sha

isakmp policy 20 group 2

isakmp policy 20 lifetime 86400

vpngroup XXX address-pool XXXVPN

vpngroup XXX dns-server 10.0.0.2 10.0.0.12

vpngroup XXX wins-server 10.0.0.2 10.0.0.12

vpngroup XXX split-tunnel XXX_splitTunnelAcl

vpngroup XXX idle-time 1800

vpngroup XXX password

telnet timeout 5

ssh 0.0.0.0 0.0.0.0 outside

ssh timeout 5

terminal width 80

Cryptochecksum:XX

- end

[OK]

Cisco PIX 501 Config:

Building configuration... - Saved

PIX Version 6.3(4)

interface ethernet0 auto

interface ethernet1 100full

nameif ethernet0 outside security0

nameif ethernet1 inside security100

enable password XXXXXXXXXX encrypted

passwd XXXXXXXX encrypted

hostname pixfirewall

domain-name XXX

fixup protocol dns maximum-length 512

fixup protocol ftp 21

fixup protocol h323 h225 1720

fixup protocol h323 ras 1718-1719

fixup protocol http 80

fixup protocol rsh 514

fixup protocol rtsp 554

fixup protocol sip 5060

fixup protocol sip udp 5060

fixup protocol skinny 2000

fixup protocol smtp 25

fixup protocol sqlnet 1521

fixup protocol tftp 69

names

name 10.0.0.0 XXX

access-list inside_access_in permit ip any any

access-list inside_outbound_nat0_acl permit ip any 192.168.0.192 255.255.255.224

access-list inside_outbound_nat0_acl permit ip any XXX 255.255.255.0

access-list outside_cryptomap_dyn_20 permit ip any 192.168.0.192 255.255.255.224

access-list outside_access_in permit icmp any any

access-list outside_cryptomap_20 permit ip 192.168.0.0 255.255.255.0 XXX 255.255.0.0

pager lines 24

mtu outside 1500

mtu inside 1500

ip address outside dhcp retry 4

ip address inside 192.168.0.1 255.255.255.0

ip audit info action alarm

ip audit attack action alarm

ip local pool GMBH 192.168.0.200-192.168.0.220

pdm location 192.168.1.10 255.255.255.255 inside

pdm location 192.168.1.0 255.255.255.0 inside

pdm location 62.153.XX.XX 255.255.255.255 outside

pdm location XXX 255.254.0.0 outside

pdm location 192.168.0.0 255.255.254.0 inside

pdm location XXX 255.255.0.0 outside

pdm location XXX 255.255.255.0 outside

pdm location 210.23.227.50 255.255.255.255 outside

pdm logging informational 100

pdm history enable

arp timeout 14400

global (outside) 1 interface

nat (inside) 0 access-list inside_outbound_nat0_acl

nat (inside) 1 0.0.0.0 0.0.0.0 0 0

access-group outside_access_in in interface outside

access-group inside_access_in in interface inside

route outside 0.0.0.0 0.0.0.0 213.164.89.57 1

timeout xlate 0:05:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 rpc 0:10:00 h225 1:00:00

timeout h323 0:05:00 mgcp 0:05:00 sip 0:30:00 sip_media 0:02:00

timeout uauth 0:05:00 absolute

aaa-server TACACS+ protocol tacacs+

aaa-server TACACS+ max-failed-attempts 3

aaa-server TACACS+ deadtime 10

aaa-server RADIUS protocol radius

aaa-server RADIUS max-failed-attempts 3

aaa-server RADIUS deadtime 10

aaa-server LOCAL protocol local

http server enable

http 62.153.XX.XX 255.255.255.255 outside

http 0.0.0.0 0.0.0.0 inside

no snmp-server location

no snmp-server contact

snmp-server community public

no snmp-server enable traps

floodguard enable

sysopt connection permit-ipsec

sysopt connection permit-l2tp

crypto ipsec transform-set ESP-3DES-MD5 esp-3des esp-md5-hmac

crypto ipsec transform-set ESP-3DES-SHA esp-3des esp-sha-hmac

crypto dynamic-map outside_dyn_map 20 match address outside_cryptomap_dyn_20

crypto dynamic-map outside_dyn_map 20 set transform-set ESP-3DES-MD5

crypto map outside_map 20 ipsec-isakmp

crypto map outside_map 20 match address outside_cryptomap_20

crypto map outside_map 20 set peer 62.153.XX.XX

crypto map outside_map 20 set transform-set ESP-3DES-MD5

crypto map outside_map 65535 ipsec-isakmp dynamic outside_dyn_map

crypto map outside_map interface outside

isakmp enable outside

isakmp key address 62.153.XX.XX netmask 255.255.255.255 no-xauth no-config-mode

isakmp policy 20 authentication pre-share

isakmp policy 20 encryption 3des

isakmp policy 20 hash sha

isakmp policy 20 group 2

isakmp policy 20 lifetime 86400

vpngroup GMBH address-pool GMBH

vpngroup GMBH idle-time 1800

vpngroup GMBH password

telnet timeout 5

ssh 0.0.0.0 0.0.0.0 outside

ssh timeout 5

management-access inside

console timeout 0

dhcpd address 192.168.0.2-192.168.0.33 inside

dhcpd dns 10.0.0.2 10.0.0.12

dhcpd wins 10.0.0.12 10.0.0.2

dhcpd lease 3600

dhcpd ping_timeout 750

dhcpd domain XXX

dhcpd auto_config outside

dhcpd enable inside

vpnclient server XX.XX.XX.XX

vpnclient mode client-mode

vpnclient vpngroup XXX password

terminal width 80

Cryptochecksum:XXX- end

[OK]

Please also mark the comments that contributed to the solution of the article

Content-Key: 71917

Url: https://administrator.de/contentid/71917

Printed on: April 25, 2024 at 18:04 o'clock

3 Comments

Latest comment

Arbeitet die Fritzbox als Modem (was sie auch kann mit PPPoE Passthrough) oder als richtiger Router ?? Leider ist deine Beschreibung hier sehr unvollständig !

Wenn sie als Router arbeitest und du IPsec ESP fährst auf der PIX dann musst du die FB natürlich per Portforwarding entsprechend customizen, denn IPsec kommt so niemals über die NAT Firewall der FB.

Bei IPsec sind das die folgenden Protokolle:

IKE -> UDP 500

ESP -> Protokollnummer 50 (Achtung nicht TCP/UDP 50 !!)

NAT-T -> UDP 4500

Da du das ja scheinbar schon gemacht hast solltest du mit einem Sniffer wie dem Wireshark mal prüfen ob die FB auch sauber alles diese Packete an die PIX forwarded. Scheinbar ist das wohl nicht der Fall. Es ist auch abhänfig davon ob de IPsec im ESP Modus oder AH Modus fährst ! AH nutzt das IP Protokoll Nummer 51 und ist NICHT über NAT übertragbar. Du musst also in jedem Falle ESP machen in so einer Konstellation mit einem NAT Router dazwischen !

Da die PIX selber PPPoE kann ist es in jedem Falle besser die FB nur als Modem zu nehmen und die DSL Verbindung selber durch die PIX zu machen ohne einen NAT Router dazwischen zu haben. NAT und IPsec ist nicht gerade einfach zu verheiraten...

Wenn sie als Router arbeitest und du IPsec ESP fährst auf der PIX dann musst du die FB natürlich per Portforwarding entsprechend customizen, denn IPsec kommt so niemals über die NAT Firewall der FB.

Bei IPsec sind das die folgenden Protokolle:

IKE -> UDP 500

ESP -> Protokollnummer 50 (Achtung nicht TCP/UDP 50 !!)

NAT-T -> UDP 4500

Da du das ja scheinbar schon gemacht hast solltest du mit einem Sniffer wie dem Wireshark mal prüfen ob die FB auch sauber alles diese Packete an die PIX forwarded. Scheinbar ist das wohl nicht der Fall. Es ist auch abhänfig davon ob de IPsec im ESP Modus oder AH Modus fährst ! AH nutzt das IP Protokoll Nummer 51 und ist NICHT über NAT übertragbar. Du musst also in jedem Falle ESP machen in so einer Konstellation mit einem NAT Router dazwischen !

Da die PIX selber PPPoE kann ist es in jedem Falle besser die FB nur als Modem zu nehmen und die DSL Verbindung selber durch die PIX zu machen ohne einen NAT Router dazwischen zu haben. NAT und IPsec ist nicht gerade einfach zu verheiraten...

Ja, die PIX muss NAT-T supporten wenn sie das nicht macht, dann musst du auch kein NAT-T in der PFW Liste am Router aktivieren...das ist klar.

Richtig ist auch das die VoIP Funktionen deaktiviert sind auf der FB wenn sie als Modem arbeitet. Wie sollte das denn auch gehen, denn VoIP erzwingt eine Routing Funktion..!

Als Alternative für IPsec bleibt dir dann nur noch PPTP als VPN Protokoll es sei denn du nimmst einen VPN Lösung auf Basis von SSL oder mit einem dedizierten Port wie OpenVPN.org

Richtig ist auch das die VoIP Funktionen deaktiviert sind auf der FB wenn sie als Modem arbeitet. Wie sollte das denn auch gehen, denn VoIP erzwingt eine Routing Funktion..!

Als Alternative für IPsec bleibt dir dann nur noch PPTP als VPN Protokoll es sei denn du nimmst einen VPN Lösung auf Basis von SSL oder mit einem dedizierten Port wie OpenVPN.org