SDSL öffentliche IPs ins lokale Netzwerk routen

Hallo,

ich tüftle schon seit Stunden an der SDSL-Konfiguration und bekomme es nicht hin. Vielleicht könnt Ihr mir ja helfen? Mein Chef hat mir die Aufgabenstellung gegeben. Nicht, daß ich besonders viel Ahnung davon hätte, aber da ich noch in der Probezeit bin, wäre es ein guter Beweis für meine Arbeitsqualität ;)

Status:

Die Firma hat einen neuen SDSL-Anschluss (M-Net Business 2300), das zugehörige CPE (Modell Thomson TG 605s 4-wire) ist wie folgt konfiguriert:

NAT: inaktiv

DHCP: inaktiv

Es verfügt über eine IP-Adresse auf der WAN-Seite sowie über eine IP auf der LAN-Seite (93.104.231.85, Subnetz 255.255.255.240) DIES IST NICHT DIE TATSÄCHLICHE IP, ABER SIE IST NAHE DRAN ;)

Lt Konfigurationsblatt findet im Gerät weder ein Portforwarding, noch ein Routing statt. Das Gerät ist im transparent-Modus, was immer das auch heißen mag.

Wenn ich nun per Notebook mich direkt am Gerät anschließe und eine passende IP (z. B. 93.104.213.86) sowie als Gateway die IP des CPE einstelle, bin ich direkt im Internet und kann problemlos surfen.

Problemstellung:

Mein Arbeitgeber hat mit dem SDSL Anschluß noch 10 öffentliche IP-Adressen bekommen, von welchen ich zwei auf lokale IP-Adressen (192.168.102.x) umleiten muß. Am CPE kann ich nichts konfigurieren, da das Gerät von M-net verwaltet wird. Der M-Net Techniker hat mir jedoch gesagt, ich kann problemlos einen weiteren Router anschließen und darin NAT & Co konfigurieren.

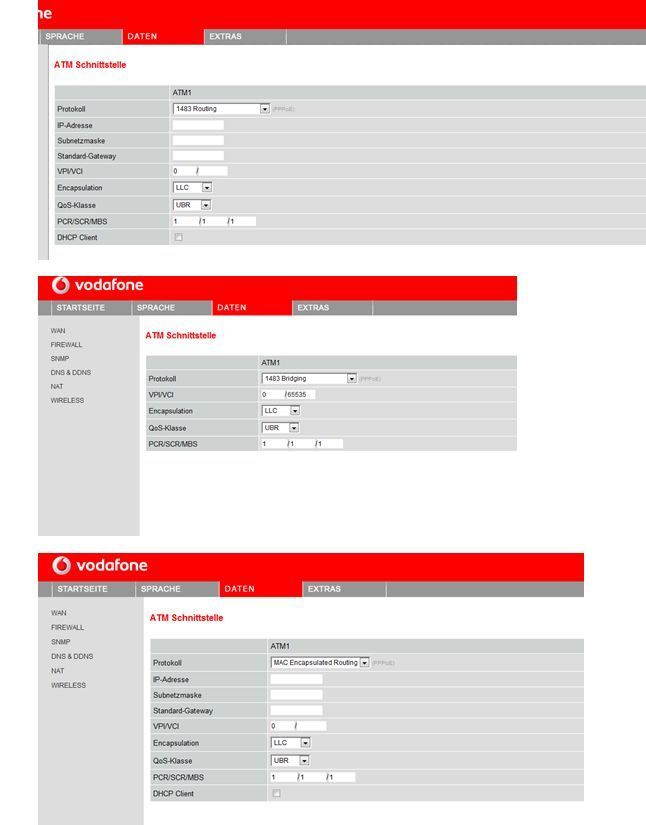

Aus Ermangelung an einer vernünftigen Alternative habe ich einfach einen Router genommen, der noch ´rumlag. Ich dachte mir, so ein Routing kann ich dort hinterlegen. Es handelt sich um eine vodafone DSL-Box, aber die kann ich nur mit PPPoE konfigurieren. Ich habe zwar die Möglichkeit, ATM 1-3 zu konfigurieren und darin verschiedene Modi wie Bridging oder Routing, ich glaube aber nicht, daß das standalone (ohne ´was am WAN-Port angeschlossen zu haben) funktioniert. Zumal dort Parameter abgefragt werden, die ich nicht verstehe.

Vermutlich benötige ich jedoch einen richtigen Router, oder?

Dazu kommt, daß ich von der Materie nicht allzu viel Ahnung habe, die letzte Netzwerkschulung liegt schon zu lange zurück. Außerdem möchte ich es gerne richtig und sicher konfigurieren, ich bin durchaus bereit, mich auch nochmals selbst schlau zu machen, sofern Ihr hilfreiche Links für mich habt.

Hier die Frage, was brauche ich, um die Aufgabenstellung zu realisieren? Muß es ein profi-Router sein oder kann man auch einen gewöhnlichen DSL-Router für das Routing der 2 IP-Adressen mißbrauchen? Natürlich habe ich kein Budget zur Verfügung, aber trotzdem den Ehrgeiz, das lauffähig hinzubekommen.

Vorab schon mal danke für Eure Hilfestellung!

Ein müder Anfänger

Die Firma hat einen neuen SDSL-Anschluss (M-Net Business 2300), das zugehörige CPE (Modell Thomson TG 605s 4-wire) ist wie folgt konfiguriert:

NAT: inaktiv

DHCP: inaktiv

Es verfügt über eine IP-Adresse auf der WAN-Seite sowie über eine IP auf der LAN-Seite (93.104.231.85, Subnetz 255.255.255.240) DIES IST NICHT DIE TATSÄCHLICHE IP, ABER SIE IST NAHE DRAN ;)

Lt Konfigurationsblatt findet im Gerät weder ein Portforwarding, noch ein Routing statt. Das Gerät ist im transparent-Modus, was immer das auch heißen mag.

Wenn ich nun per Notebook mich direkt am Gerät anschließe und eine passende IP (z. B. 93.104.213.86) sowie als Gateway die IP des CPE einstelle, bin ich direkt im Internet und kann problemlos surfen.

Problemstellung:

Mein Arbeitgeber hat mit dem SDSL Anschluß noch 10 öffentliche IP-Adressen bekommen, von welchen ich zwei auf lokale IP-Adressen (192.168.102.x) umleiten muß. Am CPE kann ich nichts konfigurieren, da das Gerät von M-net verwaltet wird. Der M-Net Techniker hat mir jedoch gesagt, ich kann problemlos einen weiteren Router anschließen und darin NAT & Co konfigurieren.

Aus Ermangelung an einer vernünftigen Alternative habe ich einfach einen Router genommen, der noch ´rumlag. Ich dachte mir, so ein Routing kann ich dort hinterlegen. Es handelt sich um eine vodafone DSL-Box, aber die kann ich nur mit PPPoE konfigurieren. Ich habe zwar die Möglichkeit, ATM 1-3 zu konfigurieren und darin verschiedene Modi wie Bridging oder Routing, ich glaube aber nicht, daß das standalone (ohne ´was am WAN-Port angeschlossen zu haben) funktioniert. Zumal dort Parameter abgefragt werden, die ich nicht verstehe.

Vermutlich benötige ich jedoch einen richtigen Router, oder?

Dazu kommt, daß ich von der Materie nicht allzu viel Ahnung habe, die letzte Netzwerkschulung liegt schon zu lange zurück. Außerdem möchte ich es gerne richtig und sicher konfigurieren, ich bin durchaus bereit, mich auch nochmals selbst schlau zu machen, sofern Ihr hilfreiche Links für mich habt.

Hier die Frage, was brauche ich, um die Aufgabenstellung zu realisieren? Muß es ein profi-Router sein oder kann man auch einen gewöhnlichen DSL-Router für das Routing der 2 IP-Adressen mißbrauchen? Natürlich habe ich kein Budget zur Verfügung, aber trotzdem den Ehrgeiz, das lauffähig hinzubekommen.

Vorab schon mal danke für Eure Hilfestellung!

Ein müder Anfänger

Please also mark the comments that contributed to the solution of the article

Content-Key: 156979

Url: https://administrator.de/contentid/156979

Printed on: April 25, 2024 at 15:04 o'clock

11 Comments

Latest comment

Vergiss den Vodafone Billig Schrott sofort, der kann sowas nicht, da du ein statisches IP Adressmapping benutzen musst.

Wenns wenig kosten soll:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

Damit geht es problemlos !

Ansonsten die üblichen Verdächtigen der Firewall Szene wie Watchguard, Astaro und Co.

Oder die üblichen verdächtigen der Router Szene: Lancom, Bintec/Funkwerk, Cisco und Co.

Damit ist es mit 3 Mausklicks erledigt !

Wenns wenig kosten soll:

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

Damit geht es problemlos !

Ansonsten die üblichen Verdächtigen der Firewall Szene wie Watchguard, Astaro und Co.

Oder die üblichen verdächtigen der Router Szene: Lancom, Bintec/Funkwerk, Cisco und Co.

Damit ist es mit 3 Mausklicks erledigt !

Wenn es nichts kosten darf, nimmst Du Dir einen alten PC und baust drei Netzwerkkarten ein und lädst Dir die Softwarefirewall "Monowall". Die WAN-Seite bekommt die erste der festen Adressen, das Lan kannst Du nach den Firmenvorgaben wählen. Als DMZ verwendest Du die restlichen öffentlichen Adressen (abzgl. broadcast). das Stichwort hierzu ist transparentes Routing. Viel Glück. Meine Empfehlung ist ein Lancom-Router.

Gruß, Arch Stanton

Gruß, Arch Stanton

Hallo,

kauf dir ein anständigen Router.

Mit dem Vodafone Gedöns wird das nix.

DIe Empfehlungen von aqui und Arch-Stanton hat du ja schon gelesen.

Nur, von Lancom würde ich die Finger lassen. Im Moment gerade sehr schlechte Erfahrungen gemacht.

Ich würde es evtl. davon abhängig machen was ihr aktuell noch an Herstellern so alles vertreten habt

brammer

kauf dir ein anständigen Router.

Mit dem Vodafone Gedöns wird das nix.

DIe Empfehlungen von aqui und Arch-Stanton hat du ja schon gelesen.

Nur, von Lancom würde ich die Finger lassen. Im Moment gerade sehr schlechte Erfahrungen gemacht.

Ich würde es evtl. davon abhängig machen was ihr aktuell noch an Herstellern so alles vertreten habt

brammer

Hallo,

@Arch-Stanton

WIr haben aktuell über 150 VPN Tunnel auf einen Cluster auf aus 4 Cisco 3900 terminiert. Mit 2 Tunneln davon habe ich seit Wochen Stress.

An beiden hängt jeweils ein Lancom Router (ein 1821+ und ein 1841(?))

Die beiden Lancom behaupten unisono wieder "Dead peer detection" was nachweislich falsch ist.

Beide Tunnel (innerhalb Deutschlands) funktionieren mal und mal nicht ohne das jemand die Teile angefasst hat.

Beide Lancom versuchen IPSec Tunnel aufzubauen indem sie Dynamische VPN Pakete (auf der Basis von Netbios Paketen....) zu etablieren obwohl Netbios per ACL verboten ist und Netbios mit einem VPN Tunnel nix zu tun hat und die Entwickler von Lancom haben sich aus der letzten Telefonkonferenz verabschiedet mit dem Spruch ""...wir melden uns sobald wir eine Lösung gefunden haben.... Seitdem ist Funkstille. Der Cisco 3900 sagt brav "Crypto Tunnel is up , Idle" und unsere ACL zählt alle Pakete mit, die in den Tunnel gehen, nur es kommt nix zurück.

Zwischen drin haben wir die LOG Meldung auf dem Lancom bekommen Phase 1 Fehlerhaft. 20 minuten später geht wieder alles, kein Mensch hat die Lancom oder unseren Cisco angefasst.

Auf einem der Lancom arbeiten wir inzwischen mit der dritten Beta Firmware.

Der Cisco Router kann es nicht sein da alle anderen Tunnel mit der selben Konfiguration (nur Parameter sind anders... ) sauber arbeiten.

Deswegen ist Lancom bei mir ganz am Ende der Lsite der Geräte die ich einsetzen würden. Und zwar wirklich ganz am Ende....

brammer

@Arch-Stanton

WIr haben aktuell über 150 VPN Tunnel auf einen Cluster auf aus 4 Cisco 3900 terminiert. Mit 2 Tunneln davon habe ich seit Wochen Stress.

An beiden hängt jeweils ein Lancom Router (ein 1821+ und ein 1841(?))

Die beiden Lancom behaupten unisono wieder "Dead peer detection" was nachweislich falsch ist.

Beide Tunnel (innerhalb Deutschlands) funktionieren mal und mal nicht ohne das jemand die Teile angefasst hat.

Beide Lancom versuchen IPSec Tunnel aufzubauen indem sie Dynamische VPN Pakete (auf der Basis von Netbios Paketen....) zu etablieren obwohl Netbios per ACL verboten ist und Netbios mit einem VPN Tunnel nix zu tun hat und die Entwickler von Lancom haben sich aus der letzten Telefonkonferenz verabschiedet mit dem Spruch ""...wir melden uns sobald wir eine Lösung gefunden haben.... Seitdem ist Funkstille. Der Cisco 3900 sagt brav "Crypto Tunnel is up , Idle" und unsere ACL zählt alle Pakete mit, die in den Tunnel gehen, nur es kommt nix zurück.

Zwischen drin haben wir die LOG Meldung auf dem Lancom bekommen Phase 1 Fehlerhaft. 20 minuten später geht wieder alles, kein Mensch hat die Lancom oder unseren Cisco angefasst.

Auf einem der Lancom arbeiten wir inzwischen mit der dritten Beta Firmware.

Der Cisco Router kann es nicht sein da alle anderen Tunnel mit der selben Konfiguration (nur Parameter sind anders... ) sauber arbeiten.

Deswegen ist Lancom bei mir ganz am Ende der Lsite der Geräte die ich einsetzen würden. Und zwar wirklich ganz am Ende....

brammer

"So haben wir auch nicht den Streß mir irgendwelcher Hardware, welche von heute auf morgen ausfallen kann..."

Äääähhh, was meinst du damit ?? Das Lancom, Cisco, Watchguard & Co immer und ewig fehlerfrei laufen ?? Das ist, wie du vermutlich selber weisst, ein Märchen !

Wie tikayevent schon schreibt: Besorg dir:

http://shop.varia-store.com/product_info.php?info=p725_Mainboard-ALIX-2 ...

http://www.applianceshop.eu/index.php/appliances/firewalls.html

bzw.

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

Flash dir ne Monowall drauf und gut ist !

Äääähhh, was meinst du damit ?? Das Lancom, Cisco, Watchguard & Co immer und ewig fehlerfrei laufen ?? Das ist, wie du vermutlich selber weisst, ein Märchen !

Wie tikayevent schon schreibt: Besorg dir:

http://shop.varia-store.com/product_info.php?info=p725_Mainboard-ALIX-2 ...

http://www.applianceshop.eu/index.php/appliances/firewalls.html

bzw.

Preiswerte, VPN fähige Firewall im Eigenbau oder als Fertiggerät

Flash dir ne Monowall drauf und gut ist !

@Arch-Stanton

WIr haben aktuell über 150 VPN Tunnel auf einen Cluster auf aus 4 Cisco 3900 terminiert. Mit 2 Tunneln davon habe ich seit

Wochen Stress.

WIr haben aktuell über 150 VPN Tunnel auf einen Cluster auf aus 4 Cisco 3900 terminiert. Mit 2 Tunneln davon habe ich seit

Wochen Stress.

danke für die Info, ich habe nicht so viele Tunnel im Einsatz und dann auch die gleiche Hardware (Lancom) auf beiden Seiten. Bisher bin ich zufrieden.

Gruß, Arch Stanton

Die Wahrscheinlichkeit, dass gut gepflegte gebrauchte Hardware ausfällt ist weit geringer als bei Neugeräten. Ich setze hier im Unternehmen nur noch Gebrauchtsysteme ein, welche vorher für 2 bis 3 Jahre im Leasing waren. Diese ist gut eingelaufen und da hauptsächlich große Unternehmen Hardware leasen ist diese auch gut gepflegt.

Mittlerweile stehen hier um die 50 Computer, welche gebraucht gekauft wurden und die einzigen defekte innerhalb der letzten 2 Jahre waren eine defekte Festplatte und ein defekter Netzwerkchip. Gleichzeitig arbeite ich auch noch stundenweise in einem anderen Unternehmen, da sind vor kurzem 30 Rechner aus einigen Filialen zurückgekommen, welche nach 1,5 Jahren Einsatz einfach gestorben sind. Alles in einem Zeitraum von zwei Wochen passiert.

Der älteste noch in Betrieb befindliche Rechner, welchen ich in Wartung habe, ist die Tage volljährig geworden. Funktioniert noch wie am ersten Tag (einzig der Akku ist kaputt).

Mittlerweile stehen hier um die 50 Computer, welche gebraucht gekauft wurden und die einzigen defekte innerhalb der letzten 2 Jahre waren eine defekte Festplatte und ein defekter Netzwerkchip. Gleichzeitig arbeite ich auch noch stundenweise in einem anderen Unternehmen, da sind vor kurzem 30 Rechner aus einigen Filialen zurückgekommen, welche nach 1,5 Jahren Einsatz einfach gestorben sind. Alles in einem Zeitraum von zwei Wochen passiert.

Der älteste noch in Betrieb befindliche Rechner, welchen ich in Wartung habe, ist die Tage volljährig geworden. Funktioniert noch wie am ersten Tag (einzig der Akku ist kaputt).