Switch Topologie und Switch Empfehlungen

Werte Administratoren,

wir wollen einen großen Neubau machen, damit wird es auch eine ganze Menge an Patchdosen geben.

Ich weiß noch nicht welche Telefontechnologie wir einsetzen wollen. Daher sehen wir mal CAT 7 Dosen vollverdrahtet vor. Dann kann zur Not ISDN oder IP fahren.

Im Maximalausbau (wenn wirklich jede einzelne Dose genutzt wird) kommen wir auf 248 LAN Dosen und 101 Telefon (CAT 7) Dosen.

Für die aktuell geplante Umsetzung, werde ich aber deutlich weniger Patchdosen haben. Telefon lass ich mal außer Acht, die kommen auf eine seperate PoE Struktur um Telefon und LAN zu trennen.

Die Bereiche habe ich mal folgendermaßen geplant:

Büro unten: 26 LAN

Büro oben: 45 LAN

Produktion/Lager: 15 LAN

Server: 9 LAN

Meine Vorgehensweise wäre nun folgende gewesen:

Ein Core-Switch wo die ganzen Server eingestöpselt werden und pro Bereich wieder ein extra Switch.

Die Bereichsswitche werden mit mindestens einer Leitung an den Core-Switch angebunden.

In der Produktion/Lager stehen noch Hochregallifte und im Serverraum der passende Server dazu. Diese würde ich gerne auf ein seperates VLAN legen um den Broadcast einzudämmen.

Nun ist es allerdings auch so, dass auch Clients aus dem Büro ab und an mit dem Server der Hochregallifte kommunizieren müssen.

Habe ich es richtig verstanden das für InterVLAN Kommunikation der Switch auch zwingend Routing (Layer 3) verstehen muss?

Wie würdet ihr so eine Struktur aufbauen?

1x Core oder 2x Core?

Bei Bereichswitchen: 48 Port oder lieber 2x 24 Port?

Welche Features sollte ich denn berücksichtigen?

Mir fällt folgendes ein:

- Managebar (Web würde mir schon reichen, wenn es nicht zwingend Konsole sein muss)

- VLAN

- InterVLAN Routing

- Gigabit (FastEthernet ist von gestern)

Außer dem Aspekt, dass ich zwischen den VLANs routen können will brauch ich nicht wirklich Routingfähigkeiten.

Spielt IPv6 in reiner Switching (Layer 2) eine Rolle? Soweit ich weiß ist das doch ein Layer 3 Protokoll.

Was ist mit 10GigaBit? Sollte man drauf achten, dass der Coreswitch und die Bereichswitche einen solchen Uplink haben?

Wie sieht es eigentlich mit Protokollbeschränkungen aus? Ein Switch verschickt ja jedes Paket oder? Egal ob es nun ein TCP 80, 21, 22 oder xbeliebiges Protokoll ist beispielsweise Skype oder SIP oder UDP .

Meine Kollegen haben das mal gemeint. Aber wenn ich es richtig gelernt habe, leitet ein Port doch nur Pakete weiter. Der Inhalt (also die Protokollversionen und Nutzdaten) sind doch dabei egal, oder nicht?

Dafür bräuchte man ja wiederum eine Firewall.

Eine Anfrage bei HP hat mir mal folgende Switche empfohlen:

5406zl als Core

2920er oder 2910er als Bereichsrouter

Und wenn es günstiger sein soll:

2920er oder 2910er als Core

1910er als Bereichsrouter

Schrank:

Ich habe geplant, dass alle Dosen auf einen Serverschrank (42HE, 1000mm tief, 800mm breit) auf Patchpanel aufgelegt werden.

Wie kann ich die Switche darin befestigen? Gibt es Befestigungshilfen, dass die Switche vorne und hinten befestigt werden?

Oder soll ich für den Patch-/Switchschrank eher ein 800mm x 800mm Schrank nehmen?

Der finanzielle Aspekt spielt natürlich immer eine Rolle. Allerdings planen wir hier einen Neubau, der im Idealfall auf 10 Jahre ausgelegt sein soll. Daher relativiert sich die Investion wieder etwas.

Habt ihr mit den HP Pro Curve Switchen gute Erfahrungen gemacht? Oder sollte ich lieber auf andere Hersteller setzen? Was ist mit Cisco oder 3Com.

Wir sind selbst im Maschinenbau Vertrieb tätig. Meine Kollegen haben deshalb auch mal geraten, einfach Hirschmann Industrieswitche zu nehmen. Ich würde behaupten, dass sich diese kostentechnisch nicht lohnen.

Andererseits können die heutigen Industrieswitche trotzdem schon IPv6, Layer 3 Switching bishin zu 10GB und auch PoE!

Ich brauche keine endgülitge Kaufempfehlung, nur ein paar Erfahrungswerte.

Vielen Dank.

Grüße,

TobiTobsen

wir wollen einen großen Neubau machen, damit wird es auch eine ganze Menge an Patchdosen geben.

Ich weiß noch nicht welche Telefontechnologie wir einsetzen wollen. Daher sehen wir mal CAT 7 Dosen vollverdrahtet vor. Dann kann zur Not ISDN oder IP fahren.

Im Maximalausbau (wenn wirklich jede einzelne Dose genutzt wird) kommen wir auf 248 LAN Dosen und 101 Telefon (CAT 7) Dosen.

Für die aktuell geplante Umsetzung, werde ich aber deutlich weniger Patchdosen haben. Telefon lass ich mal außer Acht, die kommen auf eine seperate PoE Struktur um Telefon und LAN zu trennen.

Die Bereiche habe ich mal folgendermaßen geplant:

Büro unten: 26 LAN

Büro oben: 45 LAN

Produktion/Lager: 15 LAN

Server: 9 LAN

Meine Vorgehensweise wäre nun folgende gewesen:

Ein Core-Switch wo die ganzen Server eingestöpselt werden und pro Bereich wieder ein extra Switch.

Die Bereichsswitche werden mit mindestens einer Leitung an den Core-Switch angebunden.

In der Produktion/Lager stehen noch Hochregallifte und im Serverraum der passende Server dazu. Diese würde ich gerne auf ein seperates VLAN legen um den Broadcast einzudämmen.

Nun ist es allerdings auch so, dass auch Clients aus dem Büro ab und an mit dem Server der Hochregallifte kommunizieren müssen.

Habe ich es richtig verstanden das für InterVLAN Kommunikation der Switch auch zwingend Routing (Layer 3) verstehen muss?

Wie würdet ihr so eine Struktur aufbauen?

1x Core oder 2x Core?

Bei Bereichswitchen: 48 Port oder lieber 2x 24 Port?

Welche Features sollte ich denn berücksichtigen?

Mir fällt folgendes ein:

- Managebar (Web würde mir schon reichen, wenn es nicht zwingend Konsole sein muss)

- VLAN

- InterVLAN Routing

- Gigabit (FastEthernet ist von gestern)

Außer dem Aspekt, dass ich zwischen den VLANs routen können will brauch ich nicht wirklich Routingfähigkeiten.

Spielt IPv6 in reiner Switching (Layer 2) eine Rolle? Soweit ich weiß ist das doch ein Layer 3 Protokoll.

Was ist mit 10GigaBit? Sollte man drauf achten, dass der Coreswitch und die Bereichswitche einen solchen Uplink haben?

Wie sieht es eigentlich mit Protokollbeschränkungen aus? Ein Switch verschickt ja jedes Paket oder? Egal ob es nun ein TCP 80, 21, 22 oder xbeliebiges Protokoll ist beispielsweise Skype oder SIP oder UDP .

Meine Kollegen haben das mal gemeint. Aber wenn ich es richtig gelernt habe, leitet ein Port doch nur Pakete weiter. Der Inhalt (also die Protokollversionen und Nutzdaten) sind doch dabei egal, oder nicht?

Dafür bräuchte man ja wiederum eine Firewall.

Eine Anfrage bei HP hat mir mal folgende Switche empfohlen:

5406zl als Core

2920er oder 2910er als Bereichsrouter

Und wenn es günstiger sein soll:

2920er oder 2910er als Core

1910er als Bereichsrouter

Schrank:

Ich habe geplant, dass alle Dosen auf einen Serverschrank (42HE, 1000mm tief, 800mm breit) auf Patchpanel aufgelegt werden.

Wie kann ich die Switche darin befestigen? Gibt es Befestigungshilfen, dass die Switche vorne und hinten befestigt werden?

Oder soll ich für den Patch-/Switchschrank eher ein 800mm x 800mm Schrank nehmen?

Der finanzielle Aspekt spielt natürlich immer eine Rolle. Allerdings planen wir hier einen Neubau, der im Idealfall auf 10 Jahre ausgelegt sein soll. Daher relativiert sich die Investion wieder etwas.

Habt ihr mit den HP Pro Curve Switchen gute Erfahrungen gemacht? Oder sollte ich lieber auf andere Hersteller setzen? Was ist mit Cisco oder 3Com.

Wir sind selbst im Maschinenbau Vertrieb tätig. Meine Kollegen haben deshalb auch mal geraten, einfach Hirschmann Industrieswitche zu nehmen. Ich würde behaupten, dass sich diese kostentechnisch nicht lohnen.

Andererseits können die heutigen Industrieswitche trotzdem schon IPv6, Layer 3 Switching bishin zu 10GB und auch PoE!

Ich brauche keine endgülitge Kaufempfehlung, nur ein paar Erfahrungswerte.

Vielen Dank.

Grüße,

TobiTobsen

Please also mark the comments that contributed to the solution of the article

Content-Key: 201143

Url: https://administrator.de/contentid/201143

Printed on: April 25, 2024 at 05:04 o'clock

14 Comments

Latest comment

Hallo,

klingt nach einem schönen Projekt.

Bezüglich der Telefonverkabelung, lege alle Dosen als Netzwrkdosen aus. Egal was ihr nachher verwendet seit ihr auch gewapnet.

Generell würde ich jetzt nur noch auf VoIP setzen, damit und vollständiger Netzwerkverkabelung ist man am flexibelsten. (Wenn Dosen nicht reichen kann man auch Prima mit 8port Switchen das separate Telefonnetz strecken)

Ein Switch leitet alles weiter ja, aber es gibt Switche die bestimmte Protokolle auch erkennen können und dan wenn gewünscht Priorisieren können. (Also Layer 3 Switche)

Soweit mir bekannt ist, muss ein Layer 3 Switch auch IPv6 können, wenn man die entsprechenden Funktionen haben will, ansonsten ist er dann nur L2. (lasse mich gerne verbessern)

Gruß

Chonta

klingt nach einem schönen Projekt.

Bezüglich der Telefonverkabelung, lege alle Dosen als Netzwrkdosen aus. Egal was ihr nachher verwendet seit ihr auch gewapnet.

Generell würde ich jetzt nur noch auf VoIP setzen, damit und vollständiger Netzwerkverkabelung ist man am flexibelsten. (Wenn Dosen nicht reichen kann man auch Prima mit 8port Switchen das separate Telefonnetz strecken)

Ein Switch leitet alles weiter ja, aber es gibt Switche die bestimmte Protokolle auch erkennen können und dan wenn gewünscht Priorisieren können. (Also Layer 3 Switche)

Soweit mir bekannt ist, muss ein Layer 3 Switch auch IPv6 können, wenn man die entsprechenden Funktionen haben will, ansonsten ist er dann nur L2. (lasse mich gerne verbessern)

Gruß

Chonta

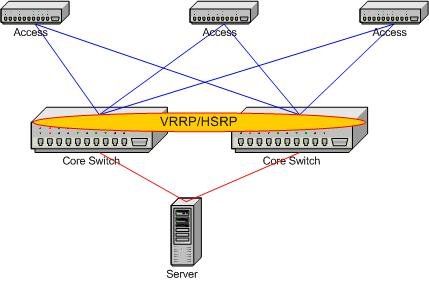

Na ja...alltäglicher Klassiker. Normalerweise mit Verwendung von VLANs hat man 2 Cores die mit einem VRRP Design laufen zur Ausfallsicherheit:

Die Telefonie auf eine separate HW zu nehmen ist eigentlich totaler Unsinn. Normalerweise kommt die in ein separates VLAN auf der gleichen Switch Infrastruktur und wird Traffic seitig priorisiert.

Das ist ja gerade der tiefere Sinn von VoIP das es sinnigerweise auf der LAN Infrastruktur läuft um Kosten zu sparen. Mit separater Hardware wird das ja bei dir völlig konterkariert. Der tiefere Sinn bleibt auch unverständlich.

Aber OK, warum einfach machen wenn es umständlich auch geht. Und auch die HP Billiggurken werden deine einfachen Anforderungen sicher bedienen können...

Die Telefonie auf eine separate HW zu nehmen ist eigentlich totaler Unsinn. Normalerweise kommt die in ein separates VLAN auf der gleichen Switch Infrastruktur und wird Traffic seitig priorisiert.

Das ist ja gerade der tiefere Sinn von VoIP das es sinnigerweise auf der LAN Infrastruktur läuft um Kosten zu sparen. Mit separater Hardware wird das ja bei dir völlig konterkariert. Der tiefere Sinn bleibt auch unverständlich.

Aber OK, warum einfach machen wenn es umständlich auch geht. Und auch die HP Billiggurken werden deine einfachen Anforderungen sicher bedienen können...

Hallo,

wie hier schon mehrfach erwähnt: ein schönes kleines Projekt.

ABER:

Sry aber das sind einfach Punkte - da muss ich sagen, lass es ein Systemhaus machen. Das ganze muss Hand und Fuß haben, außerdem kostet so ein Tag Stillstand in der Regel mehr als dein ganzes Netzwerk...

Grüße

win-dozer

P.S.: Das soll kein Angriff auf dich persönlich sein..!

wie hier schon mehrfach erwähnt: ein schönes kleines Projekt.

ABER:

Wie sieht es eigentlich mit Protokollbeschränkungen aus? Ein Switch verschickt ja jedes Paket oder? Egal ob es...

Wie kann ich die Switche darin befestigen? Gibt es Befestigungshilfen, dass die Switche vorne und hinten befestigt werden?

Telefon lass ich mal außer Acht, die kommen auf eine seperate PoE Struktur um Telefon und LAN zu trennen.

Wie kann ich die Switche darin befestigen? Gibt es Befestigungshilfen, dass die Switche vorne und hinten befestigt werden?

Telefon lass ich mal außer Acht, die kommen auf eine seperate PoE Struktur um Telefon und LAN zu trennen.

Sry aber das sind einfach Punkte - da muss ich sagen, lass es ein Systemhaus machen. Das ganze muss Hand und Fuß haben, außerdem kostet so ein Tag Stillstand in der Regel mehr als dein ganzes Netzwerk...

Grüße

win-dozer

P.S.: Das soll kein Angriff auf dich persönlich sein..!

Hallo

Lass dies eine speziallisierte Firma erledigen, es scheint mir als hättest du nicht allzuviel Ahnung davon.

Zur Switchingtechnologie, setze auf Cisco (bei den Stockwerksverteiler würde ich auch gerade Switches mit PoE+ einsetzen), damit ersparst du dir sehr viel Ärger. Setze als Erstes ein Katalog auf, was das ganze Netz können soll (Verfügbarkeit, Traffic etc.). Nach diesem Schritt lässt du dir das von Speziallisten offerieren. Wichtig ist auch das Servicelevel Agreement. Was nützt dir das Beste Netz, wenn im Notfall nicht jemand innerhalb einer geraumen Frist da ist?

Gruss

adminst

Lass dies eine speziallisierte Firma erledigen, es scheint mir als hättest du nicht allzuviel Ahnung davon.

Zur Switchingtechnologie, setze auf Cisco (bei den Stockwerksverteiler würde ich auch gerade Switches mit PoE+ einsetzen), damit ersparst du dir sehr viel Ärger. Setze als Erstes ein Katalog auf, was das ganze Netz können soll (Verfügbarkeit, Traffic etc.). Nach diesem Schritt lässt du dir das von Speziallisten offerieren. Wichtig ist auch das Servicelevel Agreement. Was nützt dir das Beste Netz, wenn im Notfall nicht jemand innerhalb einer geraumen Frist da ist?

Gruss

adminst

@TobiTobsen

Das ist auch der Grund warum man niemals auf Schaltschrankbauer oder andere Elektriker Heinis mit gefährlichem (oder gar keinem) Netzwerk Grundwissen hören sollte !

Jeder Netzwerker weiss das Ringtopologien im Ethernet Umfeld absolut tödlich sind ! Die (R)STP Konvergenzzeiten können mehrere Minuten betragen was dann einen Netzwerk Stillstand gleichkommt ! Von anderen Nachteil und Problemen mal ganz zu schweigen !

Hör also nicht auch solchen Unsinn ! Die sollen besser bei ihren 220V oder 380V Strippen bleiben da verstehen die mehr von !! In IT Netzwerken haben die nix zu suchen !

Telefonie:

PoE Switches kosten nur unwesentlich mehr als non PoE. Im Hinblick auf eine zukunftsweisende Installation wäre es wirklich unsinnig das Telefonienetz physisch zu trennen. Kein vorausschaunender und verantwortungsvoller Netzwerker macht sowas !

Oder hast du da etwa auch wieder auf den "Schaltschrankbauer" gehört ??!! Das wäre dann kein Wunder...

Das ist auch der Grund warum man niemals auf Schaltschrankbauer oder andere Elektriker Heinis mit gefährlichem (oder gar keinem) Netzwerk Grundwissen hören sollte !

Jeder Netzwerker weiss das Ringtopologien im Ethernet Umfeld absolut tödlich sind ! Die (R)STP Konvergenzzeiten können mehrere Minuten betragen was dann einen Netzwerk Stillstand gleichkommt ! Von anderen Nachteil und Problemen mal ganz zu schweigen !

Hör also nicht auch solchen Unsinn ! Die sollen besser bei ihren 220V oder 380V Strippen bleiben da verstehen die mehr von !! In IT Netzwerken haben die nix zu suchen !

Telefonie:

PoE Switches kosten nur unwesentlich mehr als non PoE. Im Hinblick auf eine zukunftsweisende Installation wäre es wirklich unsinnig das Telefonienetz physisch zu trennen. Kein vorausschaunender und verantwortungsvoller Netzwerker macht sowas !

Oder hast du da etwa auch wieder auf den "Schaltschrankbauer" gehört ??!! Das wäre dann kein Wunder...

Du hast dir deine Antwort auf den ersten Punkt schon richtig selber gegeben !

Normalerweise setzt man in einem VoIP Umfeld mit PoE Telefonen nicht gerade NetGear, D-Link, ProCurve oder andere Billigheimer ein, denn da sind andere Anforderungen bei Voice Verfügbarkeit ausschlaggebend.

Bei entsprechender Hardware und redundanter Auslegung der Switch Netzteile der PoE Switches geht ein HW Ausfall schon mal gegen Null. Für den Rest hast du einen Backup Switch im Schrank der schnell Ersatz schafft. Jeder der VoIP im Netzwerk hat macht das so.

Zudem hast du mit dem Backup Switch auch gleich einen Testswitch um Konfigs zu testen

Zu den restlichen Punkten:

- Managebar (per CLI)

A.: In jedem das oder eine GUI ! Bei VLAN Switches ist das so oder immer dabei denn ohne Management keine VLANs !

- VLAN

A.: Muss man sicher nichts mehr zu sagen: Unbedingt JA !

- Routing (um zwischen den VLANs zu routen) und zur Firewall

A.: Muss nicht unbedingt sein. Wenn die FW VLAN fähig ist kann sie auch das VLAN Routing machen. Über den Switch ist es sauberer...aber auch teurer ?!

- Glasfaser-Uplinks

A.: Hängt von deiner verkabelten Infrastruktur ab. Sind keine Längen größer als 100 Meter und musst du nirgendwo mehr als 1 Gigabit nutzen reicht auch Kupfer. Ist das irgendwo nicht gegeben dann Glas. Diese Frage kann hier keiner beantworten im Forum da du diese Daten nicht lieferst, folglich ist sie sinnfrei ?!

- Trunking-Möglichkeit

A.: Haben gemanagte Switche immer diese Option, ist also auch keine wirkliche Frage. Wenn du erhöhte Bandbreiten Anforderungen hast und keine Option auf 10 GiG hast macht es in jedem Falle Sinn. Ohne diese daten also auch wieder nicht zu beantworten !

- Spanning Tree

A.: Ist auch Standard bei gemanagten Switches und in einem redundanten Szenario wie oben zwingend erforderlich ! (Außer du setzt DCB, Fabric fähige Switches mit TRILL ein ?!)

- 10Gigabit???

A.: Kann man nicht beantworten, da man deine Bandbreiten Anforderungen und Planung für zukünftige Geräte, Bandbreiten usw. nicht kennt !

Normalerweise setzt man in einem VoIP Umfeld mit PoE Telefonen nicht gerade NetGear, D-Link, ProCurve oder andere Billigheimer ein, denn da sind andere Anforderungen bei Voice Verfügbarkeit ausschlaggebend.

Bei entsprechender Hardware und redundanter Auslegung der Switch Netzteile der PoE Switches geht ein HW Ausfall schon mal gegen Null. Für den Rest hast du einen Backup Switch im Schrank der schnell Ersatz schafft. Jeder der VoIP im Netzwerk hat macht das so.

Zudem hast du mit dem Backup Switch auch gleich einen Testswitch um Konfigs zu testen

Zu den restlichen Punkten:

- Managebar (per CLI)

A.: In jedem das oder eine GUI ! Bei VLAN Switches ist das so oder immer dabei denn ohne Management keine VLANs !

- VLAN

A.: Muss man sicher nichts mehr zu sagen: Unbedingt JA !

- Routing (um zwischen den VLANs zu routen) und zur Firewall

A.: Muss nicht unbedingt sein. Wenn die FW VLAN fähig ist kann sie auch das VLAN Routing machen. Über den Switch ist es sauberer...aber auch teurer ?!

- Glasfaser-Uplinks

A.: Hängt von deiner verkabelten Infrastruktur ab. Sind keine Längen größer als 100 Meter und musst du nirgendwo mehr als 1 Gigabit nutzen reicht auch Kupfer. Ist das irgendwo nicht gegeben dann Glas. Diese Frage kann hier keiner beantworten im Forum da du diese Daten nicht lieferst, folglich ist sie sinnfrei ?!

- Trunking-Möglichkeit

A.: Haben gemanagte Switche immer diese Option, ist also auch keine wirkliche Frage. Wenn du erhöhte Bandbreiten Anforderungen hast und keine Option auf 10 GiG hast macht es in jedem Falle Sinn. Ohne diese daten also auch wieder nicht zu beantworten !

- Spanning Tree

A.: Ist auch Standard bei gemanagten Switches und in einem redundanten Szenario wie oben zwingend erforderlich ! (Außer du setzt DCB, Fabric fähige Switches mit TRILL ein ?!)

- 10Gigabit???

A.: Kann man nicht beantworten, da man deine Bandbreiten Anforderungen und Planung für zukünftige Geräte, Bandbreiten usw. nicht kennt !

Zitat von @TobiTobsen:

Der Grund PoE und normales LAN zu trennen war eben folgendes: Wenn mal ein Switch abrauchen sollte, kann ich immerhin noch

telefonieren und hab damit nicht gleich alles lahmgelegt.

Der Grund PoE und normales LAN zu trennen war eben folgendes: Wenn mal ein Switch abrauchen sollte, kann ich immerhin noch

telefonieren und hab damit nicht gleich alles lahmgelegt.

Büro unten: 26 LAN 2x 24er Switch

Büro oben: 45 LAN 3x 24er Switch

Produktion/Lager: 15 LAN 1x 24er Switch

Dann nimmste am besten 6 gleiche, z.B. den 2960S-24PS-L, der hat PoE und ist stackable. Wenn einer ausfällt hast du noch einen auf Lager...

- 10Gigabit???

Wie @aqui schon schrieb - allerdings ist der Aufpreis mittlerweile nicht mehr so hoch. Von dem her, wenns das Budget hergibt...2960S-24PD-L hätte 10GBit und kostet "nur" 300€ mehr.

@TobiTobsen:

Du kannst auch 48er hernehmen, allerdings bin ich ein Fan von gleichen Geräten.

Außerdem: Wenn der 48er ausfällt steht alles, wenn der 24 ausfällt nur die hälfte

Du kannst auch 48er hernehmen, allerdings bin ich ein Fan von gleichen Geräten.

Außerdem: Wenn der 48er ausfällt steht alles, wenn der 24 ausfällt nur die hälfte

Hallo,

das aufhängen im Schrank ist kein Problem die 4 Schrauben, 2 Winkel vor reichen vollkommen.

Zumindest bei den 2960; 3560 und 3570er Modellen von Cisco.

Was den befürchteten Ausfall von Switchen angeht, ich bei über 2000 Switchen erst 2 Tote Switche erlebt und bei beiden war das Problem dass das Netzteil nun masl kein 380 V aushält...

Ich habe Cisco 2960 und 3560 in Kunden Anlagen verbaut die laufen seit 5 oder 6 Jahren ununterbrochen.

Die kannst du ohne Probleme ausschalten, ne stunde warten und neustartetn. Alles läuft.

Bei HP; 3Com; Allied Telesyn oder sonstwas solltest du dann doch tunlichst einen Reserve Switch da haben...

Deswegen würde ich immer wieder Cisco nehmen, hab halt wirklichgute Erfharungen damit gemacht.

brammer

das aufhängen im Schrank ist kein Problem die 4 Schrauben, 2 Winkel vor reichen vollkommen.

Zumindest bei den 2960; 3560 und 3570er Modellen von Cisco.

Was den befürchteten Ausfall von Switchen angeht, ich bei über 2000 Switchen erst 2 Tote Switche erlebt und bei beiden war das Problem dass das Netzteil nun masl kein 380 V aushält...

Ich habe Cisco 2960 und 3560 in Kunden Anlagen verbaut die laufen seit 5 oder 6 Jahren ununterbrochen.

Die kannst du ohne Probleme ausschalten, ne stunde warten und neustartetn. Alles läuft.

Bei HP; 3Com; Allied Telesyn oder sonstwas solltest du dann doch tunlichst einen Reserve Switch da haben...

Deswegen würde ich immer wieder Cisco nehmen, hab halt wirklichgute Erfharungen damit gemacht.

brammer

Und....es gibt außer HP Billigteilen (denen einige essentielle Basisfeatures fehlen !) auch noch Extreme, Entensys, Brocade, Alcatel mit entsprechenden Modellen und Features. Nur damit der Pluralismus gewahrt ist !

Es lohnt also auch mal in die Portfolios der anderen zu sehen und Preise zu vergleichen.

Es lohnt also auch mal in die Portfolios der anderen zu sehen und Preise zu vergleichen.