UAC bzw Benutzerkontensteuerung Programm Anwendung Analyse

Hallo,

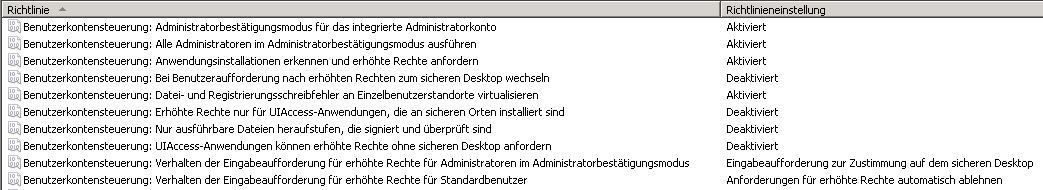

ich möchte mich nicht gegen die UAC unter Windows Server 2008 R2 wehren und beschäftige mich damit. In meiner Konfiguration, welche per GPOs erfolgt, ist die UAC aktiv.

Jedoch habe ich das Gefühl, dass die UAC willkürlich arbeitet. Ich habe auf den Desktop 3 Setups kopiert. 2 Anwendungen verlangen eine Bestätigung durch den Administrator. Eine nicht!

Warum wird die eine Anwendung ohne UAC angeboten? Besonders verwirrend ist, dass die Anwendung ohne UAC lediglich eine andere Version hat, als eine der beiden Anwendungen mit UAC.

Ich habe Tools oder Commands gesucht, um die Analyse eines Programms einzusehen, aber nichts gefunden. Der Microsoft Application Compatibility Toolkit stürzt leider immer ab. Der hätte mir vielleicht noch helfen können.

Habt Ihr Tipps oder Anregungen? Eine aktive UAC macht ja nur Sinn, wenn wirklich ALLE Anwendungen der UAC unterliegen.

Gruß,

mexx

ich möchte mich nicht gegen die UAC unter Windows Server 2008 R2 wehren und beschäftige mich damit. In meiner Konfiguration, welche per GPOs erfolgt, ist die UAC aktiv.

Jedoch habe ich das Gefühl, dass die UAC willkürlich arbeitet. Ich habe auf den Desktop 3 Setups kopiert. 2 Anwendungen verlangen eine Bestätigung durch den Administrator. Eine nicht!

Warum wird die eine Anwendung ohne UAC angeboten? Besonders verwirrend ist, dass die Anwendung ohne UAC lediglich eine andere Version hat, als eine der beiden Anwendungen mit UAC.

Ich habe Tools oder Commands gesucht, um die Analyse eines Programms einzusehen, aber nichts gefunden. Der Microsoft Application Compatibility Toolkit stürzt leider immer ab. Der hätte mir vielleicht noch helfen können.

Habt Ihr Tipps oder Anregungen? Eine aktive UAC macht ja nur Sinn, wenn wirklich ALLE Anwendungen der UAC unterliegen.

Gruß,

mexx

Please also mark the comments that contributed to the solution of the article

Content-Key: 201335

Url: https://administrator.de/contentid/201335

Printed on: April 24, 2024 at 16:04 o'clock

5 Comments

Latest comment

also ich hatte sowas ähnliches schon mit dem Firefox... wenn du bei Installation die UAC abbrichst, läuft der Installer trotzdem weiter und installiert seinen Sums nicht unter Programme, sondern im Benutzerprofil... bei eine bestätigten UAC macht er's in's %programdir%. Probier mal bei der neuen Version, ob sie sich trotz deaktiveren installieren lassen würde, dann gäbe es hier einen Analogismus zum Feuerfuchs, aber ob dir das dann iwie nutzt ist die andere Frage. Es zeigt dir zumindest, dass es wahrscheinlioch auf ddie Signiuerung des Install-Paketes ankommt, nicht auf die UAC.

tut mir leid, habe leider noch keine 2008er Domäne, so kann ich dir zur uac-GPO keine brauchbare Auskunft geben...

mich würde aber interessieren, was passiert, wenn du "Ausführbare Dateien nur heraufstufen, die signiert und überprüft sind" auf aktiviert setzt. Bzw. was im Hilfetext zu "deaktiviert" steht. Nicht, dass du "windigen" Installern hier Tür und Tor öffnest...

mich würde aber interessieren, was passiert, wenn du "Ausführbare Dateien nur heraufstufen, die signiert und überprüft sind" auf aktiviert setzt. Bzw. was im Hilfetext zu "deaktiviert" steht. Nicht, dass du "windigen" Installern hier Tür und Tor öffnest...

Moin.

Du verstehst Sinn und Arbeitsweise der UAC etwas miss. Sie ist nicht dafür verantwortlich, was Setups tun. Wenn ein Setup keine hohen Rechte anfordert, wie die ältere Eraserversion, dann ist das ein Bug im Setup, nicht in Windows.

Die UAC wird getriggert. Sie reagiert auf den String "setup.exe" (selbst wenn Du eine beliebige .exe umbenennst in setup.exe, wird die UAC getriggert). Heißen Setups nicht setup.exe, wird nur getriggert, wenn das Programm es so anfordert, oder, wenn im Laufe der Installation eine Aktion es anfordert.

Du verstehst Sinn und Arbeitsweise der UAC etwas miss. Sie ist nicht dafür verantwortlich, was Setups tun. Wenn ein Setup keine hohen Rechte anfordert, wie die ältere Eraserversion, dann ist das ein Bug im Setup, nicht in Windows.

Die UAC wird getriggert. Sie reagiert auf den String "setup.exe" (selbst wenn Du eine beliebige .exe umbenennst in setup.exe, wird die UAC getriggert). Heißen Setups nicht setup.exe, wird nur getriggert, wenn das Programm es so anfordert, oder, wenn im Laufe der Installation eine Aktion es anfordert.