HowTo - VPN-Verbindung mit Netgear DG834B ADSL-Firewall-Router

Anmerkung:

In diesem HowTo wird beschrieben wie man eine VPN-Verbindung mit dem Netgear ProSafe-Client zu einem Netgear DG834B ADSL-Firewall-Router aufbaut. Dieses HowTo zeigt nur EINE Möglichkeit von vielen. In diesem konkreten Fall wird eine VPN-Verbindung von einem Client mit öffentlicher IP (wobei die IP-Adresse selbst egal ist), auf dem der Netgear ProSafe-Client 10.5.1 (Build 8) installiert ist, zu einem Netgear DG834B ADSL-Firewall-Router mit fester IP und der Firmware V3.01.25 aufgebaut.

Konfiguration des Netgear DG834B

Erstmal legt man unter "VPN-Richtlinien" eine "manuelle Policy" mit folgenden Werten an:

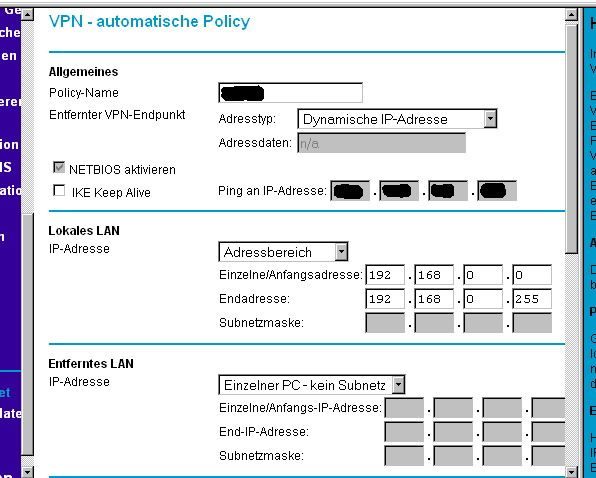

Allgemeines

Policy-Name: Möglichst ein aussagekräftiger Name der die VPN-Verbindung kennzeichnet.

Entfernter VPN-Endpunkt: Der "Adresstyp" ist in diesem Fall eine "Dynamische IP-Adresse", der Rest ist dann automatisch ausgegraut. "IKE Keep Alive" vernachlässige ich hier.

Lokales LAN

Ip-Adresse: "Adressbereich" auswählen, dann in die Felder die "Anfangs-IP-Adresse" und die "End-IP-Adresse" des in diesem Falle privaten lokalen Netzes eintragen. Die Werte können unter "LAN-IP-Konfiguration" eingesehen und verändert werden.

Entferntes LAN

"Einzelner PC – kein Subnetz" auswählen, der Rest ist dann automatisch ausgegraut.

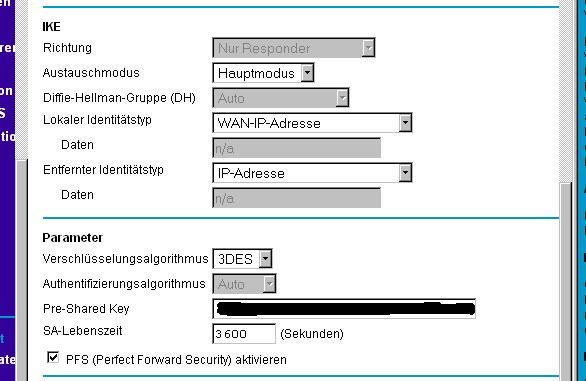

IKE

Bis auf "Lokaler Identitätstyp" und "Entfernter Identitätstyp" kann hier nichts verändert werden. Bei "Lokaler Identitätstyp" wählt man "WAN-IP-Adresse" und bei "Entfernter Identitätstyp" "IP-Adresse" aus.

Parameter

Bei "Verschlüsselungsalgorithmus" "3DES" wählen.

Bei "Pre-Shared Key" eine beliebige, mindestens 8 Zeichen lange Zeichenkette eingeben

Die "SA-Lebenszeit" ist in diesem Beispiel auf den Standardwert von 3600 Sekunden eingestellt. Zu guter Letzt bei "PFS" ein Häkchen machen (sicher ist sicher ).

).

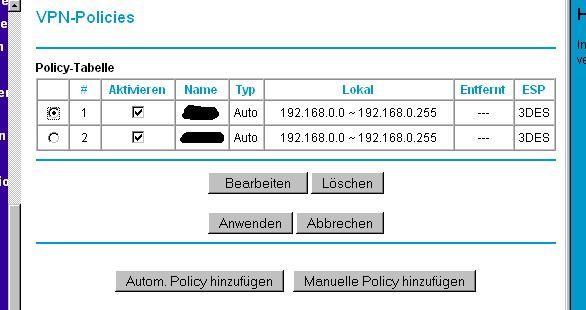

Nach dem man die Policy angelegt hat sollte es in der Übersicht ungefähr so aussehen (allerdings mit nur einer Policy):

Wichtig ist der Haken bei "Aktivieren", und zu guter Letzt noch mal auf "Anwenden" klicken. Damit ist die Router-VPN-Konfiguration abgeschlossen. Zu beachten gilt noch das nur eine aktive Policy mit dynamischer IP-Adresse erlaubt ist!

Konfiguration des Netgear ProSafe Clients

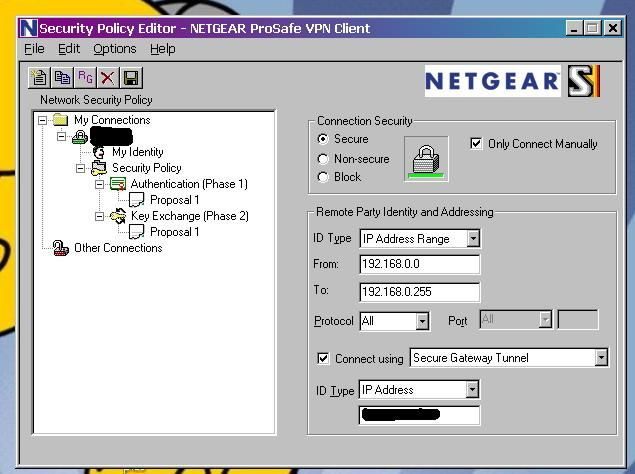

Mit einem Rechtsklick legt man unter "My Connections" eine neue Verbindung an die idealerweise den gleichen Namen wie die Policy auf dem Netgear Router trägt.

Remote Party Identity and Addressing

Bei "ID Type" "IP Address Range" wählen und denselben Adressbereich eintragen der schon beim Router unter Lokales LAN eingetragen wurde. Auf jeden Fall das Häkchen setzen und "Secure Gateway Tunnel" auswählen. Der "ID Type" ist in diesem Fall "IP Address", wie auf dem Router unter "Lokaler Identitätstyp" eingestellt. In das Feld die öffentliche IP Adresse des Routers eintragen. Wenn der Router keine feste öffentliche IP Adresse besitzt müssen die Einstellungen am Router unter "Lokaler Identitätstyp" und am ProSafe Client unter "ID Type" entsprechend angepasst werden!

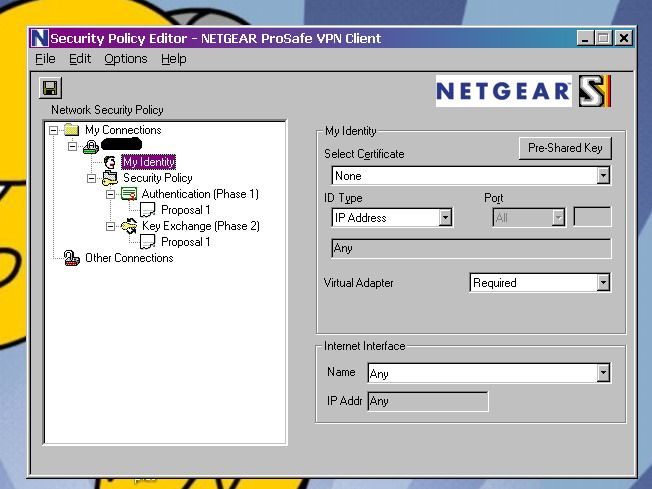

My Identity

Wichtig ist das bei "Select Certificate" "None" ausgewählt wird damit der Pre-Shared-Key eingegeben werden kann. (Rechts oben der Button). Den Button drücken und haargenau den selben Key eingeben der auch auf dem Router eingegeben worden ist.

"ID Type" ist "IP Address". Bei "Virtual Adapter" ist in diesem Fall "Required" ausgewäht, die Bedeutung bitte in der Hilfe nachlesen.

Internet Interface

Bei "Name" "Any" auswählen, der Wert wird dann automatisch bei "ID Type" eingetragen. Diese Einstellung ist identisch zu denen unter "Entfernter VPN-Endpunkt" und "Entfernter Identitätstyp" auf dem Router. Da auf dem Router "Dynamische IP-Adresse" gewählt worden ist, ist die IP-Adresse des Clients egal.

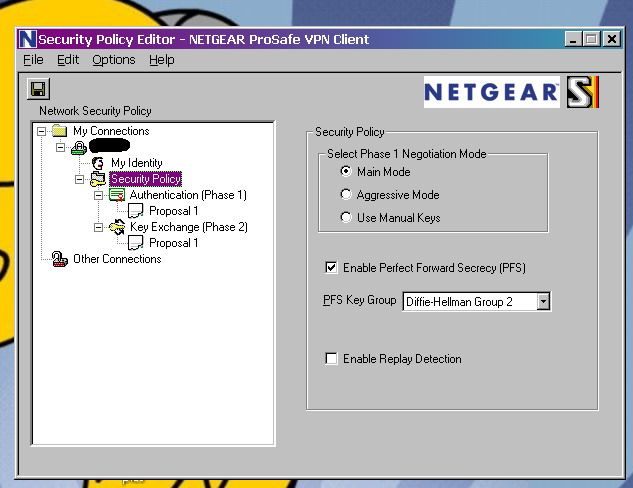

Security Policy

Hier unbedingt "Main Mode" auswählen und wie auf dem Router auch bei "PFS" den Haken setzen.Bei "PFS Key Group" "Diffie-Hellman Group 2" wählen.

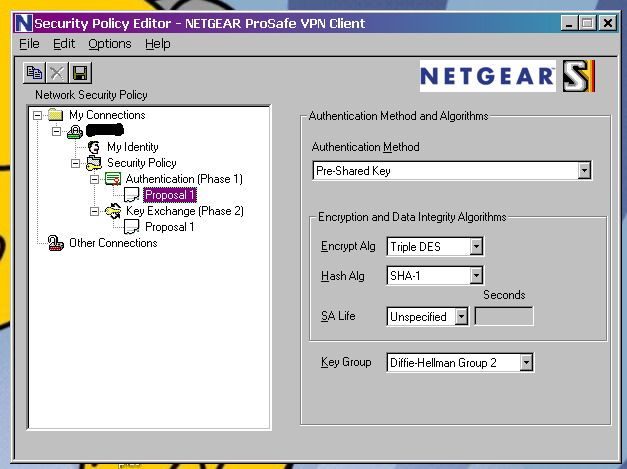

Authentication Method and Algorithms

Hier ist es sehr wichtig bei "Authentication Method" "Pre-Shared Key" auszuwählen.

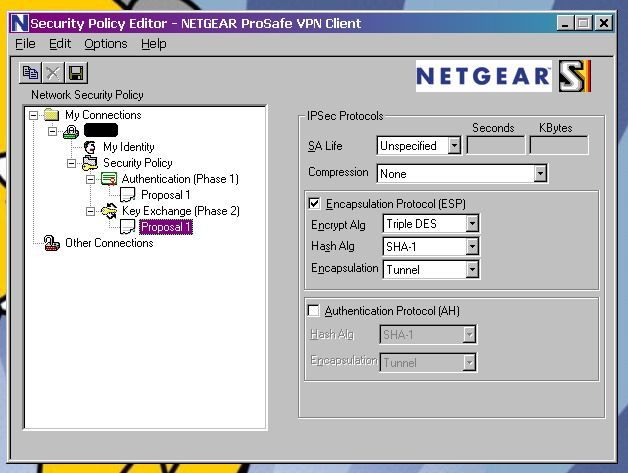

Die restlichen Einstellungen sind im Grossen und Ganzen die Standard-Einstellungen, diese Einstellungen bitte dem Bild entnehmen.

Ich hoffe dieses HowTo ist hilfreich, wer Rechtschreibfehler findet darf sie behalten!

Geschrieben von Amyklas am 08.11.2006.

In diesem HowTo wird beschrieben wie man eine VPN-Verbindung mit dem Netgear ProSafe-Client zu einem Netgear DG834B ADSL-Firewall-Router aufbaut. Dieses HowTo zeigt nur EINE Möglichkeit von vielen. In diesem konkreten Fall wird eine VPN-Verbindung von einem Client mit öffentlicher IP (wobei die IP-Adresse selbst egal ist), auf dem der Netgear ProSafe-Client 10.5.1 (Build 8) installiert ist, zu einem Netgear DG834B ADSL-Firewall-Router mit fester IP und der Firmware V3.01.25 aufgebaut.

Konfiguration des Netgear DG834B

Erstmal legt man unter "VPN-Richtlinien" eine "manuelle Policy" mit folgenden Werten an:

Allgemeines

Policy-Name: Möglichst ein aussagekräftiger Name der die VPN-Verbindung kennzeichnet.

Entfernter VPN-Endpunkt: Der "Adresstyp" ist in diesem Fall eine "Dynamische IP-Adresse", der Rest ist dann automatisch ausgegraut. "IKE Keep Alive" vernachlässige ich hier.

Lokales LAN

Ip-Adresse: "Adressbereich" auswählen, dann in die Felder die "Anfangs-IP-Adresse" und die "End-IP-Adresse" des in diesem Falle privaten lokalen Netzes eintragen. Die Werte können unter "LAN-IP-Konfiguration" eingesehen und verändert werden.

Entferntes LAN

"Einzelner PC – kein Subnetz" auswählen, der Rest ist dann automatisch ausgegraut.

IKE

Bis auf "Lokaler Identitätstyp" und "Entfernter Identitätstyp" kann hier nichts verändert werden. Bei "Lokaler Identitätstyp" wählt man "WAN-IP-Adresse" und bei "Entfernter Identitätstyp" "IP-Adresse" aus.

Parameter

Bei "Verschlüsselungsalgorithmus" "3DES" wählen.

Bei "Pre-Shared Key" eine beliebige, mindestens 8 Zeichen lange Zeichenkette eingeben

Die "SA-Lebenszeit" ist in diesem Beispiel auf den Standardwert von 3600 Sekunden eingestellt. Zu guter Letzt bei "PFS" ein Häkchen machen (sicher ist sicher

Nach dem man die Policy angelegt hat sollte es in der Übersicht ungefähr so aussehen (allerdings mit nur einer Policy):

Wichtig ist der Haken bei "Aktivieren", und zu guter Letzt noch mal auf "Anwenden" klicken. Damit ist die Router-VPN-Konfiguration abgeschlossen. Zu beachten gilt noch das nur eine aktive Policy mit dynamischer IP-Adresse erlaubt ist!

Konfiguration des Netgear ProSafe Clients

Mit einem Rechtsklick legt man unter "My Connections" eine neue Verbindung an die idealerweise den gleichen Namen wie die Policy auf dem Netgear Router trägt.

Remote Party Identity and Addressing

Bei "ID Type" "IP Address Range" wählen und denselben Adressbereich eintragen der schon beim Router unter Lokales LAN eingetragen wurde. Auf jeden Fall das Häkchen setzen und "Secure Gateway Tunnel" auswählen. Der "ID Type" ist in diesem Fall "IP Address", wie auf dem Router unter "Lokaler Identitätstyp" eingestellt. In das Feld die öffentliche IP Adresse des Routers eintragen. Wenn der Router keine feste öffentliche IP Adresse besitzt müssen die Einstellungen am Router unter "Lokaler Identitätstyp" und am ProSafe Client unter "ID Type" entsprechend angepasst werden!

My Identity

Wichtig ist das bei "Select Certificate" "None" ausgewählt wird damit der Pre-Shared-Key eingegeben werden kann. (Rechts oben der Button). Den Button drücken und haargenau den selben Key eingeben der auch auf dem Router eingegeben worden ist.

"ID Type" ist "IP Address". Bei "Virtual Adapter" ist in diesem Fall "Required" ausgewäht, die Bedeutung bitte in der Hilfe nachlesen.

Internet Interface

Bei "Name" "Any" auswählen, der Wert wird dann automatisch bei "ID Type" eingetragen. Diese Einstellung ist identisch zu denen unter "Entfernter VPN-Endpunkt" und "Entfernter Identitätstyp" auf dem Router. Da auf dem Router "Dynamische IP-Adresse" gewählt worden ist, ist die IP-Adresse des Clients egal.

Security Policy

Hier unbedingt "Main Mode" auswählen und wie auf dem Router auch bei "PFS" den Haken setzen.Bei "PFS Key Group" "Diffie-Hellman Group 2" wählen.

Authentication Method and Algorithms

Hier ist es sehr wichtig bei "Authentication Method" "Pre-Shared Key" auszuwählen.

Die restlichen Einstellungen sind im Grossen und Ganzen die Standard-Einstellungen, diese Einstellungen bitte dem Bild entnehmen.

Ich hoffe dieses HowTo ist hilfreich, wer Rechtschreibfehler findet darf sie behalten!

Geschrieben von Amyklas am 08.11.2006.

Please also mark the comments that contributed to the solution of the article

Content-Key: 43988

Url: https://administrator.de/contentid/43988

Printed on: April 25, 2024 at 06:04 o'clock

11 Comments

Latest comment

Der Hauptmodus - mainmode - ist dafür gedacht wenn beide Seiten eine feste IP Adresse haben. Mittels dieser IP-Adresse identifizieren sich beide Endpunkte. Falls ein Peer eine dynamische Adresse hat, muss der agressive-mode genutzt werden und eine Identifikation mit geschickt werden - oftmals in Form einer E-Mail-Adresse. Im Policy Editor wäre das bei "my identity" das Feld ID Type.

Ich habe auch vor kurzem eine Anleitung zum DG834GB mit FW 3.01.25 geschrieben und mir ist dabei aufgefallen, dass mein verwendeter Router keinen aggressive-mode unterstützt. Ich weiß ja nicht, wie das beim DG834B ist.

Ich habe auch vor kurzem eine Anleitung zum DG834GB mit FW 3.01.25 geschrieben und mir ist dabei aufgefallen, dass mein verwendeter Router keinen aggressive-mode unterstützt. Ich weiß ja nicht, wie das beim DG834B ist.

Amyklas,

ich finde das Klasse von dir. Da hat sich wirklich jemand Muehe gemacht und genau alle Schritte zur erfolgreichen VPN Verbindung beschrieben. Ich habe den gleichen Router und wollte sofort mit der Konfiguration anfangen.

Mein Problem:

Bei meinem Router war keine Netgear ProSafe Software dabei.

Ein Download bei Netgear steht nicht zur Verfuegung

Netgear Hotline erklaert, ich bekomme die Software beim Computer Haendler

Der sagt mir, dass das Quatsch ist.

Ich hab dann einen Problem Case bei Netgear aufgemacht.... keine Reaktion.

Wie komme ich unkompliziert zu dieser Software?

Hab auch schon ueberlegt, das Geraet wieder zurueckzubringen und einen anderen Hersteller zu waehlen.

Was ich damit machen moechte:

Ueber's Internet auf meine lokalen Netzwerk Resourcen NAS und Drucker zugreifen.

Der Router muss den Transfer machen, ich moechte keinen Server PC permanent laufen lassen.

Vielen Dank fuer jede Unterstuetzung

Rainer

ich finde das Klasse von dir. Da hat sich wirklich jemand Muehe gemacht und genau alle Schritte zur erfolgreichen VPN Verbindung beschrieben. Ich habe den gleichen Router und wollte sofort mit der Konfiguration anfangen.

Mein Problem:

Bei meinem Router war keine Netgear ProSafe Software dabei.

Ein Download bei Netgear steht nicht zur Verfuegung

Netgear Hotline erklaert, ich bekomme die Software beim Computer Haendler

Der sagt mir, dass das Quatsch ist.

Ich hab dann einen Problem Case bei Netgear aufgemacht.... keine Reaktion.

Wie komme ich unkompliziert zu dieser Software?

Hab auch schon ueberlegt, das Geraet wieder zurueckzubringen und einen anderen Hersteller zu waehlen.

Was ich damit machen moechte:

Ueber's Internet auf meine lokalen Netzwerk Resourcen NAS und Drucker zugreifen.

Der Router muss den Transfer machen, ich moechte keinen Server PC permanent laufen lassen.

Vielen Dank fuer jede Unterstuetzung

Rainer

Hallo Amyklas,

Danke für deine Tips. Ich hab mir inzwischen die VPN Software gekauft, war leider alt. Ich habe aber bei Netgear ein Update auf die neueste Version bekommen. Geht doch.

Nach der Konfiguration habe ich das gleiche Problem wie Henning.

Der Hostname wird noch aufgelöst, dann 3 Sendeversuche und Abbruch.

Ich hab's aus dem eigenen Netzwerk und von "draussen" probiert. Kein Unterschied.

Im Moment habe ich noch keine Idee, was das sein könnte.

Gruss

Rainer

Danke für deine Tips. Ich hab mir inzwischen die VPN Software gekauft, war leider alt. Ich habe aber bei Netgear ein Update auf die neueste Version bekommen. Geht doch.

Nach der Konfiguration habe ich das gleiche Problem wie Henning.

Der Hostname wird noch aufgelöst, dann 3 Sendeversuche und Abbruch.

Ich hab's aus dem eigenen Netzwerk und von "draussen" probiert. Kein Unterschied.

Im Moment habe ich noch keine Idee, was das sein könnte.

Gruss

Rainer

Hallo,

ich habe auch das Problem wie Henning.

Habe schon so ziemlich alles an Einstellungen durch, aber klappt nicht.

Hat noch jemand eine Idee?

Ich habe folgende Konstellation:

(auch hier nachzulesen: VPN Verbindung über AVM Fritzbox WLAN FON 7050 (VPN pass trought zum VPN Rechnerauf WinXP Basis))

VPN Client -> FritzBox -> DLS -> Netgear VPN Router (DG834)

In den LOGs des Netgear Routers sehe ich das was ankommt, aber er kann den Key wohl nicht austauschen.

Im VPN Client sehe ich, dass 3x der Key gesendet wurde.

Woran liegt es?

Ich vermute mal, das ich in der FritzBox bestimmte Ports an die Client weiterleiten muss.

Die FritzBox ist eine "FRITZ!Box Fon WLAN 7141" leider habe ich hier nichts mit VPN-Pass-Through" gefunden.

Bitte helft mir

ich habe auch das Problem wie Henning.

Habe schon so ziemlich alles an Einstellungen durch, aber klappt nicht.

Hat noch jemand eine Idee?

Ich habe folgende Konstellation:

(auch hier nachzulesen: VPN Verbindung über AVM Fritzbox WLAN FON 7050 (VPN pass trought zum VPN Rechnerauf WinXP Basis))

VPN Client -> FritzBox -> DLS -> Netgear VPN Router (DG834)

In den LOGs des Netgear Routers sehe ich das was ankommt, aber er kann den Key wohl nicht austauschen.

Im VPN Client sehe ich, dass 3x der Key gesendet wurde.

Woran liegt es?

Ich vermute mal, das ich in der FritzBox bestimmte Ports an die Client weiterleiten muss.

Die FritzBox ist eine "FRITZ!Box Fon WLAN 7141" leider habe ich hier nichts mit VPN-Pass-Through" gefunden.

Bitte helft mir

Der Netgear VPN Client benutzt IPsec im ESP Modus als VPN Protokoll.

Wie IMMER bei solchen Konstellationen wo der VPN Client sich (...wie bei dir) hinter einem NAT Router befindet muessen bei IPsec folgende Ports auf die lokale IP Adresse des VPN Clients in der Port Weiterleitungstabelle des Routers eingetragen werden:

UDP 500 (IKE)

UDP 4500 (NAT Traversal)

ESP Protokoll (IP Protokoll Nummer 50, Achtung: Nicht TCP oder UDP 50 !!)

Dann klappts auch mit dem NetGear Client !

Wie IMMER bei solchen Konstellationen wo der VPN Client sich (...wie bei dir) hinter einem NAT Router befindet muessen bei IPsec folgende Ports auf die lokale IP Adresse des VPN Clients in der Port Weiterleitungstabelle des Routers eingetragen werden:

UDP 500 (IKE)

UDP 4500 (NAT Traversal)

ESP Protokoll (IP Protokoll Nummer 50, Achtung: Nicht TCP oder UDP 50 !!)

Dann klappts auch mit dem NetGear Client !

falls der router nur portweiterleitungen für udp+tcp unterstützt, kann man den pc wo die netgear vpn-software benutzt wird auch in die DMZ setzen. sollte man aber nur kuzzeitig machen oder eine VM benutzen, plus installierter software firewall.

wenn sowas auftritt

trotz korekter konfiguration lt. der netgear anleitung, kann man die MTU größe mal testweise auf 1400 setzen, das hat bei mir geholfen.

wenn sowas auftritt

12-11: 22:43:56.148 My Connections\Conn1 - Attempting to resolve

Hostname (vpn.subdomain.de)

12-11: 22:43:56.498 My Connections\Conn1 - Initiating IKE Phase 1

(Hostname=vpn.subdomain.de) (IP ADDR=123.321.1.22)

12-11: 22:43:56.538 My Connections\Conn1 - SENDING>>>>

ISAKMP OAK MM (SA, VID 2x)

12-11: 22:44:42.094 My Connections\Conn1 - message not received!

Retransmitting!

12-11: 22:44:42.094 My Connections\Conn1 - SENDING>>>>

ISAKMP OAK MM (Retransmission)

12-11: 22:45:27.349 My Connections\Conn1 - message not received!

Retransmitting!

Hostname (vpn.subdomain.de)

12-11: 22:43:56.498 My Connections\Conn1 - Initiating IKE Phase 1

(Hostname=vpn.subdomain.de) (IP ADDR=123.321.1.22)

12-11: 22:43:56.538 My Connections\Conn1 - SENDING>>>>

ISAKMP OAK MM (SA, VID 2x)

12-11: 22:44:42.094 My Connections\Conn1 - message not received!

Retransmitting!

12-11: 22:44:42.094 My Connections\Conn1 - SENDING>>>>

ISAKMP OAK MM (Retransmission)

12-11: 22:45:27.349 My Connections\Conn1 - message not received!

Retransmitting!

trotz korekter konfiguration lt. der netgear anleitung, kann man die MTU größe mal testweise auf 1400 setzen, das hat bei mir geholfen.

Hallo,

habe mal eine Verständnisfrage:

Ich habe einen FVS318 mit FW 2.4 und Netgear VPN Client (Build 10.1). Ich möchte mich von unterwegs mit meinem Notebook in mein privates Heimnetz einloggen. Dieses besteht aktuell aus dem Netgearrouter (192.168.0.1), einem W2K3-Server (192.168.0.2) und zwei PCs. Ich möchte nun gerne mit meinem Notebook von außen auf Daten auf dem Server zugreifen. Im Router habe ich bereits einen DynDNS-Namen gesetzt, da mein Provider (Versatel) nur dynamisch IPs anbietet. Soweit, so gut. Oblgeich ich mich dann an die offizielle Netgearanleitung zum Einrichten einer VPN-Verbindung vom Client->Router gehalten habe, schaffe ich es nicht, eine Verbindung aufzubauen. Ich erhalte 3x in Folge die bekannte RESENDING-Message im Logfile und das war's. Meine Fragen sind daher:

1. Muss ich im Router VPN-relevante Ports öffnen? Bislang habe ich das nicht gemacht. Wenn ja, welche sind dies?

2. Wenn ich in meinem Netzwerk für lokale Geräte die Adressen 192.168.1-5 verwende, trage ich dann für mein Notebook in der VPN-Config z.B. 192.168.0.6 ein oder MUSS es ein ganz anderes Netz sein. Meinem Verständnis nach wird ein über VPN angeschlossenes Gerät Mitglied des angewählten Netzes, d.h. es bekommt in meinem Fall auch eine IP aus dem Bereich 192.168.0/24, oder?

Bei Bedarf poste ich gerne mal die Logs, allerdings habe ich vor einiger Zeit die ganze Config wieder eingestampft und müsste vorher alles noch einmal einrichten.

Falls jemand Screenshots einer laufenden Config der Kombination FVS318+Netgear Client hat, wäre das bestimmt echt hilfreich.

Danke im Voraus!

habe mal eine Verständnisfrage:

Ich habe einen FVS318 mit FW 2.4 und Netgear VPN Client (Build 10.1). Ich möchte mich von unterwegs mit meinem Notebook in mein privates Heimnetz einloggen. Dieses besteht aktuell aus dem Netgearrouter (192.168.0.1), einem W2K3-Server (192.168.0.2) und zwei PCs. Ich möchte nun gerne mit meinem Notebook von außen auf Daten auf dem Server zugreifen. Im Router habe ich bereits einen DynDNS-Namen gesetzt, da mein Provider (Versatel) nur dynamisch IPs anbietet. Soweit, so gut. Oblgeich ich mich dann an die offizielle Netgearanleitung zum Einrichten einer VPN-Verbindung vom Client->Router gehalten habe, schaffe ich es nicht, eine Verbindung aufzubauen. Ich erhalte 3x in Folge die bekannte RESENDING-Message im Logfile und das war's. Meine Fragen sind daher:

1. Muss ich im Router VPN-relevante Ports öffnen? Bislang habe ich das nicht gemacht. Wenn ja, welche sind dies?

2. Wenn ich in meinem Netzwerk für lokale Geräte die Adressen 192.168.1-5 verwende, trage ich dann für mein Notebook in der VPN-Config z.B. 192.168.0.6 ein oder MUSS es ein ganz anderes Netz sein. Meinem Verständnis nach wird ein über VPN angeschlossenes Gerät Mitglied des angewählten Netzes, d.h. es bekommt in meinem Fall auch eine IP aus dem Bereich 192.168.0/24, oder?

Bei Bedarf poste ich gerne mal die Logs, allerdings habe ich vor einiger Zeit die ganze Config wieder eingestampft und müsste vorher alles noch einmal einrichten.

Falls jemand Screenshots einer laufenden Config der Kombination FVS318+Netgear Client hat, wäre das bestimmt echt hilfreich.

Danke im Voraus!