Feedback zum geplanten Netzwerk

Hallo Zusammen,

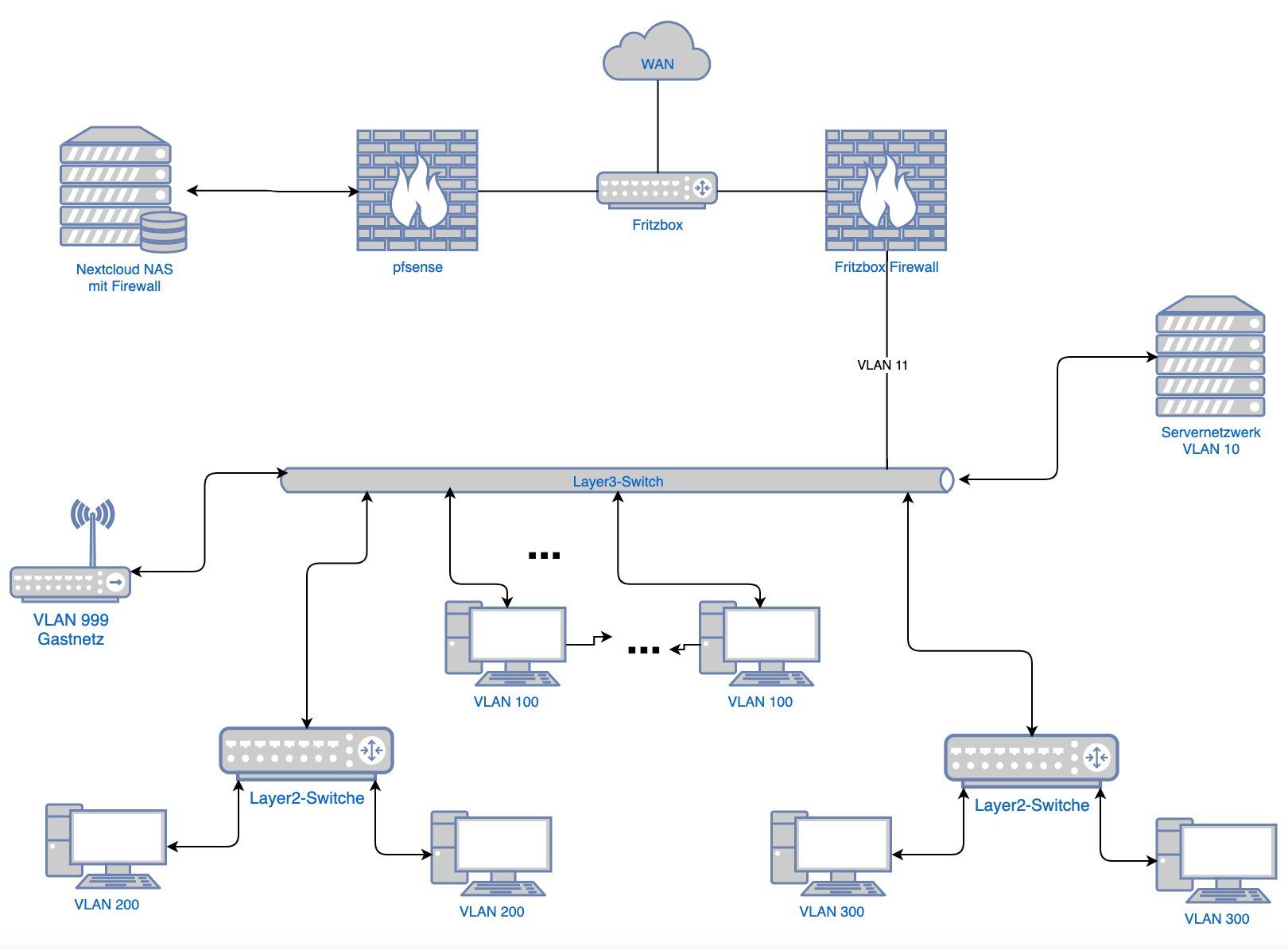

ich möchte mein Netzwerkaufbau erneuern und bräuchte mal eine Einschätzung und Rückmeldung ob der Aufbau so "sicher" und "vernünftig" ist. Und eventuell hat ja einer Verbesserungsvorschläge und ist bereit diese mit mir zu teilen.

Der Layer3-Switch (Cisco) trennt die VLAN-Netzwerke per ACLs und über die Ports werden die Pakete per Trunkmode auch nicht weitergeleitet.

Zu den VLANs:

VLAN11:

Geht untagged an einem Port in den Layer3 rein und die anderen Ports erhalten keine Pakete aus dem VLAN11 (excluded)

VLAN 100:

Alle Ports untagged und Layer2-Switche hinter dem Layer3 Switch. Trunkports können Pakete getagged an das Servernetzwerk (VLAN 10) weitergeben.

ACLs erlauben nur einzelne TCP-Port und UDP-Ports

VLAN 200 u. VLAN 300:

ähnliche Konfiguration wie VLAN 100

VLAN 999-Gastnetz:

untagged

In der ACL ist nur ein UDP-Port freigeschaltet zum DHCP-Server im Servernetzwerk

Ich würde jetzt gerne das NAS mit der Nextcloud freigeben.

Extern:

Per Portweiterleitung den einen Port von der Fritzbox auf die pfsense leiten. Dort dann alles blockieren außer den einen Port. (Doppeltes NAT müsste ich mal mit experimentieren)

Intern (der Pfeil fehlt bis dato):

Würde ich im Layer3 Switch jetzt ebenfalls für das interne Netzwerk den einen Port freigeben aus den VLANs 10, 100, 200, 300

Kann man das ganze so aufbauen oder sind in dem Aufbau gravierende Sicherheitsmängel zu erkennen oder Performanceprobleme vorhersehbar?

Falls das komplett Nonsens ist, wäre ich auch über diese Rückmeldung dankbar ;)

Viele Grüße

Olli

ich möchte mein Netzwerkaufbau erneuern und bräuchte mal eine Einschätzung und Rückmeldung ob der Aufbau so "sicher" und "vernünftig" ist. Und eventuell hat ja einer Verbesserungsvorschläge und ist bereit diese mit mir zu teilen.

Der Layer3-Switch (Cisco) trennt die VLAN-Netzwerke per ACLs und über die Ports werden die Pakete per Trunkmode auch nicht weitergeleitet.

Zu den VLANs:

- VLAN 11 - Standardroute zum WWW

- VLAN 10 - Serverpools (DHCP-Server, DNS, Active-Directory, Speicherstorage)

- VLAN 100 - Clientnetzwerk 1

- VLAN 200 - Clientnetzwerk 2

- VLAN 300 - Clientnetzwerk 3

- VLAN 999 - Gastnetz

VLAN11:

Geht untagged an einem Port in den Layer3 rein und die anderen Ports erhalten keine Pakete aus dem VLAN11 (excluded)

VLAN 100:

Alle Ports untagged und Layer2-Switche hinter dem Layer3 Switch. Trunkports können Pakete getagged an das Servernetzwerk (VLAN 10) weitergeben.

ACLs erlauben nur einzelne TCP-Port und UDP-Ports

VLAN 200 u. VLAN 300:

ähnliche Konfiguration wie VLAN 100

VLAN 999-Gastnetz:

untagged

In der ACL ist nur ein UDP-Port freigeschaltet zum DHCP-Server im Servernetzwerk

Ich würde jetzt gerne das NAS mit der Nextcloud freigeben.

Extern:

Per Portweiterleitung den einen Port von der Fritzbox auf die pfsense leiten. Dort dann alles blockieren außer den einen Port. (Doppeltes NAT müsste ich mal mit experimentieren)

Intern (der Pfeil fehlt bis dato):

Würde ich im Layer3 Switch jetzt ebenfalls für das interne Netzwerk den einen Port freigeben aus den VLANs 10, 100, 200, 300

Kann man das ganze so aufbauen oder sind in dem Aufbau gravierende Sicherheitsmängel zu erkennen oder Performanceprobleme vorhersehbar?

Falls das komplett Nonsens ist, wäre ich auch über diese Rückmeldung dankbar ;)

Viele Grüße

Olli

Please also mark the comments that contributed to the solution of the article

Content-Key: 663289

Url: https://administrator.de/contentid/663289

Printed on: April 27, 2024 at 15:04 o'clock

8 Comments

Latest comment

Hi

Warum machst du das alles, wenn du dann die Firewall nur vor das NAS hängst? Warum gehen die Netze nicht durch die Firewall und du nutzt deren Möglichkeiten um die Sicherheit zu erhöhen?

ACLs bringen nur bedingt was, da viele Verbindung ja da sein müssen, wie SMB, RDP oder eben die Verbindung ins Internet. Botnet-Protection über IP und DNS Listen, ggf IPS, IDS etc sind durchaus nützliche Dinge.

Warum machst du das alles, wenn du dann die Firewall nur vor das NAS hängst? Warum gehen die Netze nicht durch die Firewall und du nutzt deren Möglichkeiten um die Sicherheit zu erhöhen?

ACLs bringen nur bedingt was, da viele Verbindung ja da sein müssen, wie SMB, RDP oder eben die Verbindung ins Internet. Botnet-Protection über IP und DNS Listen, ggf IPS, IDS etc sind durchaus nützliche Dinge.

Moin,

Ist das ein Firmennetz oder private Spielwiese?

Gruß

cykes

Zitat von @doubleo:

Mein Netzwerk hat die FRITZ!Box wegen des Telefonanschlusses und als Modem nur dabei.

Was für einen Anschluss hast Du denn (xDSL, Kabel, Gf ...) bei welchem Provider?Mein Netzwerk hat die FRITZ!Box wegen des Telefonanschlusses und als Modem nur dabei.

[...] die jetzt in der FRITZ!Box per rj11 hängen anders aufbauen?

Was für Telefone sind denn das? Ggf. könnte man die Fritte hinter der pfSense als IP-Client und reine TK-Anlage betreiben. Vielleicht sind aber auch ein paar günstige echte IP-Telefone die bessere Wahl.Ist das ein Firmennetz oder private Spielwiese?

Gruß

cykes

Moinsen,

aus meiner Hobbykeller-Admin-Sichtweise könntest du (für den privaten Gebrauch) auch den Aufbau so gestalten:

WWW-------Fritzbox, daran dein Nextcloud-NAS (in der quasi DMZ)-----------pfsense an Fritzbox, dahinter dann dein eigentliches LAN mit den VLAN Segmenten.

Wäre vielleicht übersichtlicher und du erhältst deine Fritzbox-Telefon Option.

Aber (wie gesagt) aus reiner Hobbykelleradmin-Sicht heraus.

;)

Grüßle,

th30ther

aus meiner Hobbykeller-Admin-Sichtweise könntest du (für den privaten Gebrauch) auch den Aufbau so gestalten:

WWW-------Fritzbox, daran dein Nextcloud-NAS (in der quasi DMZ)-----------pfsense an Fritzbox, dahinter dann dein eigentliches LAN mit den VLAN Segmenten.

Wäre vielleicht übersichtlicher und du erhältst deine Fritzbox-Telefon Option.

Aber (wie gesagt) aus reiner Hobbykelleradmin-Sicht heraus.

;)

Grüßle,

th30ther

Hi

wie @cykes schon gesagt hat, muss die Fritte nicht unbedingt das Internet bereitstellen damit die Telefonie funktioniert.

Du kannst die SIP Daten auch selbst eingeben. Aber nutzt ihr ernsthaft noch analoge Telefone ? So ne Fritte nimmt ja jetzt auch nicht grad viele Telefone auf

Im Businessumfeld würde ich das so machen:

WWW -> Modem(Falls Nötig. Was für ein Anschluss ist das eigentlich?) -> pfsense -> Switch -> Netze

Die VLAN Interfaces (also die Defaultgateway-IP) liegen auf der Firewall. Die macht dann Security, weil der gesamte Traffic durch sie durch geht. Damit lässt sich auch eine ordentliche DMZ für das NAS basteln.

Entsprechend potent muss die Hardware darunter dann natürlich auch sein.

Der Switch ist dann nur noch zum verteilen der VLANs auf die Ports da.

Die Fritte kommt in ein eigenes Telefonie-Netz und kann da dann von mir aus Telefonanlage spielen. Aber IMHO könnte man das auch mit richtigen SIP Telefonen oder einer richtigen Anlage lösen. Aber dazu wissen wir hier jetzt natürlich viel zu wenig über deine Umgebung

wie @cykes schon gesagt hat, muss die Fritte nicht unbedingt das Internet bereitstellen damit die Telefonie funktioniert.

Du kannst die SIP Daten auch selbst eingeben. Aber nutzt ihr ernsthaft noch analoge Telefone ? So ne Fritte nimmt ja jetzt auch nicht grad viele Telefone auf

Im Businessumfeld würde ich das so machen:

WWW -> Modem(Falls Nötig. Was für ein Anschluss ist das eigentlich?) -> pfsense -> Switch -> Netze

Die VLAN Interfaces (also die Defaultgateway-IP) liegen auf der Firewall. Die macht dann Security, weil der gesamte Traffic durch sie durch geht. Damit lässt sich auch eine ordentliche DMZ für das NAS basteln.

Entsprechend potent muss die Hardware darunter dann natürlich auch sein.

Der Switch ist dann nur noch zum verteilen der VLANs auf die Ports da.

Die Fritte kommt in ein eigenes Telefonie-Netz und kann da dann von mir aus Telefonanlage spielen. Aber IMHO könnte man das auch mit richtigen SIP Telefonen oder einer richtigen Anlage lösen. Aber dazu wissen wir hier jetzt natürlich viel zu wenig über deine Umgebung