FritzboxLAN2LAN mit dahinterliegendem Router: Nur One-Way-Routing möglich

Hallo zusammen,

leider habe ich zwei Plasterouter vom Typ FritzBox 7490 aufgehalst bekommen und habe Schwierigkeiten ein hinter einem VPN Tunnel liegendes Netzwerk zu routen.

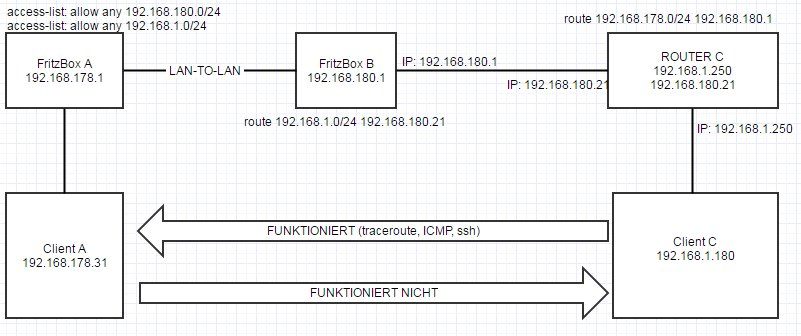

Das folgende Setup besteht:

Wie man sieht habe ich die access-list Einträge bereits in die VPN-Config von FritzBox A geschmuggelt.

Allerdings funktioniert das Routing immernoch nur in eine Richtung.

Habt Ihr vielleicht eine Idee für eine weitere Diagnose?

Gibt es bei den Plasteroutern die Möglichkeit die gesamte Routingtabelle einzusehen?

Viele Grüße und Vielen Dank im Voraus.

leider habe ich zwei Plasterouter vom Typ FritzBox 7490 aufgehalst bekommen und habe Schwierigkeiten ein hinter einem VPN Tunnel liegendes Netzwerk zu routen.

Das folgende Setup besteht:

Wie man sieht habe ich die access-list Einträge bereits in die VPN-Config von FritzBox A geschmuggelt.

Allerdings funktioniert das Routing immernoch nur in eine Richtung.

Habt Ihr vielleicht eine Idee für eine weitere Diagnose?

Gibt es bei den Plasteroutern die Möglichkeit die gesamte Routingtabelle einzusehen?

Viele Grüße und Vielen Dank im Voraus.

Please also mark the comments that contributed to the solution of the article

Content-Key: 322298

Url: https://administrator.de/contentid/322298

Printed on: April 26, 2024 at 13:04 o'clock

13 Comments

Latest comment

2 localhost (192.168.1.180) 25.513 ms 25.882 ms 26.031 ms

Sicher daß Du die richigen Netze hast und keine Zahlendreher?

Ansonsten scheint entweder fritzbox B oder Router C ein problem mit dem Routing zu haben. Ich würde einfach mal in der Fritzbox mitsniffen.

lks

Dazu wäre es gut zu wissen, was für ein Router das ist.

lks

Das AVM Portal beschreibt selber so ein Szenario was fehlerfrei funktioniert:

https://avm.de/service/fritzbox/fritzbox-7390/wissensdatenbank/publicati ...

Problem wird sicher sein das oben die "FritzBüx A" in einer einfachen Kaskade arbeitet und wie immer das aktive NAT (IP Translation) am WAN Port dort nicht abschaltbar ist bei der FB.

Damit bleiben dann logischerweise alle Inbound Sessions an der dortigen NAT Firewall hängen ! Die Problematik ist hier beschrieben:

Kopplung von 2 Routern am DSL Port

Das wird ohne einen HW Tausch nicht gehen. Nimm einen 35 Euro Mikrotik, der löst das im Handumdrehen:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

(Kapitel "Routen mit Router")

https://avm.de/service/fritzbox/fritzbox-7390/wissensdatenbank/publicati ...

Problem wird sicher sein das oben die "FritzBüx A" in einer einfachen Kaskade arbeitet und wie immer das aktive NAT (IP Translation) am WAN Port dort nicht abschaltbar ist bei der FB.

Damit bleiben dann logischerweise alle Inbound Sessions an der dortigen NAT Firewall hängen ! Die Problematik ist hier beschrieben:

Kopplung von 2 Routern am DSL Port

Das wird ohne einen HW Tausch nicht gehen. Nimm einen 35 Euro Mikrotik, der löst das im Handumdrehen:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

(Kapitel "Routen mit Router")

Zitat von @SnowCrush:

Bei dem Routing von VPN-Verkehr von 192.168.178.31 => 192.168.178.1 => 192168.180.1 => 192.168.180.21/192.168.1.250 => 192.168.1.180 sehe ich keine problematischen NAT Punkte sondern nur Routing.

Bei dem Routing von VPN-Verkehr von 192.168.178.31 => 192.168.178.1 => 192168.180.1 => 192.168.180.21/192.168.1.250 => 192.168.1.180 sehe ich keine problematischen NAT Punkte sondern nur Routing.

Bist Du sicher, daß der Draytek wirklich kein NAT macht?

lks

Zitat von @SnowCrush:

Der Router C ist ein DrayTek 3200n Multi-WAN.

Die FritzBoxB dient als vDSL Modem und stellt den VPN-Tunnel zur FritzBoxA her.

Der Router C ist ein DrayTek 3200n Multi-WAN.

Die FritzBoxB dient als vDSL Modem und stellt den VPN-Tunnel zur FritzBoxA her.

Am besten liest du selbst nochmal was du hier schreibst und dann entdecke die Fehler

Wenn die FB nur als Modem dienen soll, warum ist sie dann für VPN zuständig und soll eine DMZ aufstellen?

In dem Fall wäre die VPN-Verbiindung auf deinem Router C zu terminieren.

Die WAN Schnittstelle des Router C ist in der Fritzbox als DMZ host eingerichtet sodass der Router C die FritzBox nur als "Modem" für DSL nutzt. Ebenfalls hat diese Schnittstelle ein WAN-IP-Alias mit der externen IP der FritzBoxBoxB.

Hier schreibst du selbst das die WAN-Schnittstelle im DMZ-Netz der FB(Modem!!) liegt.

Bist du dir jetzt 100% sicher das auf dieser WAN-Schnittstelle kein NAT den eingehenden Verkehr behindert?

VG

Ashnod

Wie immer vermutlich der laienhafte Umgang mit dem Begriff Modem und Router

Moderne FritzBoxen sind ja gar nicht mehr als reine Modes zu konfigurieren. Vermutlich also auch hier.

Die Zeichnung oben ist ja so zu verstehen das FritzBüx A und B den VPN Tunnel etablieren und der "Router" C einfach in einer Kaskade angeschlossen ist.

Höchstwahrscheinlich mit aktiviertem NAT auf dem WAN Port was dann die "Einbahnstraße" erklärt. (Siehe Tutorial)

Dazu muss der TO aber nochmal wasserdichtes Feedback geben. Am besten mit einem Screenshot der klar zeigt das NAT hier auf dem WAN Port deaktiviert ist.

Andernfalls suchen wir uns einen Wolf.

Moderne FritzBoxen sind ja gar nicht mehr als reine Modes zu konfigurieren. Vermutlich also auch hier.

Die Zeichnung oben ist ja so zu verstehen das FritzBüx A und B den VPN Tunnel etablieren und der "Router" C einfach in einer Kaskade angeschlossen ist.

Höchstwahrscheinlich mit aktiviertem NAT auf dem WAN Port was dann die "Einbahnstraße" erklärt. (Siehe Tutorial)

Dazu muss der TO aber nochmal wasserdichtes Feedback geben. Am besten mit einem Screenshot der klar zeigt das NAT hier auf dem WAN Port deaktiviert ist.

Andernfalls suchen wir uns einen Wolf.

An der WAN Schnittstelle ist MultiNAT-aktiviert.

Wie vermutet....!RouterC NAT blockt diese allerdings.

War klar, denn da rennt die NAT Firewall.Andererseits ist es keine Option das NAT an der WAN Schnittstelle abzuschalten da diese, abgesehen vom VPN Tunnel, auch als allgemeines WAN für dahinterliegende clients genutzt wird..

Sorry, aber diese Argumentation ist ja technischer Quatsch !Für die Clients bleibt das ja auch ohne NAT der WAN Port. Nur eben das die Client IPs nicht am WAN Port auf dessen IP per NAT umgesetzt wird.

Das bewirkt dann das du ein transparentes Routing machst und der Zugriff auf das NAS sauber funktioniert !

Guckst du hier:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

Mit aktiviertem NAT werden Clients und Endgeräte am WAN Netzwerk niemals das NAS ereichen können weil die NAT Firewall einen Sessionaufbau von außen nach innen nicht zulässt. Der tiefere Sinn von NAT.

Aber gut wenns nun mit dem Workaround klappt...